Uno de los grandes problemas que tenemos hoy en día como usuarios y administradores es luchar contra todo tipo de virus, malware, troyanos, los cuales buscan causar inestabilidad en el sistema y afectar de manera notable archivos, registros y parámetros del sistema lo cual afecta finalmente a todos los usuarios.

Los sistemas más atacados son Windows junto a sus navegadores, es bueno contar con antivirus y antimalware correcto. También en caso de Mac están cobrando una fuerza con más peso y se debe estar protegidos igualmente, en malware también. En este tutorial nos centramos en sistemas Linux, que aunque son menos atacados por este estilo de malware, si es necesario estar siempre protegidos, y más si usamos equipos para muchas tareas con internet abierto.

Hoy contamos con muchas herramientas que nos ayudan a combatir este tipo de inconvenientes pero la gran mayoría no cumplen de forma correcta con su tarea y quedan muchos elementos sueltos los cuales pueden acarrear problemas y alteraciones en el sistema.

Hoy analizaremos detalladamente estas herramientas, de las más usadas para el análisis de vulnerabilidades para sistemas Linux en concreto lo usaremos en CentOS 7 para el testing:

- ClamAV

- LMD (Linux Malware Detect)

Dentro de las principales características de ClamAV tenemos las siguientes:

- Gratuito.

- Multiplataforma ya que puede ser instalado en Windows, Linux o Mac OS.

- Alto rendimiento al contar con un sistema de escaneo multi amenazas.

- Es versátil ya que soporta diversos formatos de archivos y múltiples lenguajes.

- Soporta HTML, PDF y archivos encriptados.

Podemos descargar ClamAV desde el siguiente enlace:

LMD está desarrollado para entornos de equipos compartidos ya que en estas situaciones es mucho más propensa la propagación de malware.

Las características más importantes de LMD son las siguientes:

- Gratuito.

- Compatible con otras herramientas de monitoreo como ClamAV.

- Puede realizar un escaneo en segundo plano.

- Detecta una amplia variedad de amenazas.

- Podemos configurarlo para recibir vía correo electrónico reportes sobre nuevas amenazas.

- Constantes actualizaciones

La herramienta podemos descargarla desde el siguiente enlace:

Para conocer el funcionamiento de estas herramientas usaremos CentOS 7.

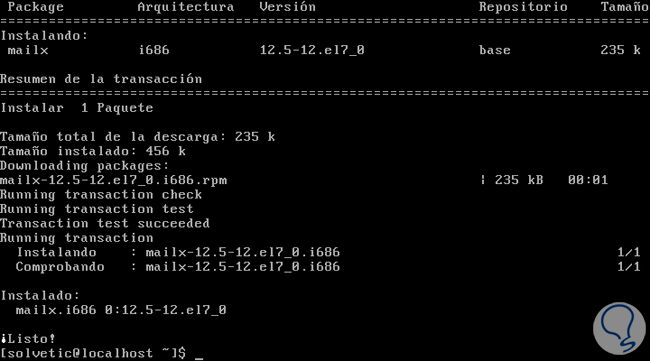

1. Instalación de los repositorios y Mailx

El primer paso que daremos es instalar los repositorios EPEL (Extra Packages for Enterprise Linux) y el comando mailx el cual nos permitirá enviar los reportes al correo usando LMD.

Para esto ingresaremos los siguientes comandos:

sudo yum -y install epel-release sudo yum -y install mailx

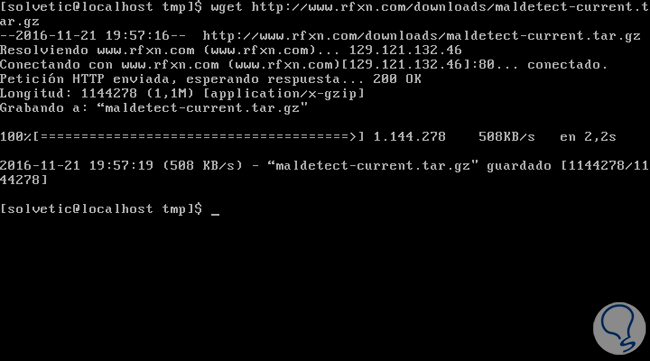

2. Instalación de LMD (Linux Malware Detect)

Una vez instalados los repositorios procedemos con la instalación de LMD, para ello ejecutaremos el siguiente comando para la descarga y extracción:

cd /tmp wget http://www.rfxn.com/downloads/maldetect-current.tar.gz tar -xzvf maldetect-current.tar.gz

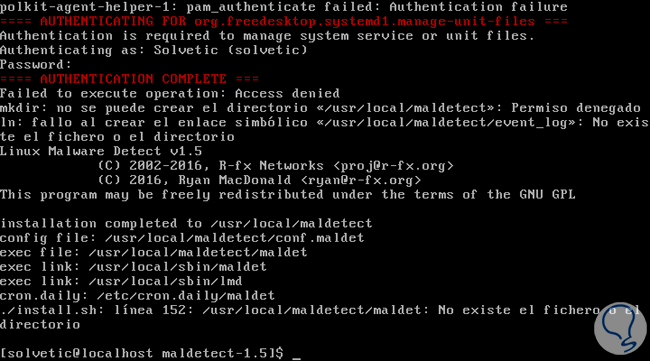

A continuación iremos al directorio de maldetect y ejecutaremos el instalador llamado install.sh, para ello usaremos los siguientes comandos:

cd maldetect-1.5

./install.sh

El siguiente paso consiste en crear un symlink para el comando maldet en el directorio /bin:

ln -s /usr/local/maldetect/maldet /bin/maldet hash -rCrear symlink.

3. Configuración de LMD en CentOS 7

Una vez realizado el paso anterior procedemos a la configuración de LMD, recordemos que LMD ha sido instalado en la ruta:

/usr/local/maldet/Y será necesario editar el archivo de configuración llamado conf.maldet.

Usaremos los siguientes comandos:

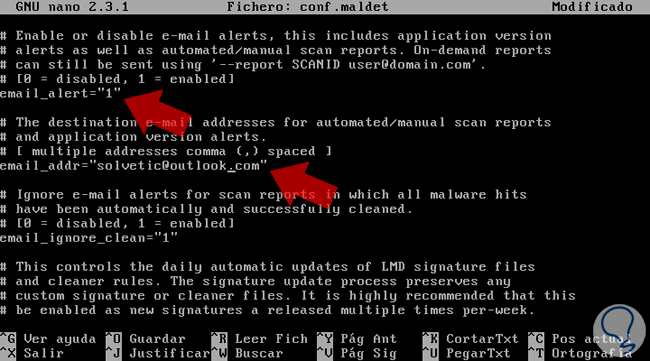

cd /usr/local/maldetect/ nano conf.maldetAllí realizaremos los siguientes cambios:

- En la línea email_alert estableceremos el valor de 0 en 1 para activar el correo.

- En la línea email_addr debemos ingresar nuestra dirección de correo para la recepción de las alertas.

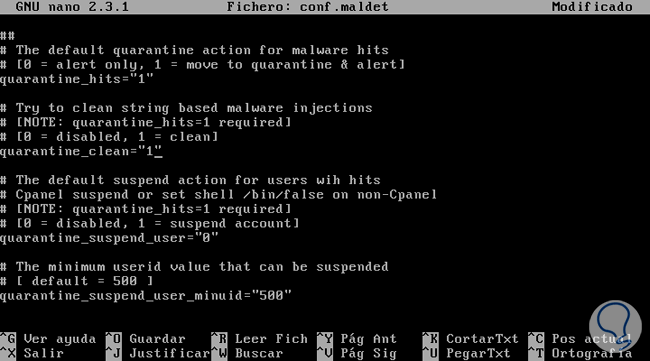

Adicionalmente en la línea scan_clamscan establecemos el valor en 1 ya que usaremos ClamAV. En la línea quarantine_hits ajustamos el valor en 1 para enviar el malware detectado a cuarentena.

Finalmente en la línea quarantine_clean establecemos el valor 1 para que los elementos en cuarentena sean eliminados.

Guardamos los cambios usando la combinación de teclas:

Ctrl + O

Y salimos del editor usando la combinación:

Ctrl + X

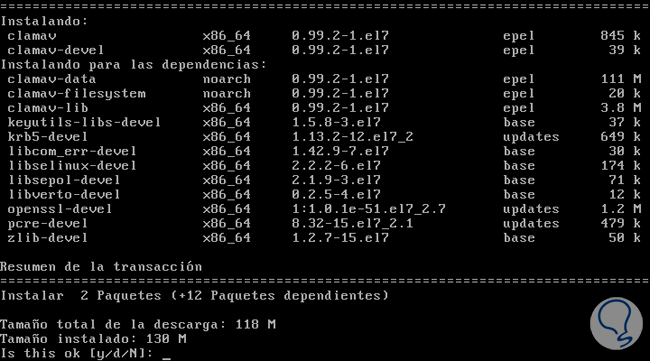

4. Instalación de ClamAV en CentOS 7

A continuación realizaremos el proceso de instalación de ClamAV y para ello ingresaremos el siguiente comando:

sudo yum -y install clamav clamav-devel

Una vez descargado e instalado procedemos a actualizar la base de datos de ClamAV usando el comando:

freshclamCon ello lo estaremos actualizando.

5. Analizando el sistema

Una vez tengamos estos parámetros configurados vamos a realizar una prueba descargando algunos malware de la página oficial de Eicar con fines de pruebas.

Primero accedemos a la ruta tmp usando el comando:

cd /tmpAhora usaremos los siguientes comandos para descargar los respectivos malware:

wget http://www.eicar.org/download/eicar.com wget http://www.eicar.org/download/eicar.com.txtUna vez descargados usaremos el siguiente comando para iniciar el proceso de análisis:

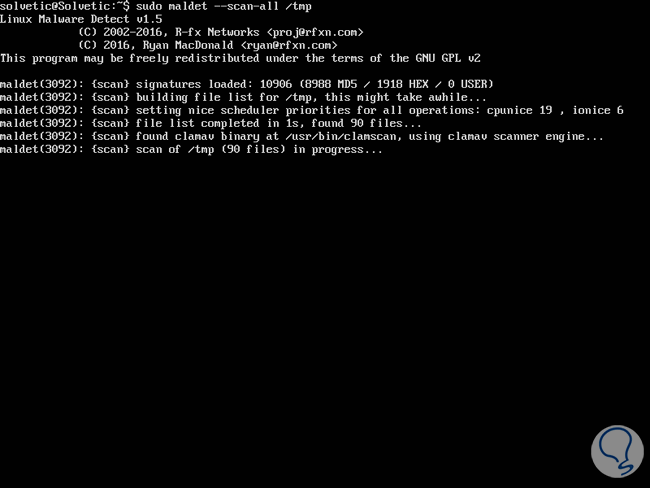

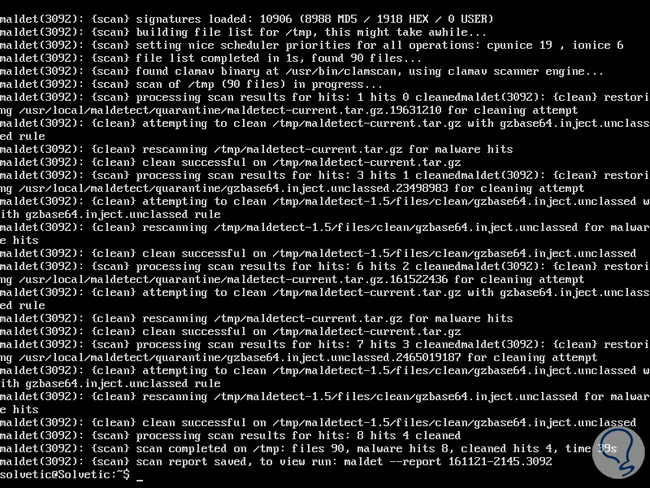

maldet --scan-all /tmp

Finalmente veremos los resultados del proceso:

Podemos comprobar que ha detectado 8 malware en el sistema. Podemos enviar el reporte a nuestro correo usando la siguiente sintaxis:

maldet --report · de reporteEl número de reporte lo vemos en la línea final del resultado.

6. Parámetros adicionales a considerar

Existen algunas opciones que podemos implementar para filtrar los resultados, éstas son:

maldet -a /tmp/*.(extensión)Cambiar extensión por una de archivos que queráis escanear.

maldet -e list

maldet -r /tmp (Cantidad de días)

maldet -s SCANID

Vemos que con estas dos herramientas tenemos a mano una gran ayuda para toda la tarea de supervisión y control de malware y demás amenazas en nuestros sistemas CentOS 7 o similares.