En estos días de ataque a nivel de red, debemos recalcar más en la importancia de tener un sistema operativo actualizado con los últimos parches de seguridad emitidos por el fabricante.

Existen diversos tipos de actualizaciones, de controladores, de aplicaciones, de sistema, pero una de las más importantes y delicadas son las actualizaciones de seguridad. Aunque Linux está catalogado como uno de los sistemas operativos mas seguros, en realidad lo es, esto no lo excluye del hecho de ser propenso a sufrir algún tipo de ataque.

Cuando se lanza una nueva edición de un sistema operativo, como en este caso Ubuntu 17.10, lo mas recomendable por parte del desarrollador es actualizar el sistema a nivel de seguridad en los siguientes 30 días.

Hoy abordaremos un tema muy útil a nivel de gestión y es programar la descarga e instalación automática de las actualizaciones de seguridad para Ubuntu 17 y así ahorraremos tiempo y estaremos seguros que el sistema siempre contara con las últimas actualizaciones.

1. Actualizar los paquetes e instalar actualizaciones desatendidas en Ubuntu 17.10

El primer paso a dar consiste en actualizar los paquetes instalados en el sistema ejecutando el siguiente comando:

sudo apt update

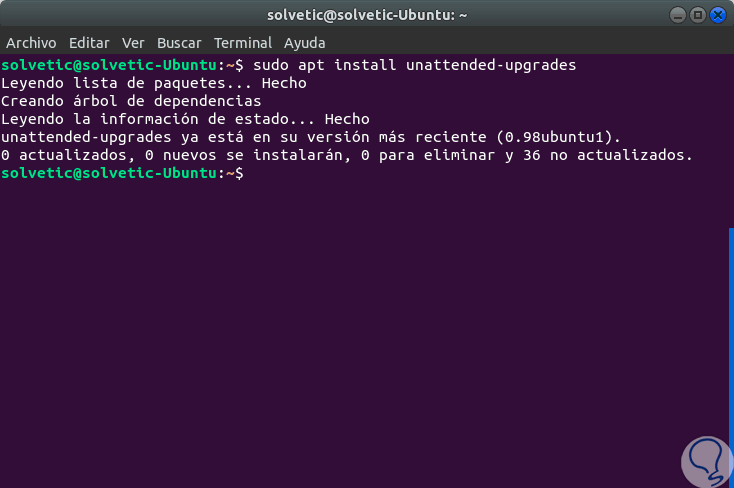

Una vez actualizados los paquetes del sistema, procedemos a instalar las actualizaciones desatendidas usando el comando apt de la siguiente:

sudo apt install unattended-upgrades

2. Editar el directorio de configuración en Ubuntu 17.10

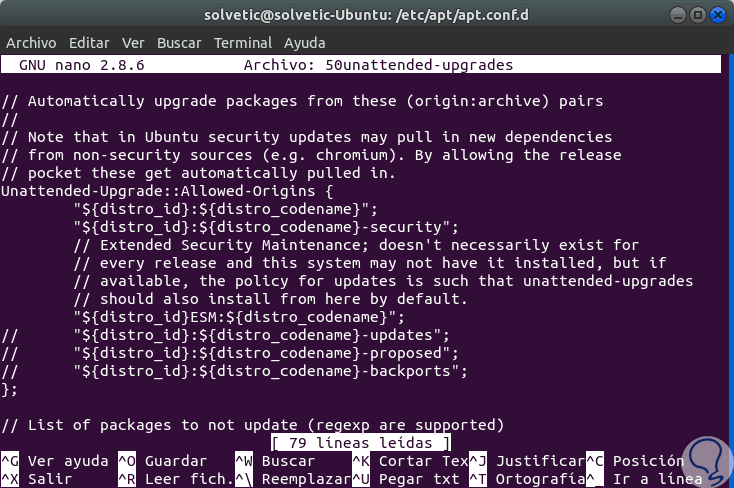

Después de la instalación, será necesario editar la configuración en el directorio de configuración /etc/apt/apt.conf.d.

La configuración de actualizaciones desatendidas está disponible en el directorio mencionado, por ello debemos editar la configuración para definir el tipo de actualización, las actualizaciones de la lista negra y configurar alguna configuración adicional que se presente en el proceso.

Para esto iremos al directorio /etc/apt/apt.conf.d y editaremos el archivo de configuración 50unattended-upgrades usando el editor nano:

cd /etc/apt/apt.conf.d/sudo nano 50unattended-upgrades

Este será el aspecto del archivo:

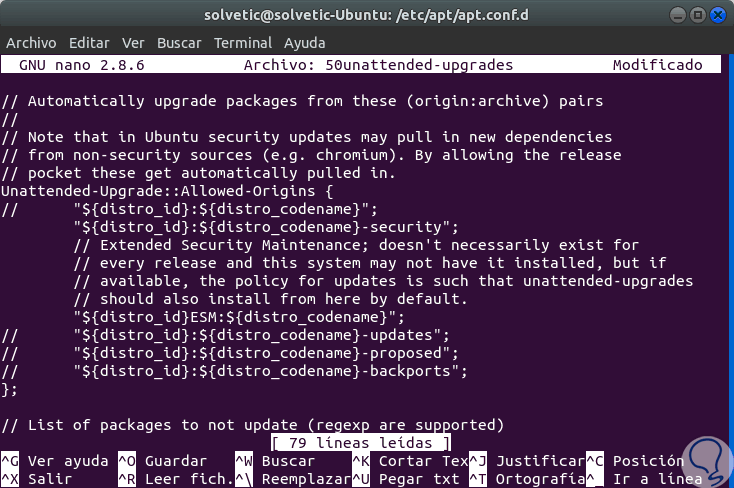

3. Definir el tipo de actualizaciónen Ubuntu 17.10

Será necesario definir un tipo de actualización y/o upgrade para el sistema operativo. El paquete de actualizaciones desatendidas proporciona algún tipo de actualizaciones automáticas, incluida la actualización de todos los paquetes y solo las actualizaciones de seguridad. En este caso, solo vamos a habilitar la actualización de seguridad para Ubuntu 17.10.

En la configuración del primer bloque “Allowed-Origins”, comentaremos todas las líneas y dejamos solo la línea de seguridad de la siguiente forma:

Unattended-Upgrade::Allowed-Origins { // "${distro_id}:${distro_codename}"; "${distro_id}:${distro_codename}-security"; // Extended Security Maintenance; doesn't necessarily exist for // every release and this system may not have it installed, but if // available, the policy for updates is such that unattended-upgrades // should also install from here by default. // "${distro_id}ESM:${distro_codename}"; // "${distro_id}:${distro_codename}-updates"; // "${distro_id}:${distro_codename}-proposed"; // "${distro_id}:${distro_codename}-backports";

4. Configurar paquetes de lista negra en Ubuntu 17.10

En el segundo bloque, está la configuración de paquetes de la lista negra. Allí podemos definir qué paquetes están permitidos para una actualización y cuáles no. Esto es útil cuando no deseamos que determinados paquetes sean actualizados dentro del sistema operativo.

En esta sección, solo como ejemplo, no permitiremos que se actualice 'vim', 'mysql-server' y 'mysql-client', en este caso, nuestra configuración de lista negra debería ser similar a la siguiente estructura:

Unattended-Upgrade::Package-Blacklist { "vim"; "mysql-server"; "mysql-client"; // "libc6"; // "libc6-dev"; // "libc6-i686"; };

5. Configuración adicional en Ubuntu 17.10

A continuación será posible agregar y habilitar algunas características proporcionadas por actualizaciones desatendidas. Por ejemplo, podemos establecer una notificación por correo electrónico para cada actualización, habilitar la eliminación automática de paquetes no utilizados (apt autoremove de forma automática) y habilitar el reinicio automático si es necesario.

Para las notificaciones por correo electrónico, elimine el comentario de la siguiente línea:

Unattended-Upgrade::Mail "root";

Si optamos por recibir las notificaciones por correo electrónico debemos asegurarnos de que los paquetes de mailx o sendmail estén instalados en el sistema operativo. Estos pueden ser instalado usando el siguiente comando:

sudo apt install -y sendmail

Para habilitar la eliminación automática de paquetes no usados, eliminaremos el comentario de la siguiente línea y cambie su valor a true:

Unattended-Upgrade::Remove-Unused-Dependencies "true";

Y si deseamos un reinicio automático después de la actualización, si es necesario, eliminaremos el comentario del Automatic-Reboot ' y cambie el valor a 'true':

Unattended-Upgrade::Automatic-Reboot "true";

Después de configurar este reinicio automático, el servidor se reiniciará automáticamente después de que se hayan instalado todos los paquetes de actualizaciones. Sin embargo, podemos configurar el tiempo de reinicio del servidor descomentando la línea de configuración correspondiente y cambiando el valor de reinicio así:

Unattended-Upgrade::Automatic-Reboot-Time "00:00";

Guardamos los cambios usando la combinación de teclas siguiente:

Ctrl +O

Salimos del editor usando:

Ctrl + X

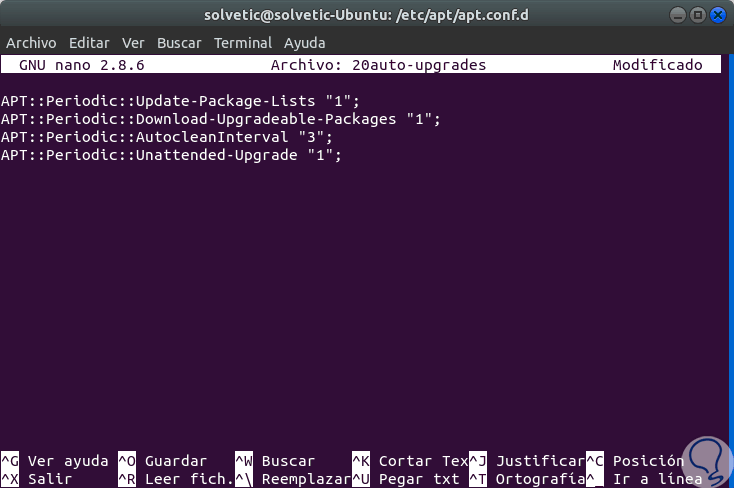

6. Habilitar las actualizaciones automáticas en Ubuntu 17.10

Para habilitar las actualizaciones automáticas de paquetes en Ubuntu 17.10, debemos editar la configuración de actualizaciones automáticas accediendo al siguiente directorio:

cd /etc/apt/apt.conf.d/

una vez accedamos, usaremos algún editor para acceder al siguiente archivo:

sudo nano 20auto-upgrades

En el archivo desplegado agregaremos lo siguiente:

APT::Periodic::Update-Package-Lists "1"; APT::Periodic::Download-Upgradeable-Packages "1"; APT::Periodic::AutocleanInterval "3"; APT::Periodic::Unattended-Upgrade "1";

Guardamos los cambios usando la combinación de teclas siguiente:

Ctrl +O

Salimos del editor usando:

Ctrl + X

Las líneas añadidas o configuradas son:

En este punto, todas las actualizaciones de seguridad se descargarán automáticamente y luego se instalarán en el sistema operativo.

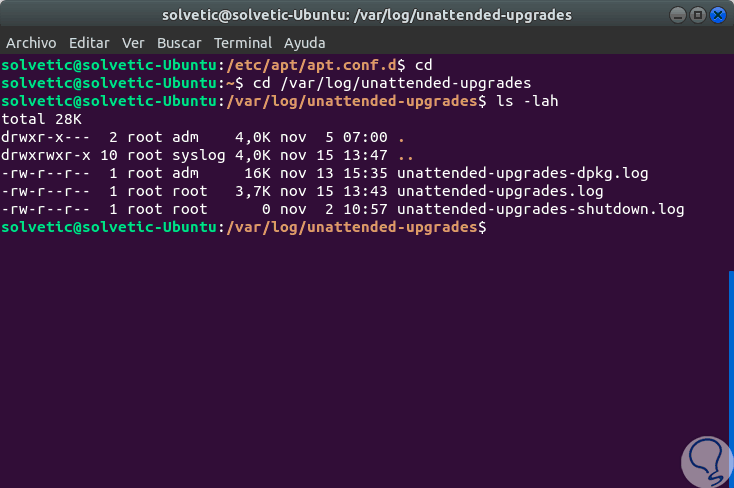

7. Verificar los registros de actualizaciones desatendidas 17.10

Para identificar todos los paquetes actualizados, debemos verificar los registros de actualizaciones desatendidas ubicados en el directorio /bar/log/unattended-upgrades.

Podemos ir al directorio /var/log/unattended-upgrades y verificar los registros disponibles:

cd /var/log/unattended-upgradesls -lah

Allí podemos ver tres logs:

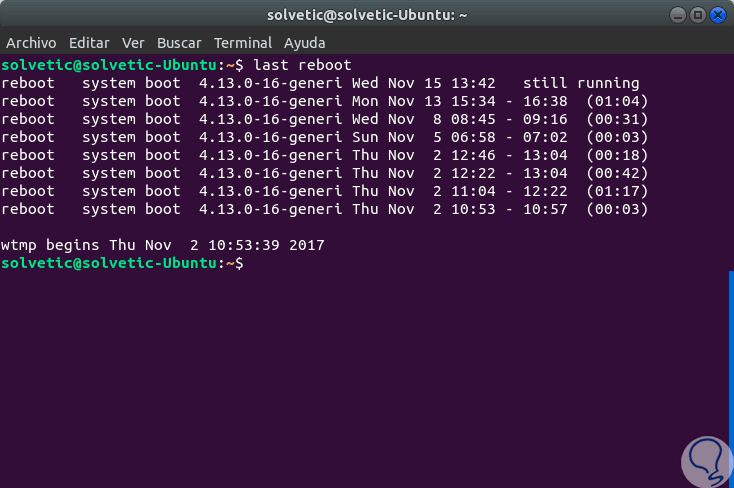

Para la verificación de reinicios del sistema, podemos usar el siguiente comando:

last reboot

Con estas opciones practicas podemos configurar según sean las necesidades que estén actualmente en la organización.