El trabajo en red es uno de los aspectos y acciones más complejas pero a la vez completas en cualquier tipo de organización o aun como usuarios particulares ya que la red abarca mucho más que acceder a sitios web, la red es un proceso de servicios, configuraciones y parámetros que van desde el origen hasta el destino y si alguno de estos falla sin duda que todos los procesos de la red local pueden fallar como lo es el acceder a Internet o tener opción de usar los recursos compartidos localmente en caso de existir. Para realizar un monitoreo completo de nuestra red local disponemos del comando Nmap.

- Realizar un inventario de la red con todos los dispositivos

- Gestionar programas de actualización de servicios

- Compatible con Linux, Windows y macOS

- Llevar a cabo tareas de supervisión del tiempo de actividad tanto en el host como en el servicio

- Escaneo ágil de pequeñas y grandes redes

- Validar que hosts están disponibles en la red local

- Ver los servicios (nombre y versión de la aplicación) disponibles en esos equipos

- Validar los sistemas operativos con versiones de sistema en ejecución

- Ver los tipos de filtros de paquetes/cortafuegos en uso

- Totalmente gratuito

- Es compatible con múltiples técnicas avanzadas que permiten mapear redes con filtros IP, firewalls, enrutadores y más obstáculos que pueden impedir su análisis sencillo

- Nmap puede ser usado en sistemas Linux, Windows, FreeBSD, OpenBSD, Solaris, IRIX, Mac OS X, HP-UX, NetBSD, Sun OS

- Puede escanear grandes redes donde se cuenten con numerosos equipos con las mismas prestaciones

nmap [Tipo(s) de Análisis] [Opciones] {objetivos}

- scanme.nmap.org: realiza un escaneo simple

- sL: Sondeo de lista el cual lista los objetivos a analizar

- sP: Sondeo Ping el cual nos permite saber si el destino está activo

- sS/sT/sA/sW/sM: son opciones de análisis TCP

- sO: Ejecuta un análisis de protocolo IP

- -p: Hace referencia al rango de puertos a escanear

- sV: escanea puertos abiertos

- -O: Activa la detección de sistema operativo en los equipos de destino

- --osscan-guess: Analiza el sistema operativo de forma agresiva

- -6: Habilita el análisis IPv6

- -A: Habilita la detección de sistema operativo y de versión

- -V: Muestra la versión de Nmap

Ahora Solvetic te enseñará cómo escanear una red local en macOS con Nmap.

Cómo realizar el escaneo de una red local con Nmap en macOS

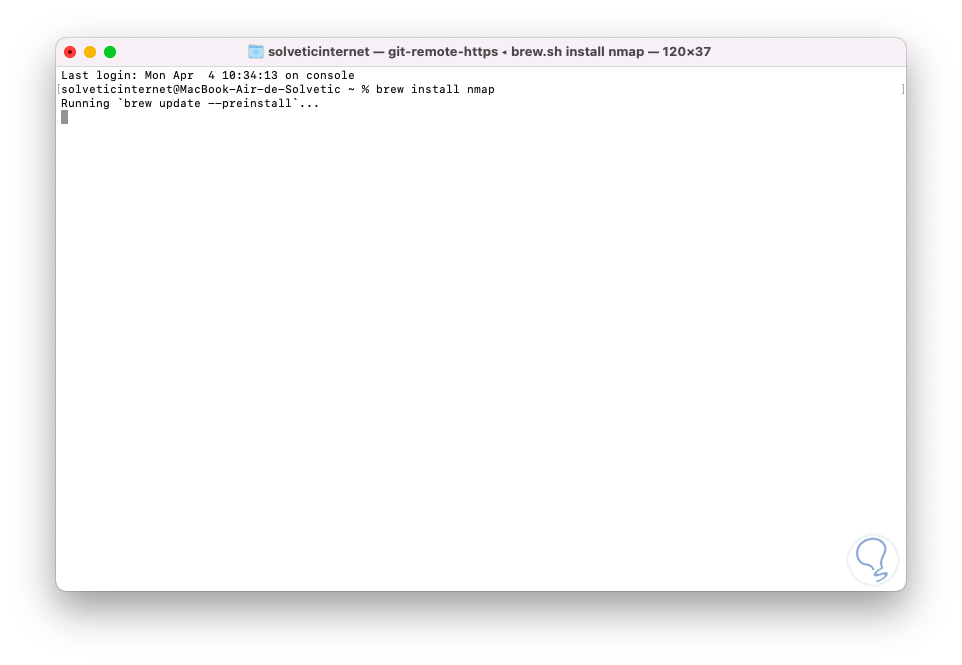

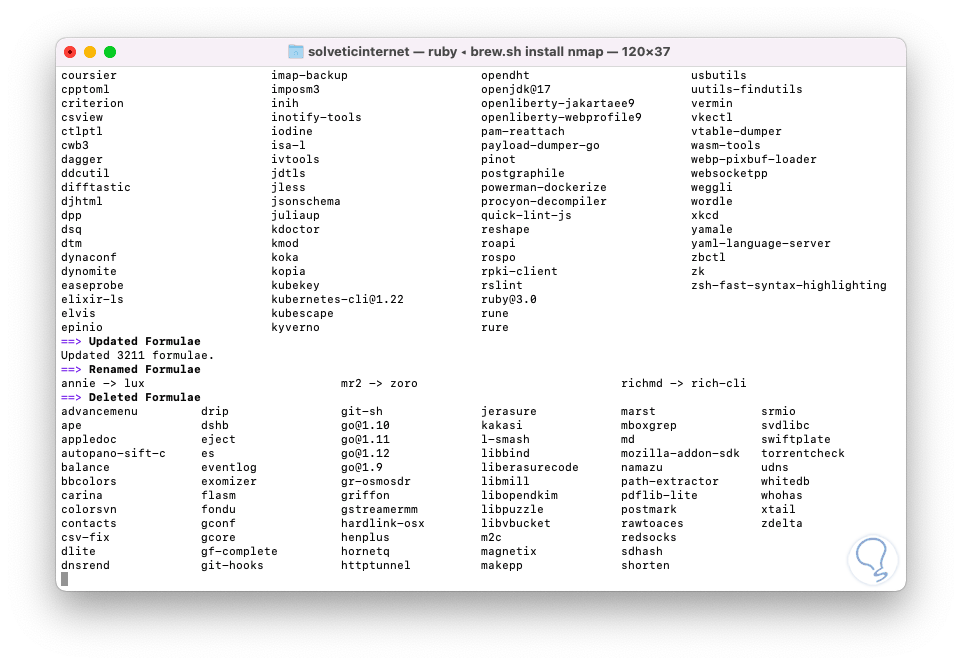

En primer lugar, haremos un escaneo básico de nuestra red local, para esto abrimos la terminal e instalamos Nmap con el siguiente comando:

brew install nmap

Esperamos que finalice el proceso:

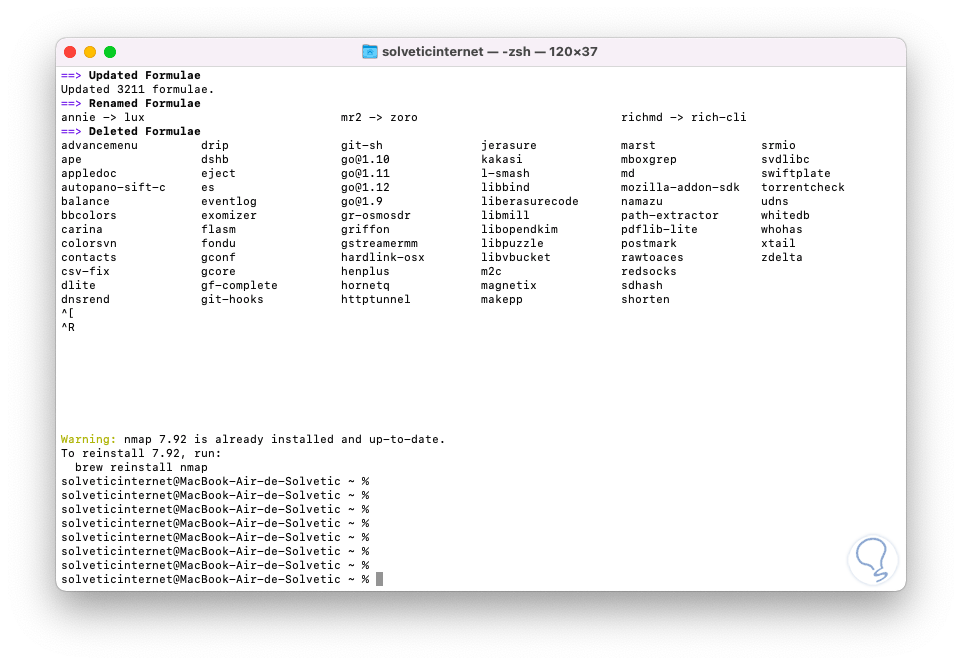

Al finalizar este proceso de instalación de Nmap veremos lo siguiente:

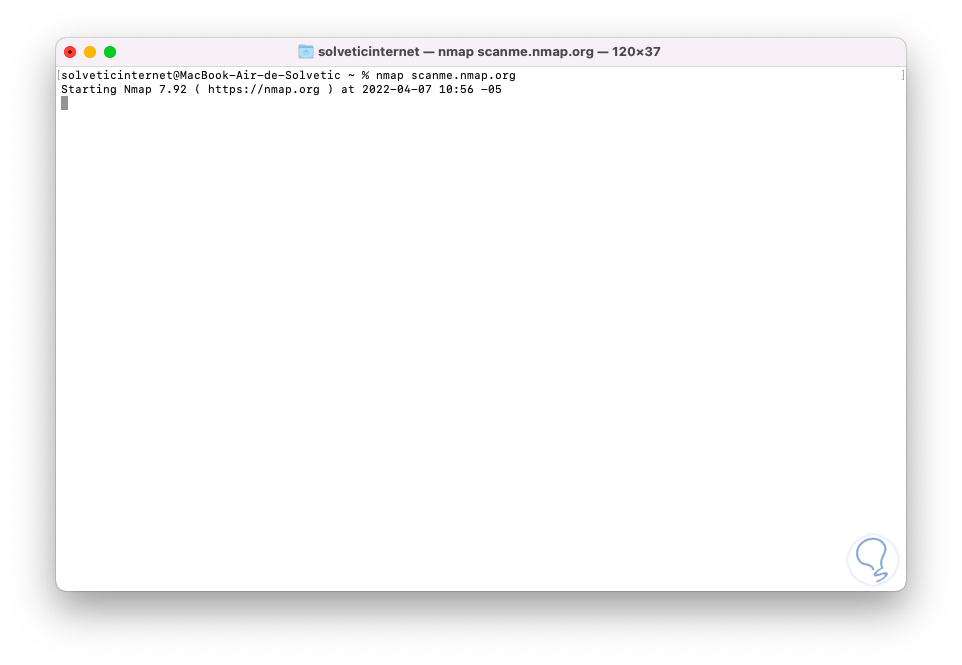

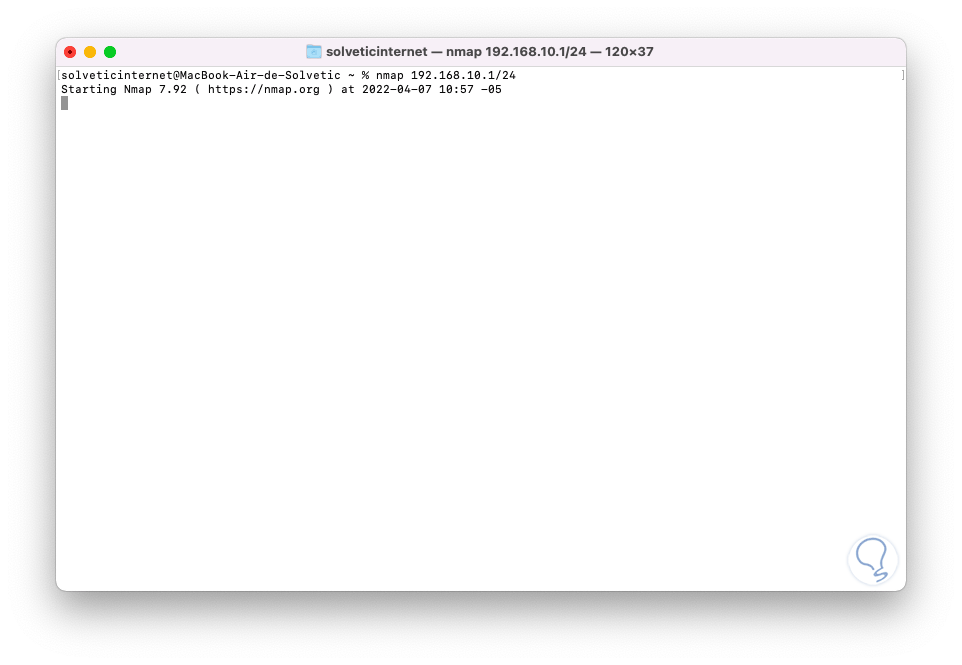

Ahora vamos a ejecutar un escaneo simple con el comando:

nmap scanme.nmap.org

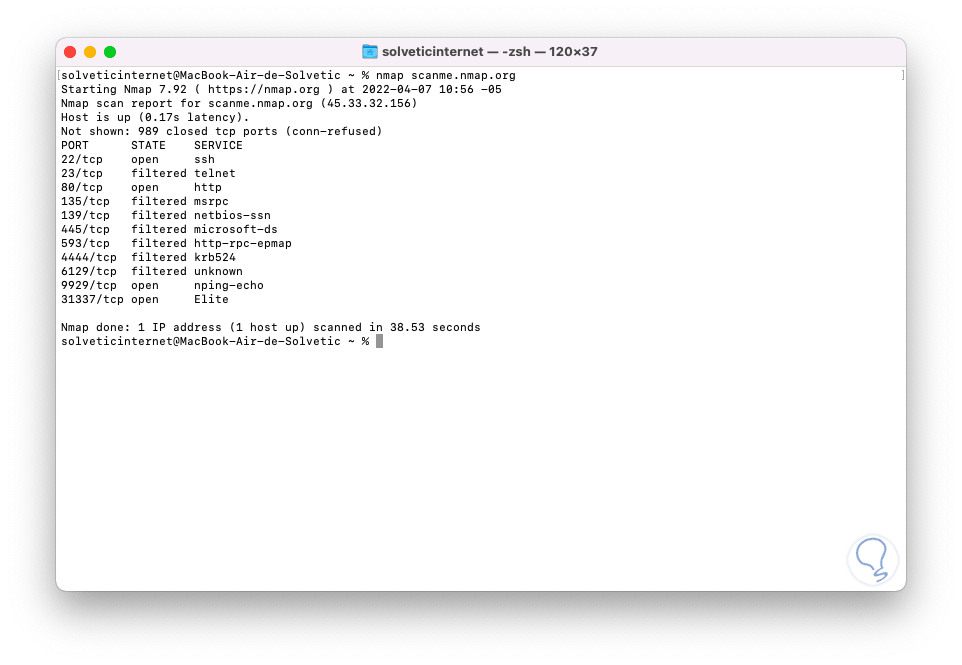

Al finalizar este análisis veremos lo siguiente:

Allí encontramos detalles como:

- Tiempo de latencia usada

- Puerto usado

- Estado del puerto y servicio

- Nombre del servicio

- Tiempo total del análisis

Es posible escanear un rango de puertos usando el comando:

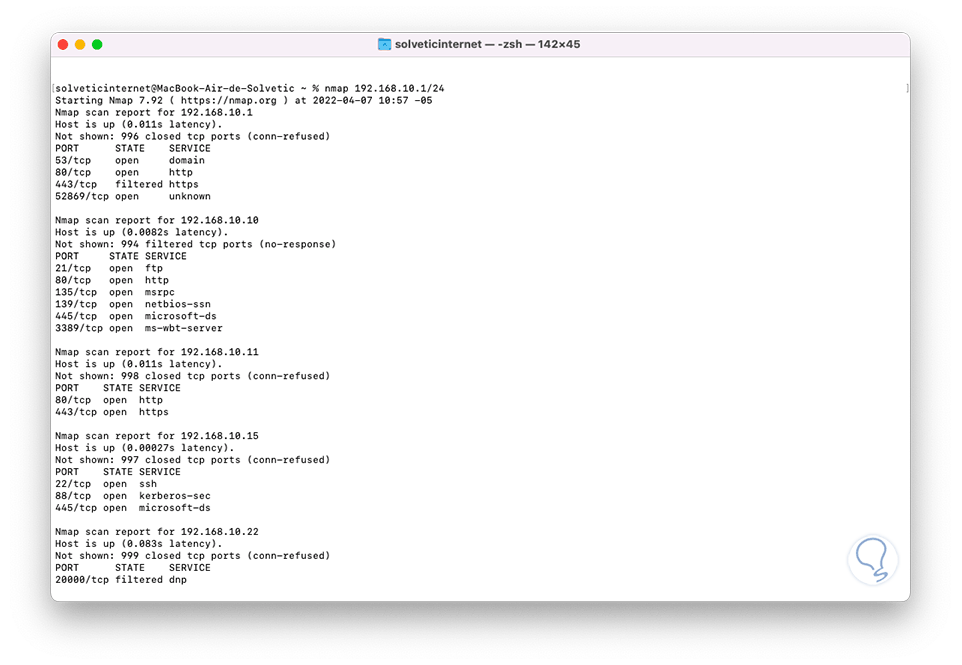

nmap 192.168.10.1/24

Al finalizar el respectivo análisis será desplegado lo siguiente:

Encontramos aspectos como:

- Dirección IP analizada del rango

- Estado del host (up / down)

- Latencia usada

- Puertos descubiertos en el host

Para ver la IP del dispositivo de red que nos permite conectarnos a los demás vamos a ejecutar el comando:

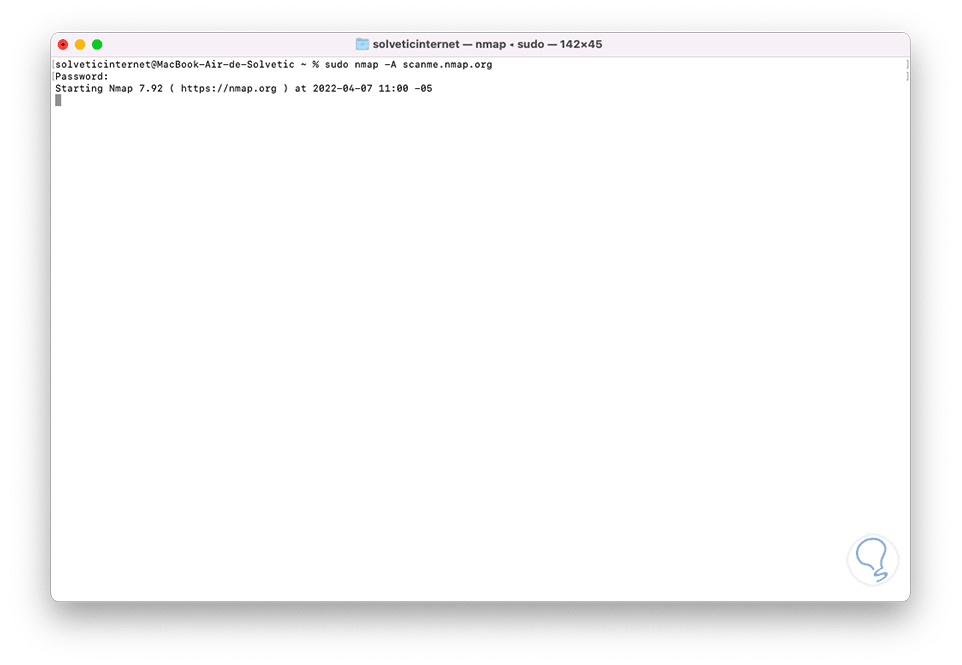

sudo nmap -A scanme.nmap.org

Ingresamos la contraseña y esperamos que el proceso llegue a su final:

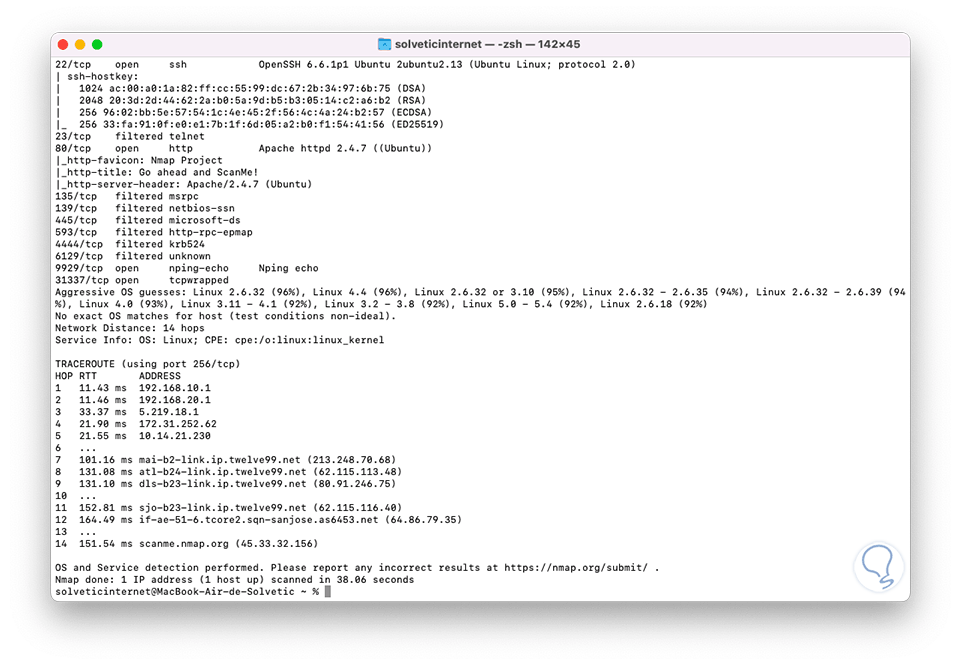

Allí encontramos las direcciones IP de las rutas entre nuestro modem o router pasando por cada uno de los dispositivos externos hacia el destino, encontramos aspectos como:

- Puertos usados

- Numeración de cada segmento de red

- Sistema operativo involucrado

- Distancia de red (hops) los cuales son la cantidad de dispositivos de por donde los datos pasan desde el origen al destino

- Estado de los puertos

- Direcciones Mac y muchos detalles mas

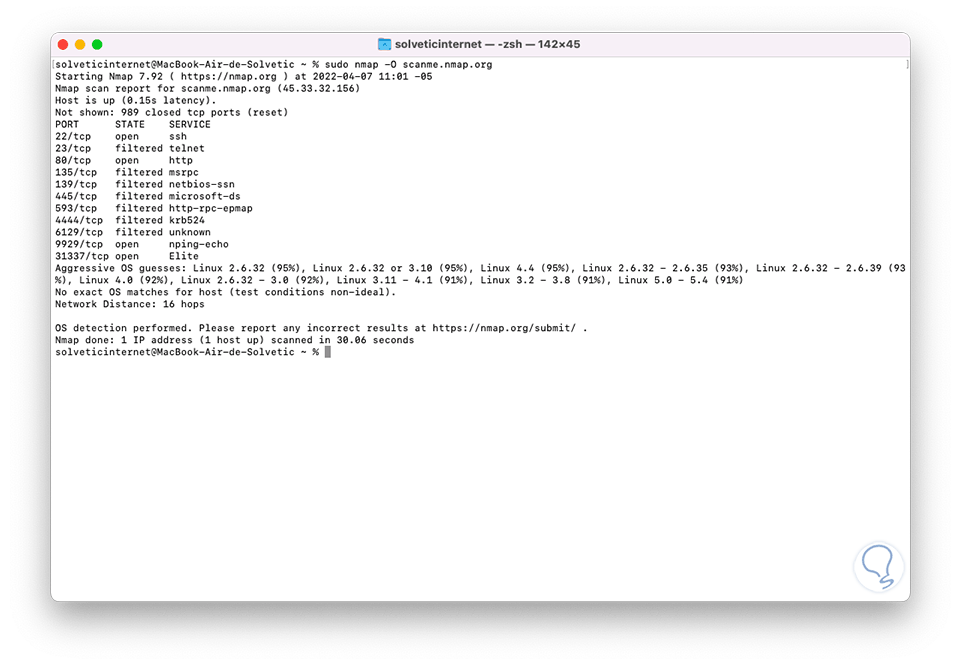

Para escanear las IP del sistema operativo ejecutamos lo siguiente. Allí se usa el método agresivo y el método de detección de OS para desplegar los resultados del sistema operativo.

sudo nmap -O scanme.nmap.org

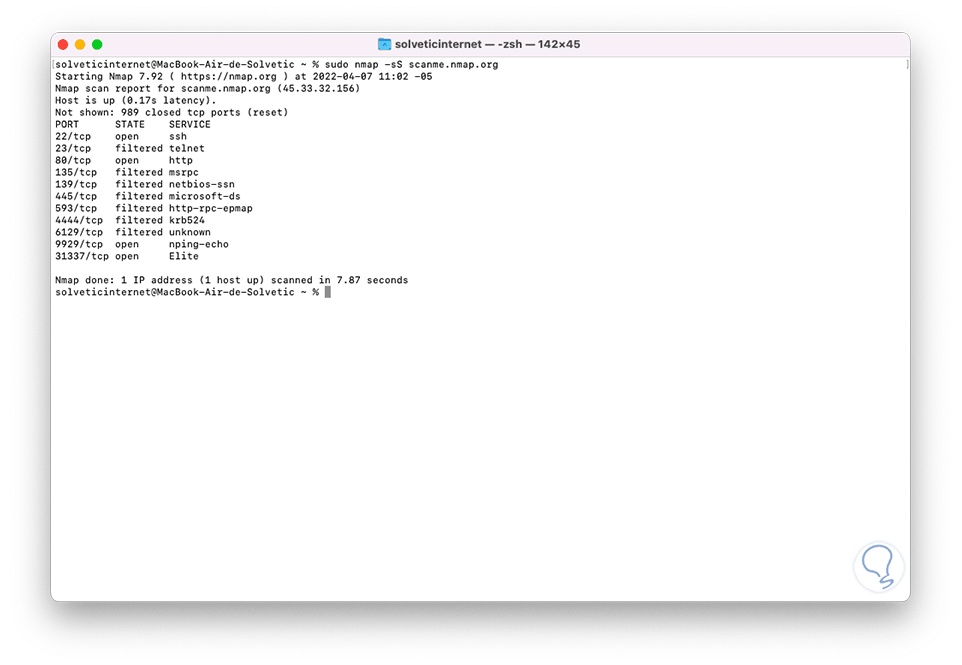

Para usar el modo sigiloso de Nmap el cual permite resultados más resumidos vamos a ejecutar lo siguiente:

sudo nmap -sS scanme.nmap.org

Al finalizar el resultado veremos lo siguiente:

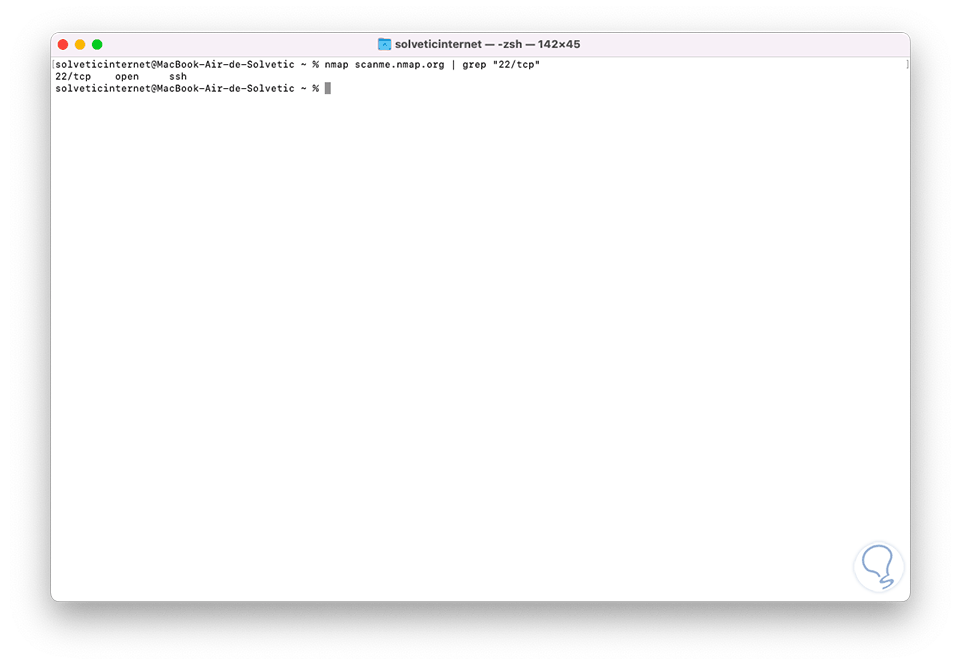

Para filtrar el resultado por un puerto especifico vamos a ejecutar el siguiente comando:

nmap scanme.nmap.org | grep "22/tcp"

En este caso GREP nos permite realizar el filtro y aplicara solo para el puerto TCP 22:

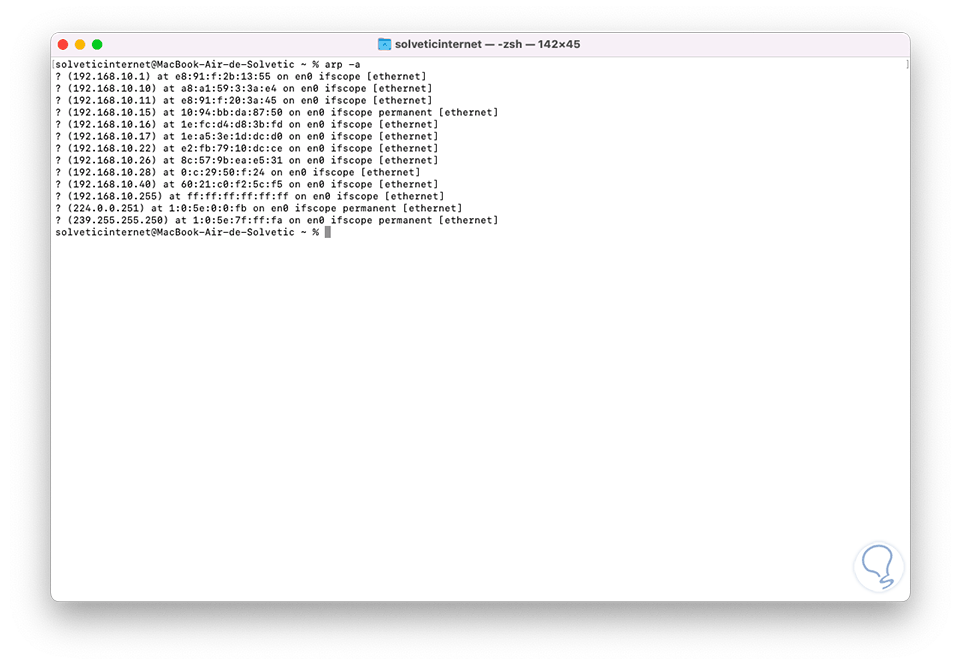

Finalmente, para ver todos los dispositivos conectados a la red local vamos a ejecutar:

arp -a

Allí encontramos su dirección IP, dirección MAC y modo de cableado de Internet.

Podemos ver como Nmap es una práctica herramienta para analizar la red local con una serie de parámetros que nos dará los resultados necesarios para una administración integral de cada segmento y funcionalidad de red.