Los servidores y ordenadores están constantemente expuestos a ataques de virus, hacker o personas que buscan espiar información. Ser hackeados o tener vulnerabilidades es algo que la mayoría de los usuarios de ordenadores y administradores de servidores y de red temen.

Lo primero que debemos conocer es cuales son los archivos que crean logs de las acciones que se realizan sobre el sistema. Algunos de ellos son:

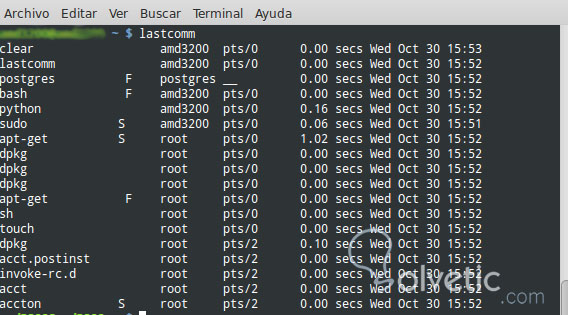

El comando lastcomm muestra los últimos comandos ejecutados por cualquier persona en el sistema. Este comando está disponible sólo si tiene procesos en ejecución. Para utilizarlo debemos instalar un pequeño programa a llamado acct que esta en los repositorios de cualquier distribución Linux.

También podemos buscar archivos modificados dentro de un tiempo conocido como por ejemplo:

Mostrar archivos modificados hace 10 minutos

Mostrar archivos modificados de mas de un día

Mostrar archivos modificados entre 5 o 10 minutos

Comprobar siempre que los servicios que se ejecutan en cuando inicia el servidor o el ordenador son los que hemos definido en el archivo /etc/inetd.conf

También podemos utilizar un ids o sistema de detección de intrusiones es una herramienta de seguridad que intenta detectar o monitorizar los eventos ocurridos en un determinado sistema informático o red informática en busca de intentos de comprometer la seguridad de dicho sistema.

Un sistema de detección de intrusiones es, Snort es un sniffer de paquetes y un detector de intrusos sirve tanto para Linux como para Windows. Otra herramientas es AIDE (Entorno de detección de intrusiones avanzada) es un archivo y el directorio de la integridad corrector.

Snort se puede encontrar completo en otro tutorial. Vamos ver como instalar Aide. Es esta aplicación que permite tomar una noción del estado de la integridad de los sistemas de archivos en linux y ayuda a identifica cuales archivos han sido modificados en su integridad desde su instalación.

Hay dos archivos de configuración:

Luego podemos comprobar el sistema con el siguiente comando:

También podemos comprobar archivos modificados con el siguiente comando:

Lo primero que debemos conocer es cuales son los archivos que crean logs de las acciones que se realizan sobre el sistema. Algunos de ellos son:

- Un log importante es utpm, que guarda un registro los usuarios que están utilizando el sistema mientras están conectados al servidor. Lo podemos encontrar en el directorio:

/var/adm/utmp y /etc/utmp

- Una forma rápida de ver sus registros es desde la ventana de terminal con el comando who que lista el contenido de utmp.

- El log wtmp se encarga de registrar en un log cada vez que un usuario se introduce en el sistema o sale del sistema. Se puede encontrar en los directorios /var/adm/wtmp y /etc/wtmp. También se puede listar con el comando:

who /usr/adm/wtmp

El comando lastcomm muestra los últimos comandos ejecutados por cualquier persona en el sistema. Este comando está disponible sólo si tiene procesos en ejecución. Para utilizarlo debemos instalar un pequeño programa a llamado acct que esta en los repositorios de cualquier distribución Linux.

apt-get install acct

También podemos buscar archivos modificados dentro de un tiempo conocido como por ejemplo:

Mostrar archivos modificados hace 10 minutos

find -mmin +10

Mostrar archivos modificados de mas de un día

find -mtime +1

Mostrar archivos modificados entre 5 o 10 minutos

find -mmin +5 -mmin -10

Comprobar siempre que los servicios que se ejecutan en cuando inicia el servidor o el ordenador son los que hemos definido en el archivo /etc/inetd.conf

También podemos utilizar un ids o sistema de detección de intrusiones es una herramienta de seguridad que intenta detectar o monitorizar los eventos ocurridos en un determinado sistema informático o red informática en busca de intentos de comprometer la seguridad de dicho sistema.

Un sistema de detección de intrusiones es, Snort es un sniffer de paquetes y un detector de intrusos sirve tanto para Linux como para Windows. Otra herramientas es AIDE (Entorno de detección de intrusiones avanzada) es un archivo y el directorio de la integridad corrector.

Snort se puede encontrar completo en otro tutorial. Vamos ver como instalar Aide. Es esta aplicación que permite tomar una noción del estado de la integridad de los sistemas de archivos en linux y ayuda a identifica cuales archivos han sido modificados en su integridad desde su instalación.

sudo apt-get update sudo apt-get install aide

Hay dos archivos de configuración:

/etc/default/aide El archivo de configuración general AIDE. /etc/aide/aide.conf El archivo de configuración de reglas AIDE.

sudo touch /var/lib/aide/aide.db

Luego podemos comprobar el sistema con el siguiente comando:

sudo aide –init

También podemos comprobar archivos modificados con el siguiente comando:

sudo aide --check