Microsoft Azure es una plataforma en la nube desarrollada por Microsoft, mediante la cual será posible acceder a la creación y administración de cientos de recursos tales como máquinas virtuales o aplicaciones tanto de Microsoft como algunas de Ubuntu; permitiendo que este tipo de recursos estén no solo disponibles, sino que su entorno sea seguro y esté disponible en todo momento y desde cualquier lugar contando con el soporte de Microsoft.

Aparte de los recursos que podemos crear y gestionar, Microsoft Azure nos brinda una serie de herramientas y utilidades para facilitar el trabajo en dicho entorno y una de estas es el Azure Security Center, gracias al cual estamos en un centro de control para vigilar y supervisar cualquier anomalía que pueda presentar el sistema y de este modo actuar con precisión evitando cualquier tipo de ataque que se pueda presentar.

Es por esta razón que hoy Solvetic explicará que es el Azure Security Center y cómo podemos implementarlo en Azure.

- Posibilidad de aplicar directivas con el fin de garantizar el cumplimiento de los estándares de seguridad.

- Supervisar la seguridad de las cargas de trabajo tanto locales como en la nube.

- Capacidad para buscar y corregir vulnerabilidades antes de que sea tarde.

- Opción de usar herramientas de análisis avanzados e inteligencia de amenazas para detectar ataques en la red.

- Posibilidad de hacer uso de controles de acceso y de aplicación para bloquear actividad no confiable en el sistema.

Cuando optamos por implementar Azure Security Center, será posible tener acceso a una vista unificada y centralizada de la seguridad de las diferentes cargas de trabajo locales y en la nube. También será posible detectar e incorporar de forma automática nuevos recursos de Azure y aplicar directivas de seguridad.

El uso de esta herramienta integrada de Azure nos facilita la tarea de supervisión de la seguridad tanto de las máquinas, redes como de los servicios de Azure gracias a las evaluaciones de seguridad integradas en ella las cuales despliegan los datos necesarios para llevar a cabalidad con la información requerida.

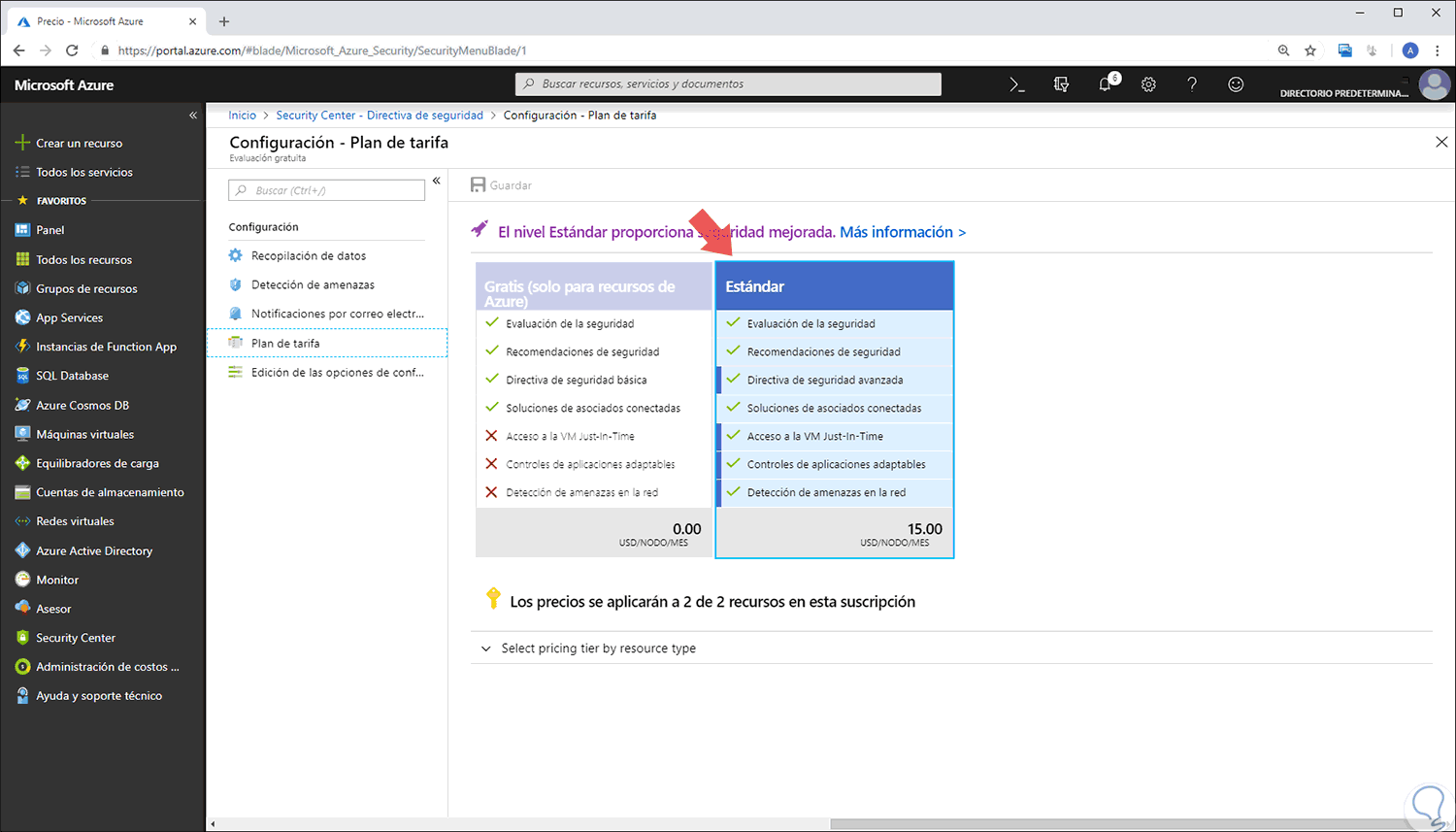

Azure Security Center esta disponible en dos tipos de acceso que son:

- Directiva de seguridad, evaluación y recomendaciones.

- Soluciones de asociados conectados.

- Directiva de seguridad, evaluación y recomendaciones.

- Soluciones de asociados conectados.

- Búsqueda y colección de eventos de seguridad.

- Acceso a CM Just-in-Time.

- Controles de aplicación adaptables.

- Detección de amenazas avanzada.

- Alertas integradas y personalizadas.

- Información sobre amenazas.

Ahora, si optamos por la versión estándar, los precios de uso por recurso serán:

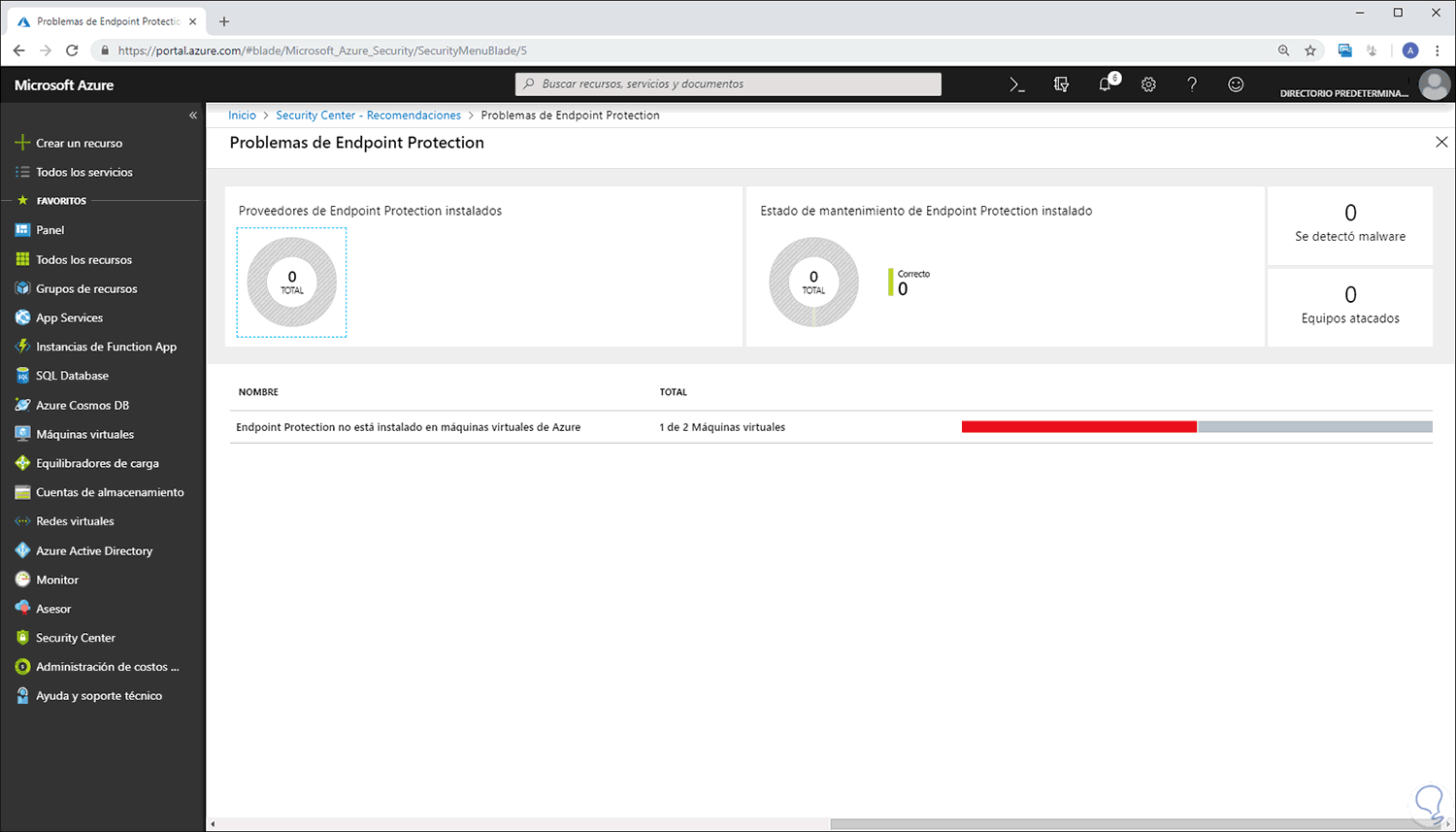

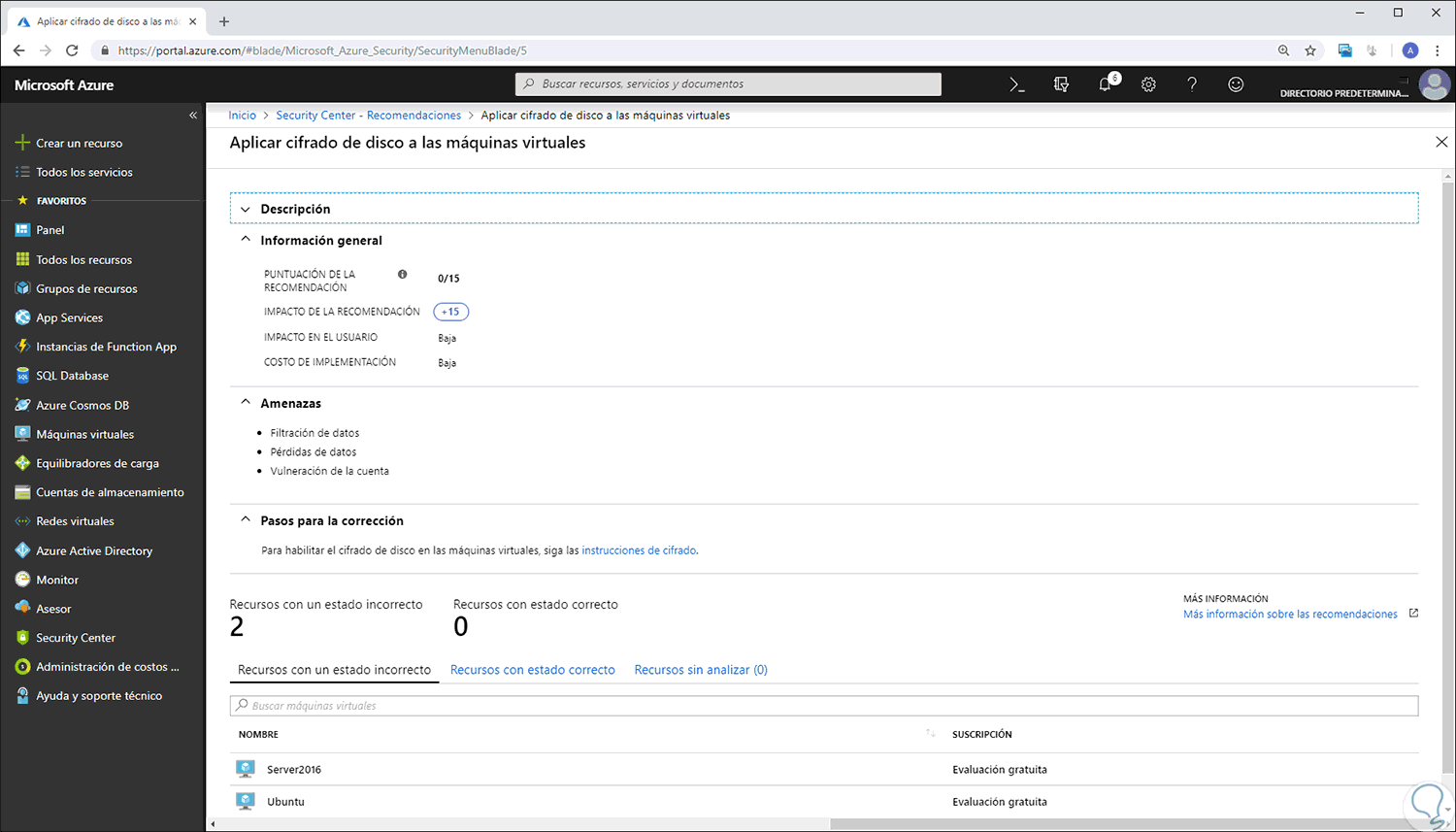

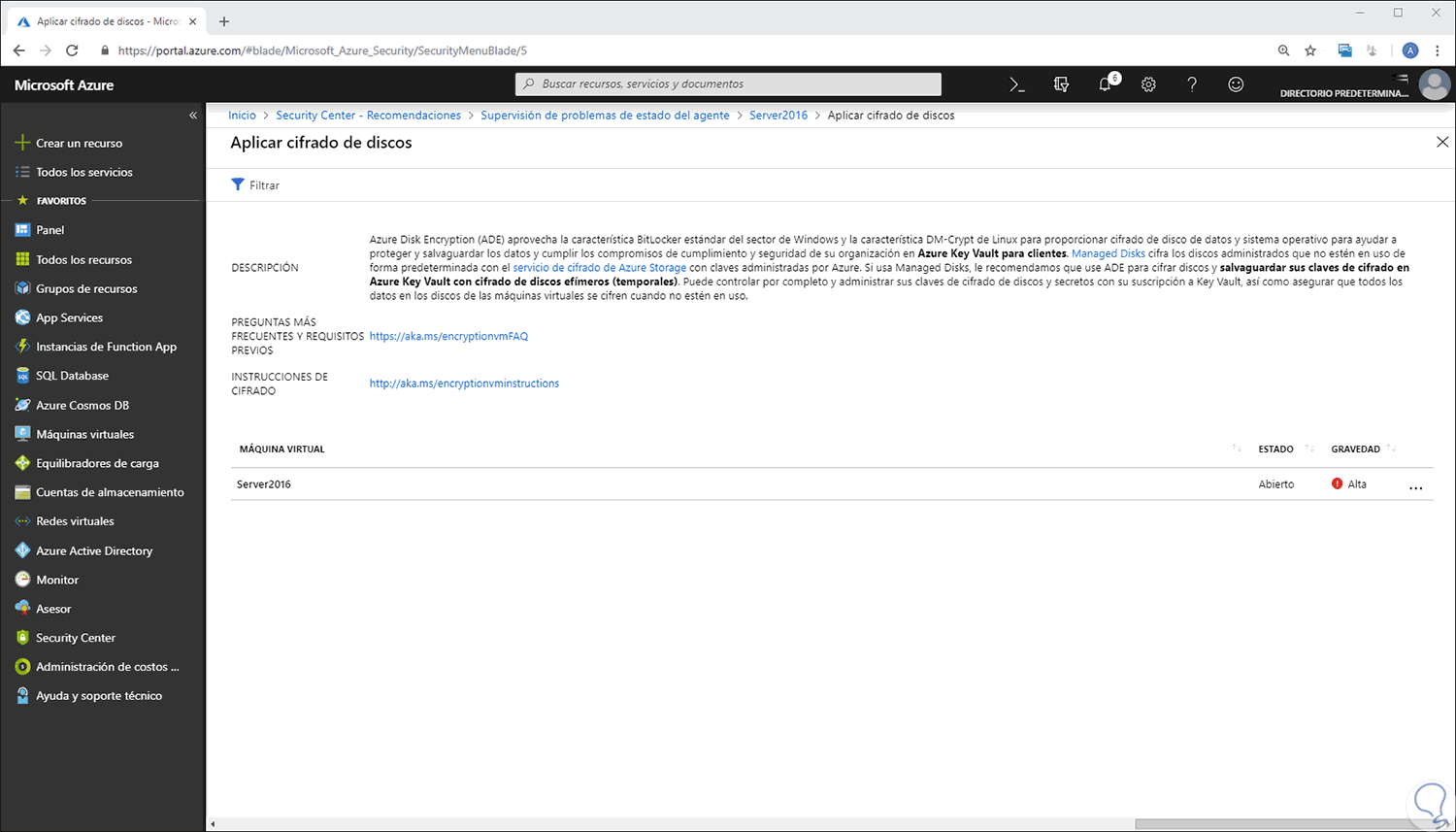

En resumen, Azure Security Center nos permite identificar diversos problemas asociados con la configuración de las máquinas virtuales y detectar amenazas de seguridad redireccionadas hacia éstas. En este grupo de análisis se incluyen máquinas virtuales que no tienen grupos de seguridad de red, discos duros sin cifrar y ataques de RDP por fuerza bruta.

1. Cómo acceder a Azure Security Center

Para tener acceso a Azure Security Center, en primer lugar, debemos ir al siguiente enlace y allí registrarnos con las credenciales respectivas:

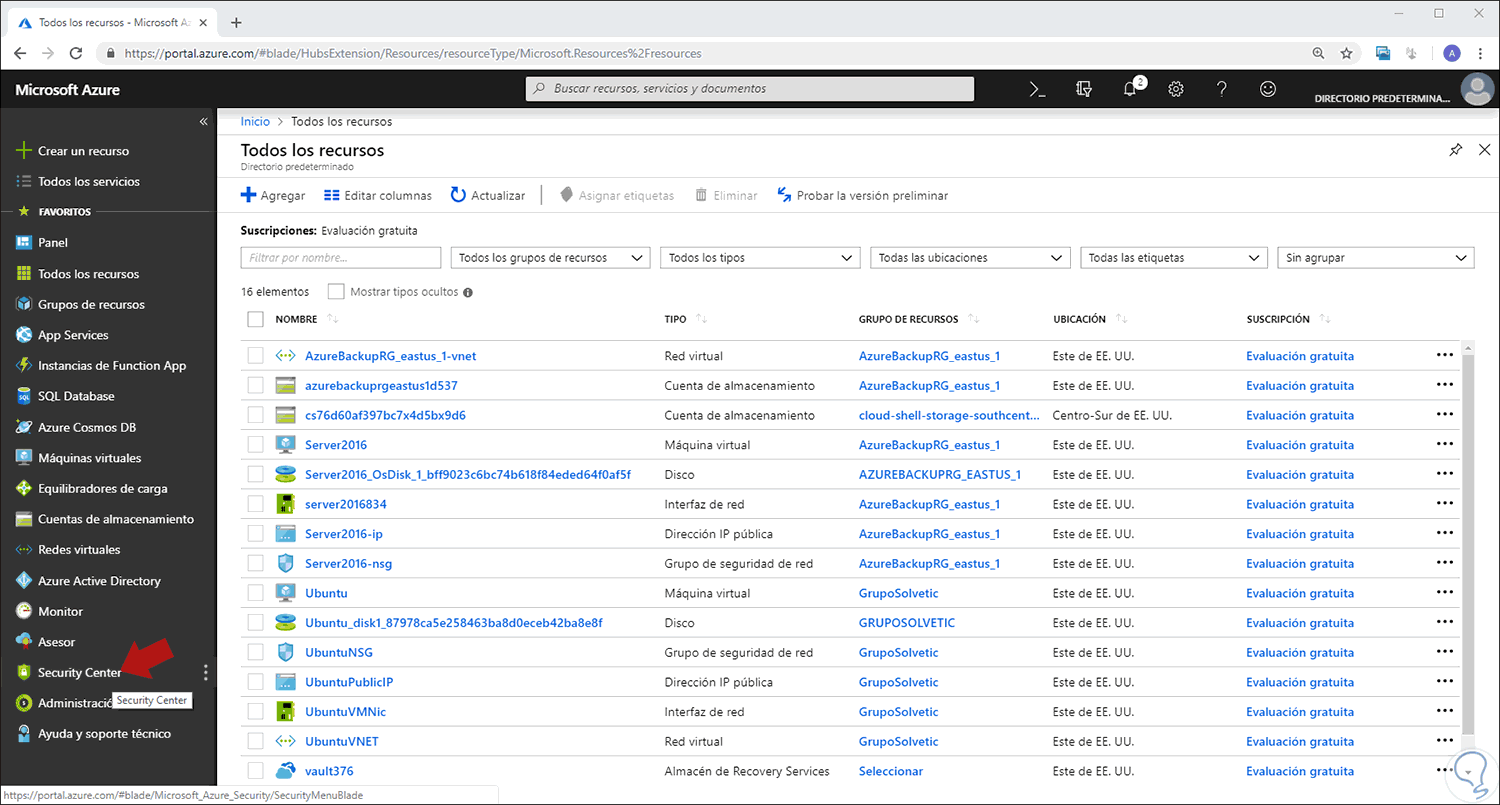

Una vez allí, vamos al menú lateral y damos clic en la sección Security Center:

Al dar clic allí, se desplegará la siguiente ventana. Como vemos, por defecto el Security Center se encuentra desactivado. Allí encontramos un breve resumen de sus acciones y para activarlo pulsamos en el botón "Iniciar".

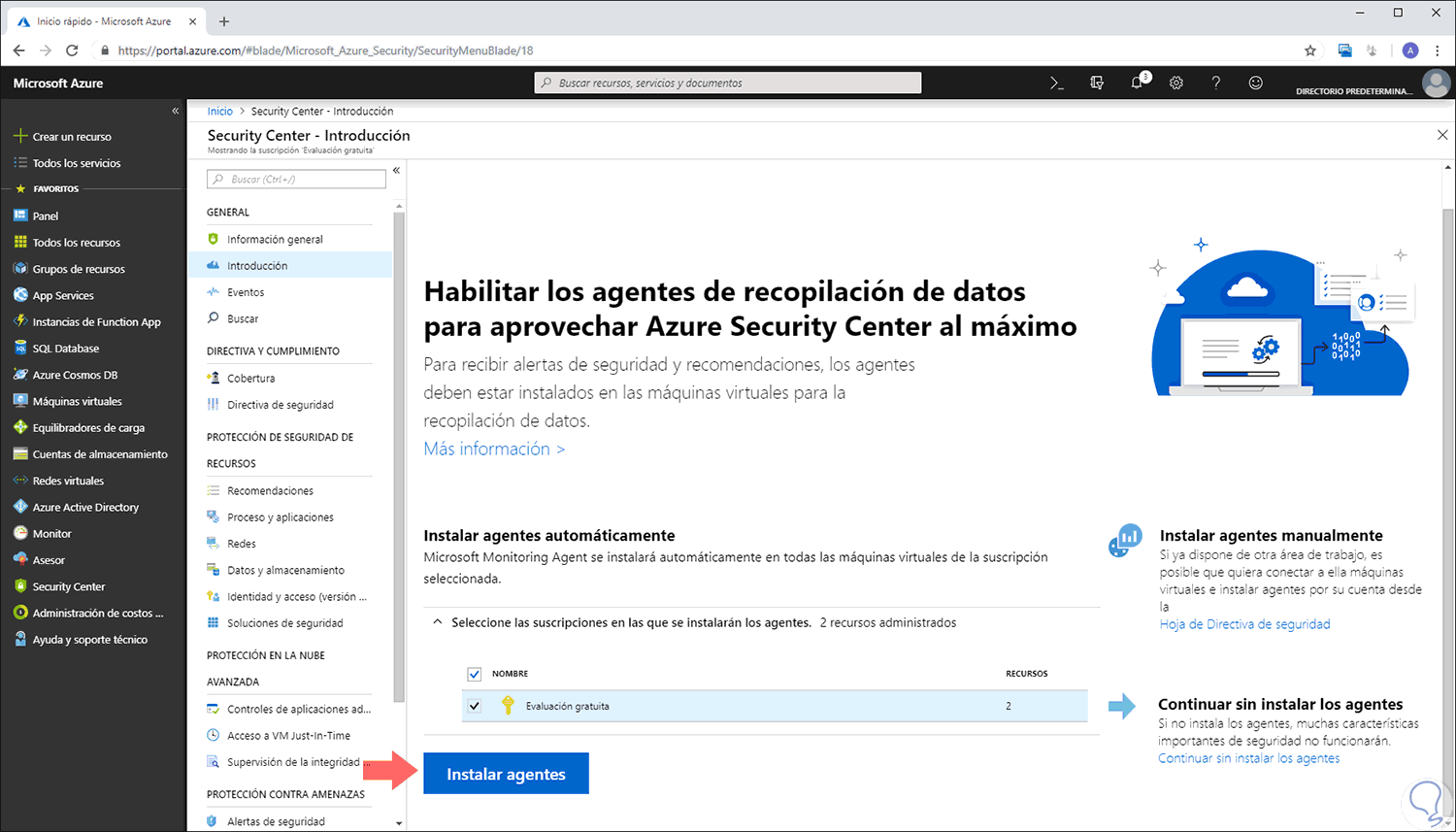

Luego seremos redireccionados a la siguiente ventana. En este punto debemos instalar los agentes de Security Center los cuales nos permiten recibir alertas de seguridad sobre cambios y amenazas en las máquinas virtuales, pulsamos en el botón "Instalar agentes" para continuar con el proceso.

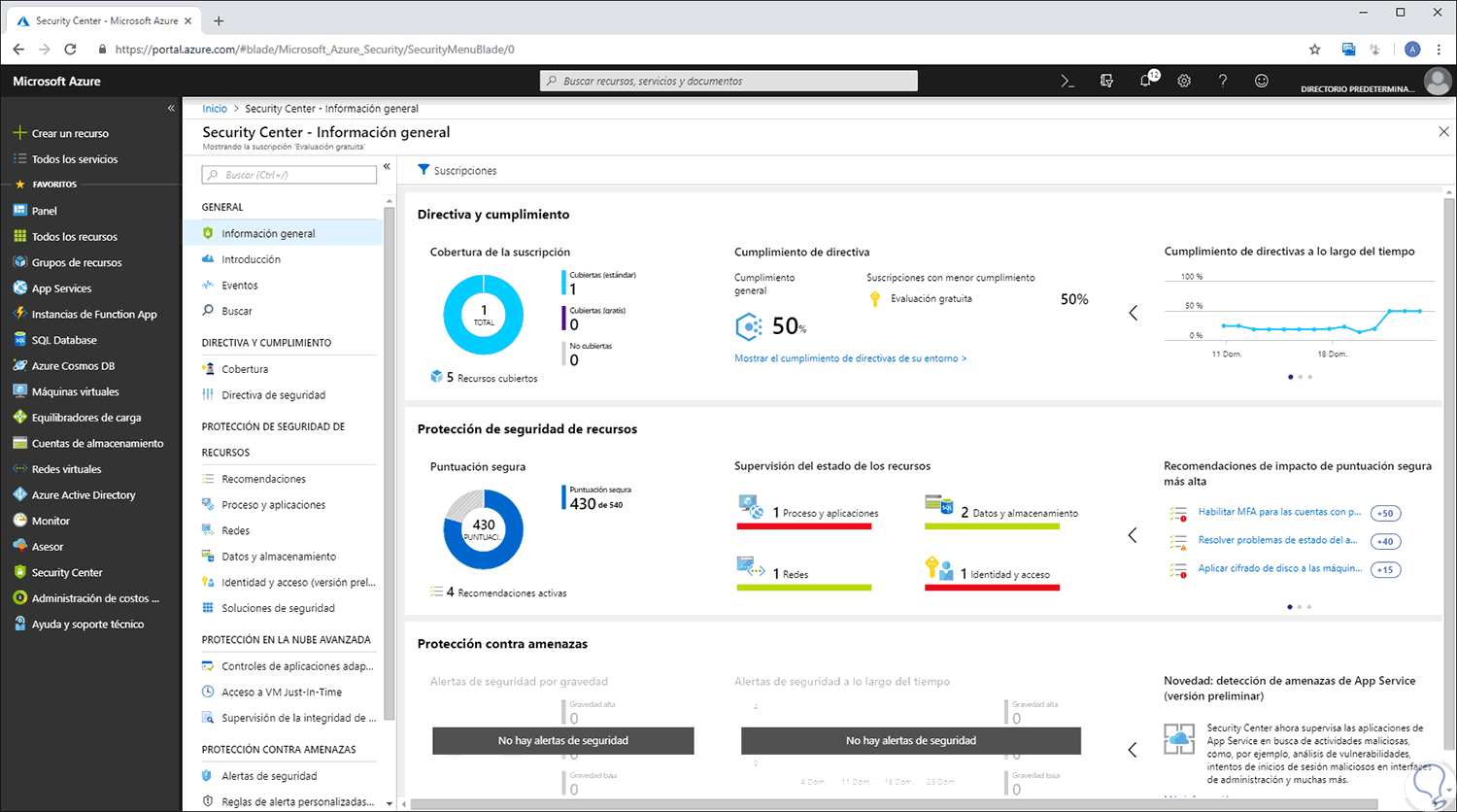

Una vez realizado esto, veremos el siguiente entorno directamente en la sección "Información general":

- Cantidad de directivas implementadas y su respectivo cumplimiento.

- Estado de los recursos activos en Azure.

- Nivel de puntuación asignado por Azure en temas de seguridad.

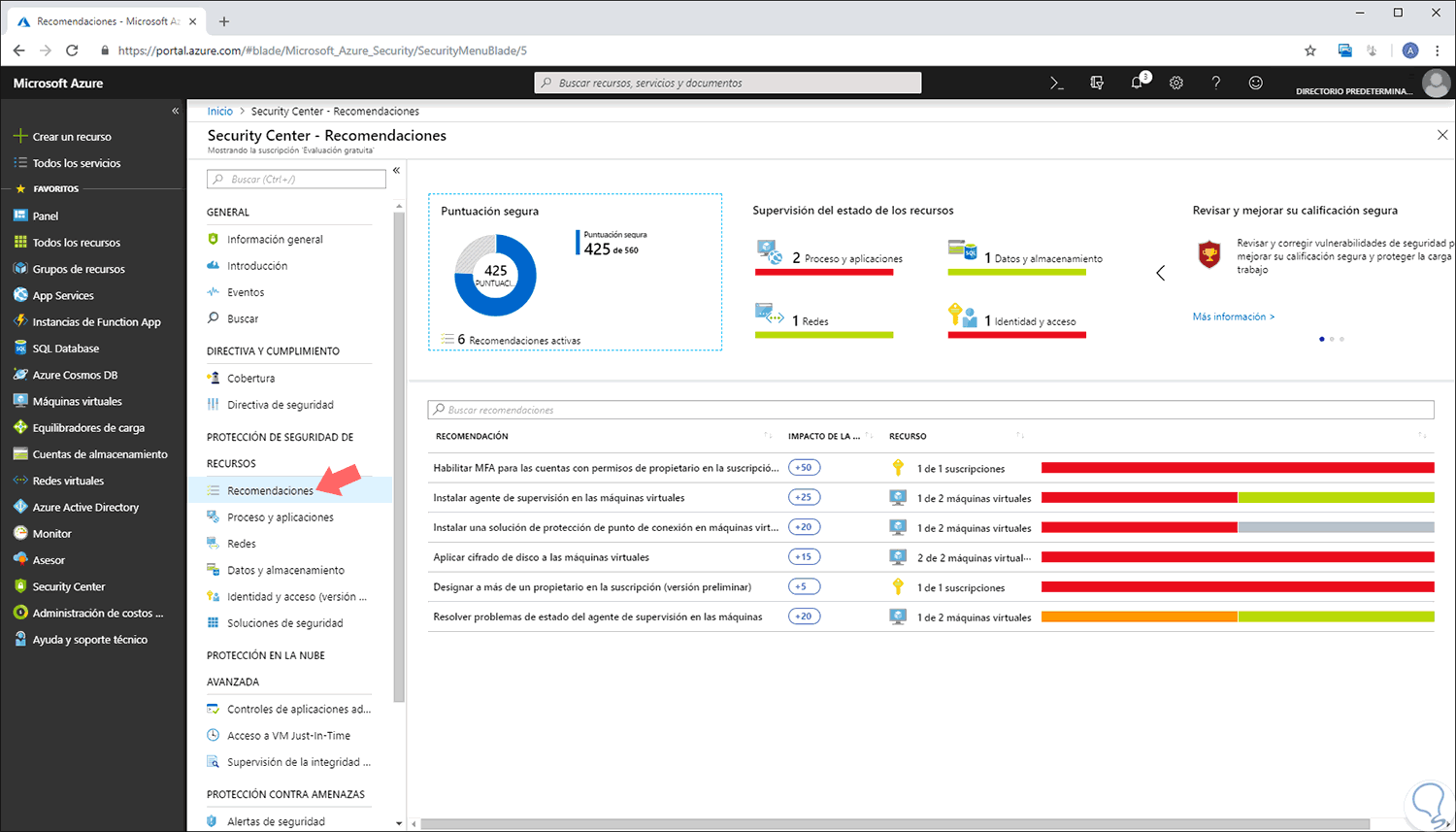

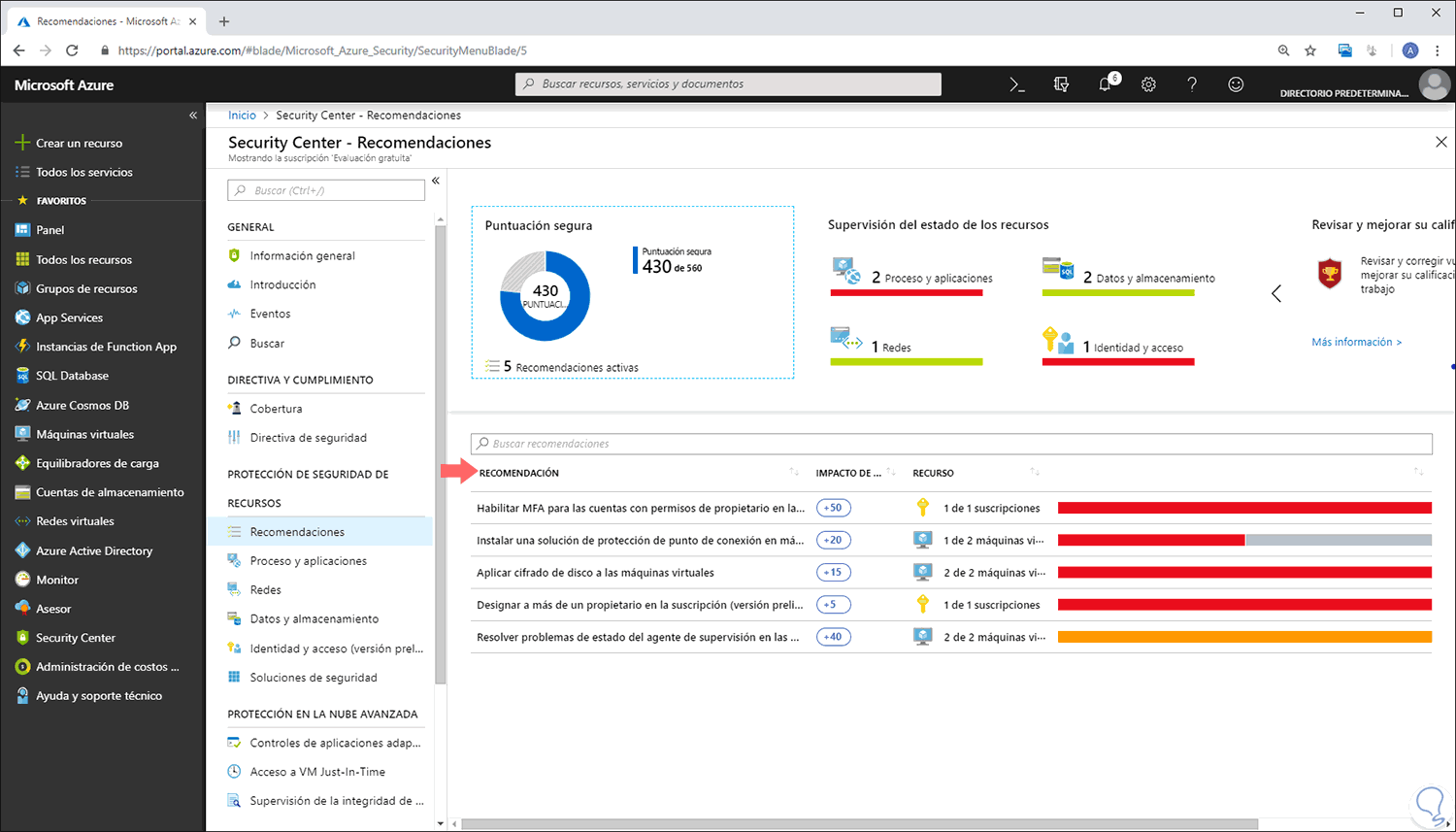

Una de las ventajas de esta utilidad, es que Security Center no está limitado solo a la detección de datos con el fin de generar recomendaciones, sino que si algún recurso, siendo las maquinas virtuales uno de los más usados, no está con alguna de los parámetros de seguridad, como subredes o grupos de seguridad, automáticamente Security Center se encarga de crear una recomendación con los respectivos pasos para su corrección. Esto lo vemos en la sección "Recomendaciones":

- Supervisión detallada de los recursos.

- Descripcion de la recomendación generada.

- Impacto de la recomendación.

- Tipo de recurso afectado.

2. Cómo configurar la recolección de datos en Azure Security Center

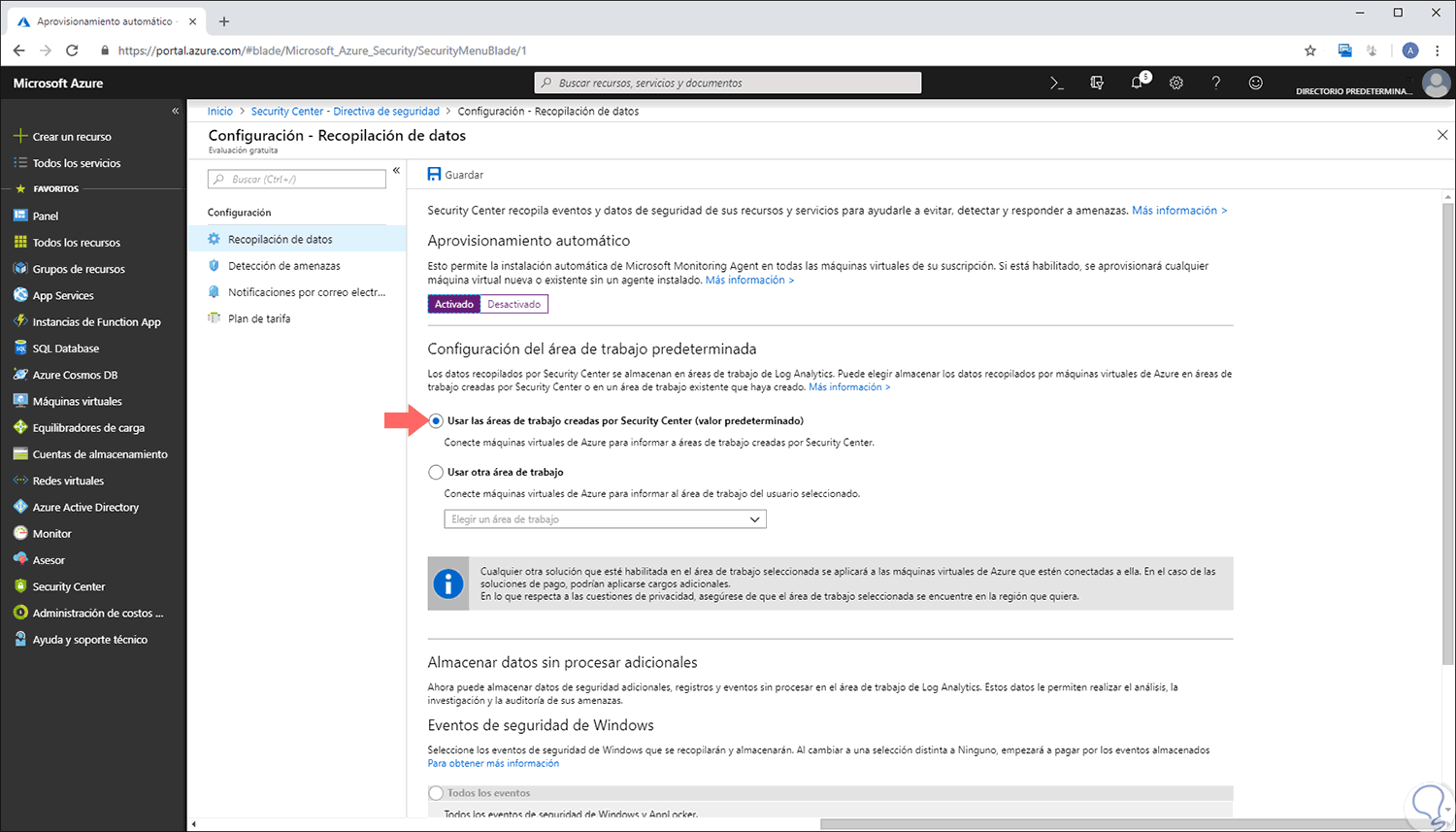

Con el fin de acceder a las configuraciones de seguridad en las máquinas virtuales, se debe configurar la recolección de datos de la utilidad Security Center, para ello se debe activar la recopilación de datos la cual instala automáticamente Microsoft Monitoring Agent en todas las máquinas virtuales creadas en la suscripción usada.

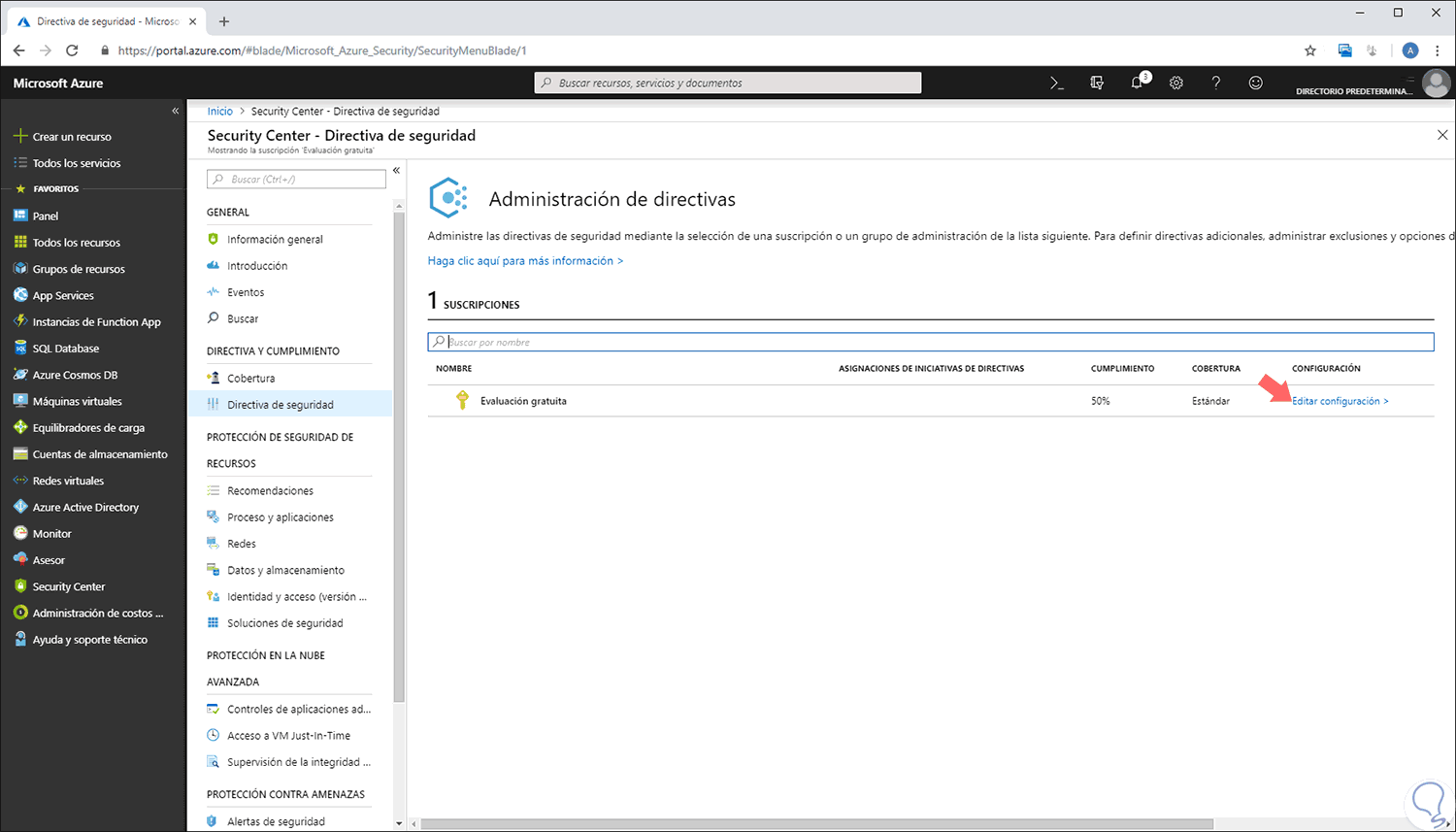

Para activar esta recolección de datos, iremos al panel de "Security Center" y allí debemos dar clic en la sección "Directiva de seguridad" y veremos lo siguiente. Allí se desplegarán las suscripciones activas, ahora debemos seleccionar la suscripción a editar.

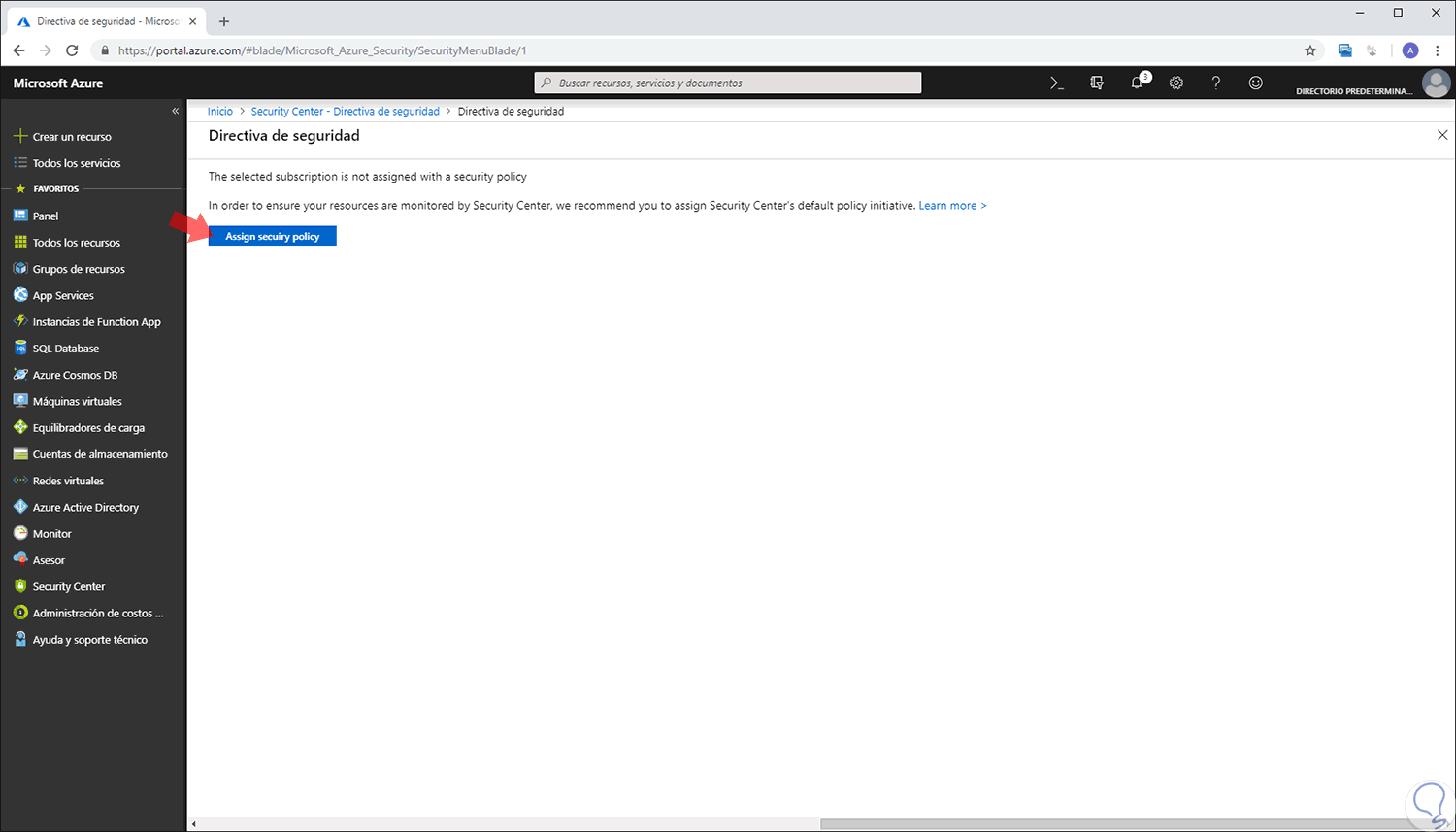

En la siguiente ventana vamos a pulsar en el botón "Assign security policy":

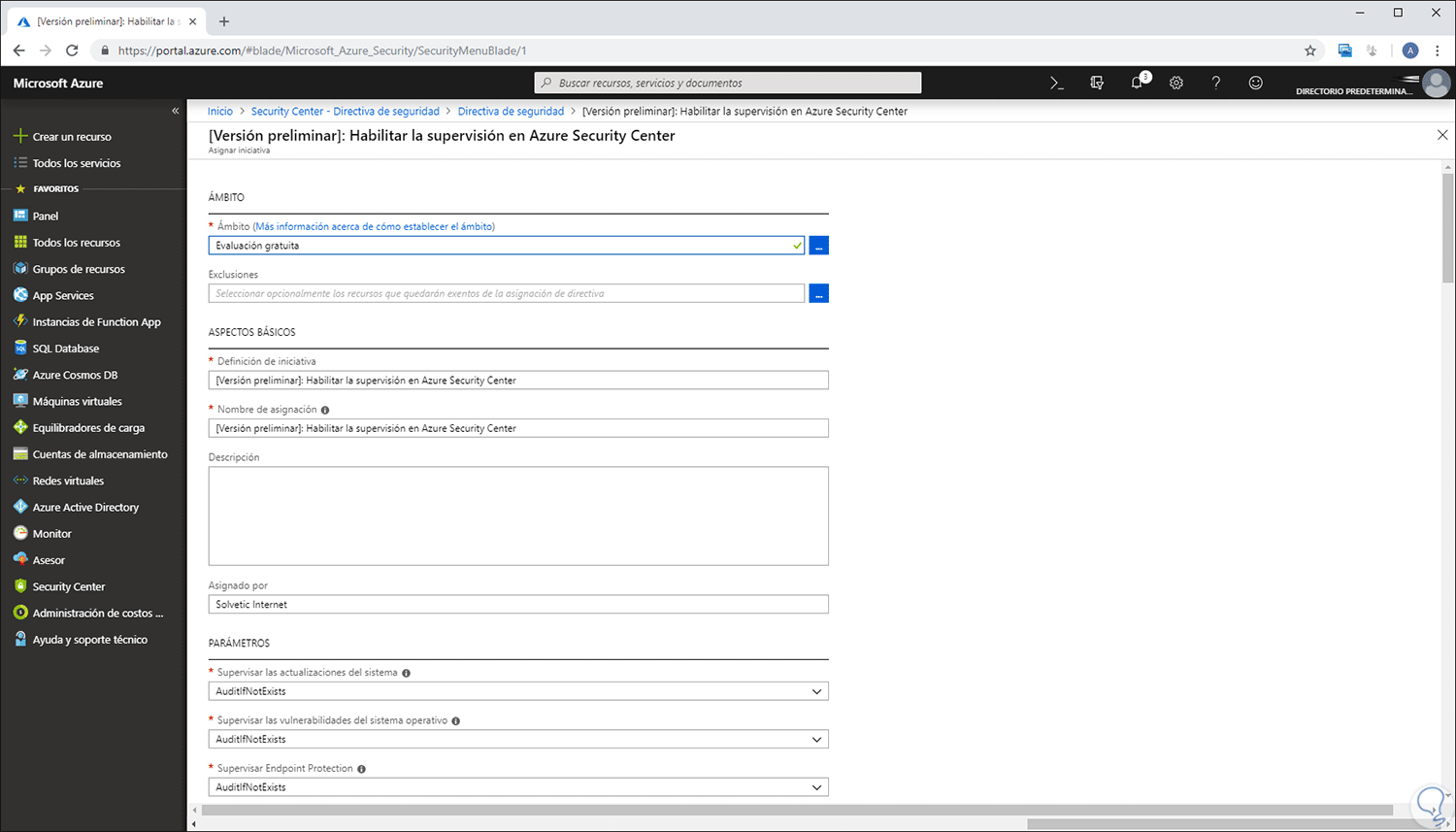

Será desplegada la siguiente ventana donde debemos asignar los parámetros que consideremos necesarios. Una vez completo esto, damos clic en el botón "Guardar para aplicar los cambios".

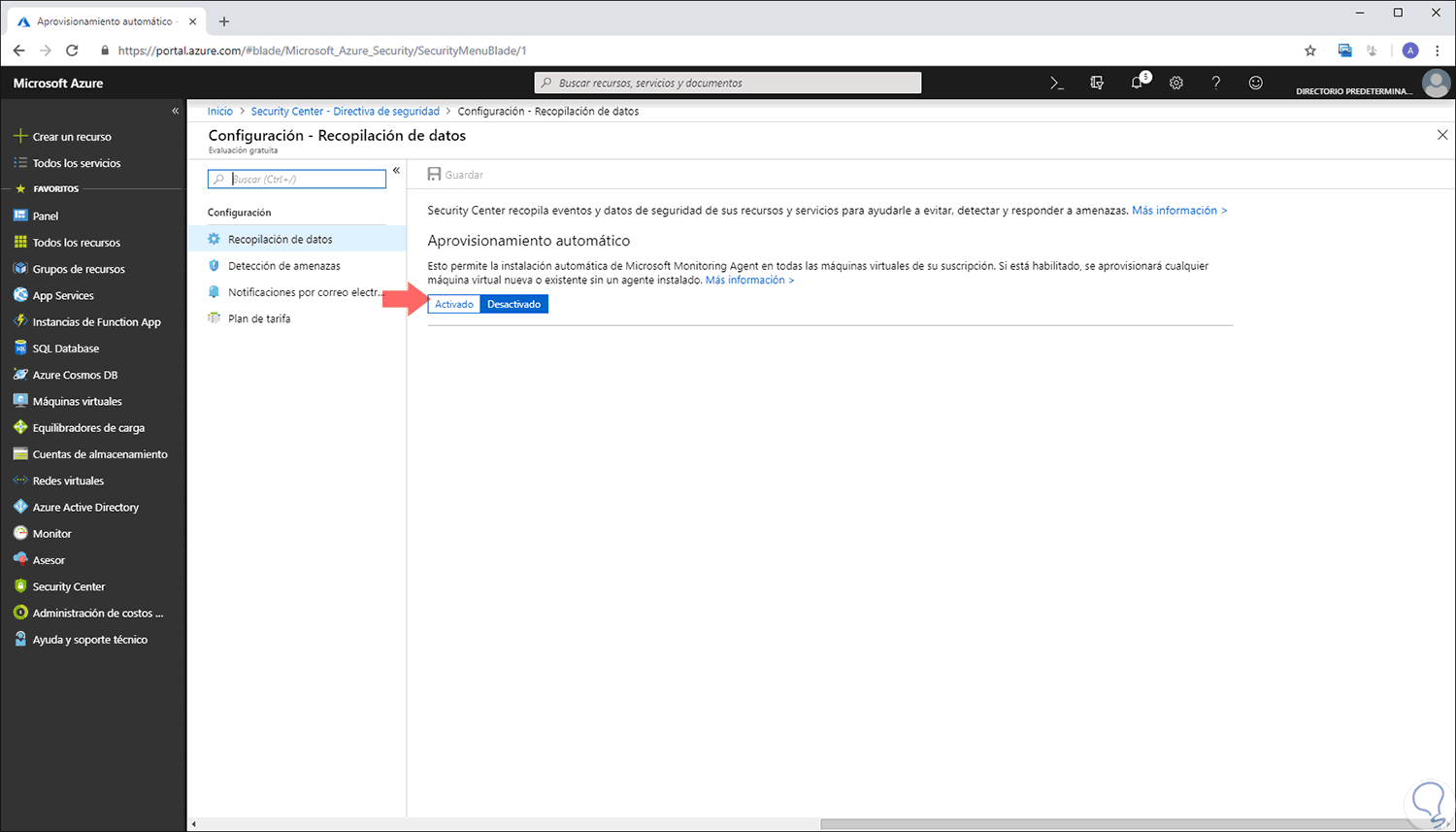

Ahora, en la ventana principal debemos dar clic en la línea "Editar configuración" y veremos lo siguiente. Allí pulsamos en el botón "Activado".

Se desplegará la siguiente serie de opciones donde configuramos lo siguiente:

- En el campo "En Configuración del área de trabajo predeterminada", activamos la casilla "Usar áreas de trabajo" creadas por "Security Center" (valor predeterminado)

- En el campo "Eventos de seguridad" activamos la opción predeterminada "Común".

3. Cómo configurar una directiva de seguridad en Azure

Las directivas de seguridad han sido desarrolladas para definir los elementos con los cuales Security Center puede recopilar datos y en base a ello generar las recomendaciones. Es posible aplicar diferentes directivas de seguridad a múltiples conjuntos de recursos de Azure, y por defecto los recursos de Azure son evaluados con respecto a todos los elementos de la directiva.

Para configurar éstas directivas, debemos ir a la sección "Directivas de seguridad" y allí activar o desactivar los elementos de la directiva a los cuales se desea aplicar a la suscripción.

4. Cómo visualizar el estado de la configuración de una máquina virtual con Azure Security Center

Cuando hemos realizado el proceso de activación de la recolección de datos y se ha definido una directiva de seguridad, la utilidad Security Center dará inicio al proceso de generación de alertas y recomendaciones. De este modo, cuando se implementan las máquinas virtuales, automáticamente se instala el agente de recopilación de datos y después de esto Security Center será completado con los datos de las nuevas máquinas virtuales.

En la medida en la cual se recopilan los datos, estos se agregarán al estado de los recursos de cada máquina virtual y de los recursos de Azure asociados y estos serán representados en un gráfico útil para las tareas de administración.

Las diversas recomendaciones disponibles en Azure son:

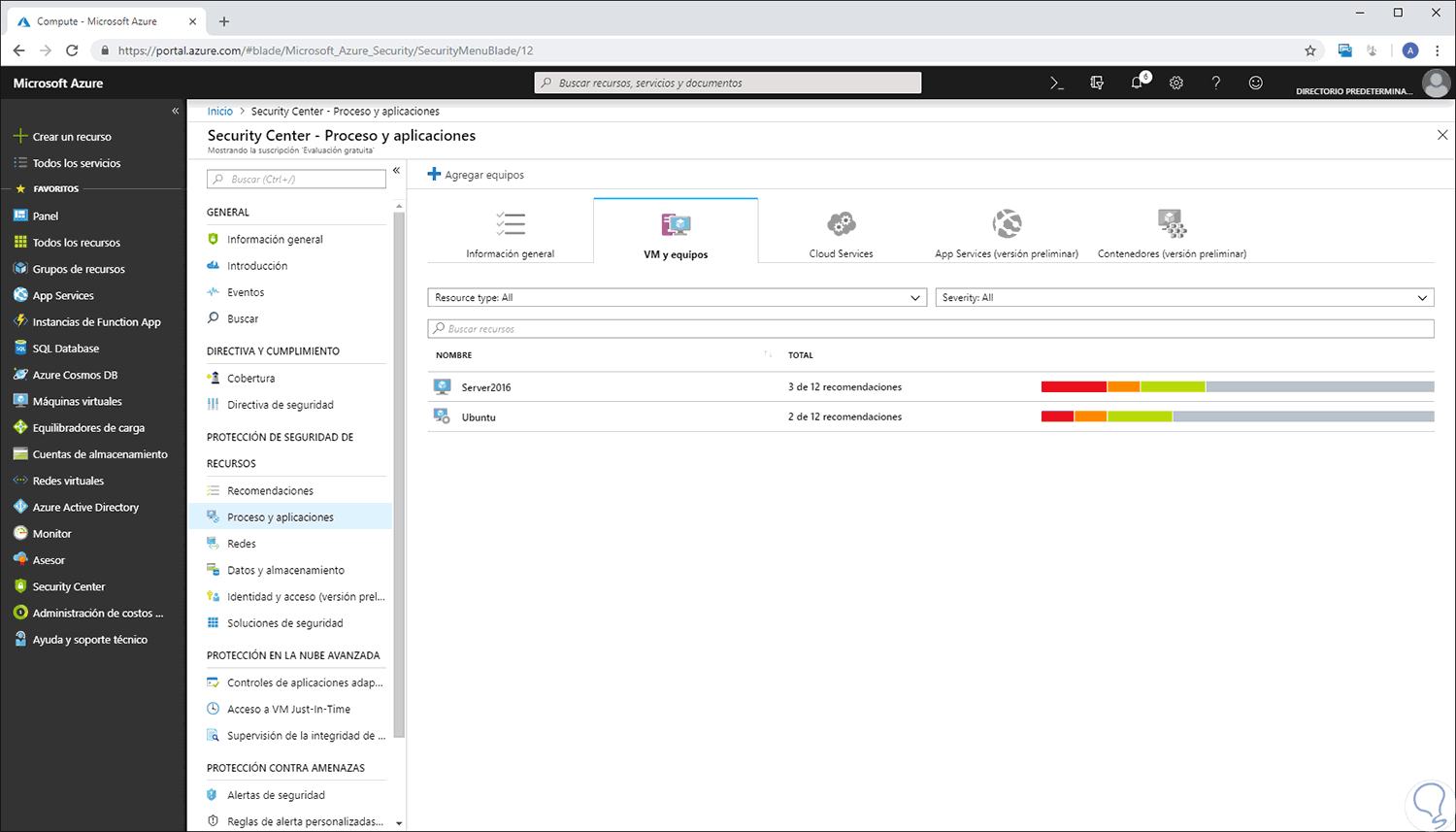

Para ver este tipo de información en Azure, debemos ir al panel de Security Center y allí ir a la sección "Proceso" y aplicaciones, en la siguiente ventana vamos a la pestaña "VM y equipos" donde veremos lo siguiente. Allí veremos un resumen del estado de configuración de todas las máquinas virtuales creadas.

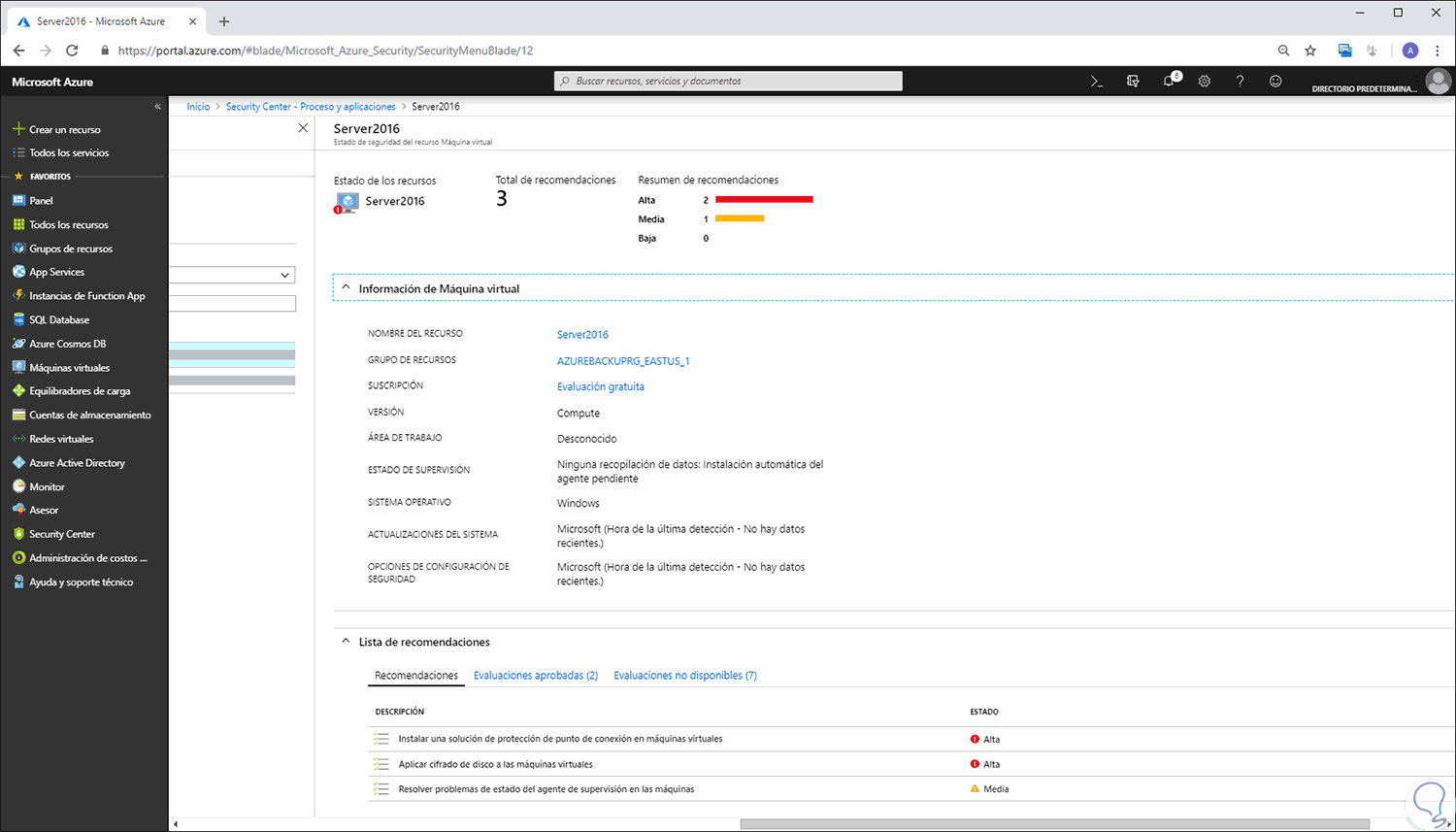

Podemos pulsar en alguna de ellas para acceder a información más completa:

En base al tipo de recomendación podemos ver un entorno diferente. A través de este panel podemos proceder a ejecutar las recomendaciones de Azure.

Al pulsar en alguna de ellas veremos, en este caso, lo siguiente:

En otro tipo de recomendaciones veremos lo siguiente:

Al seleccionar la máquina virtual afectada tendremos la oportunidad de corregir este error y así garantizar una mejor puntuación a nivel de seguridad:

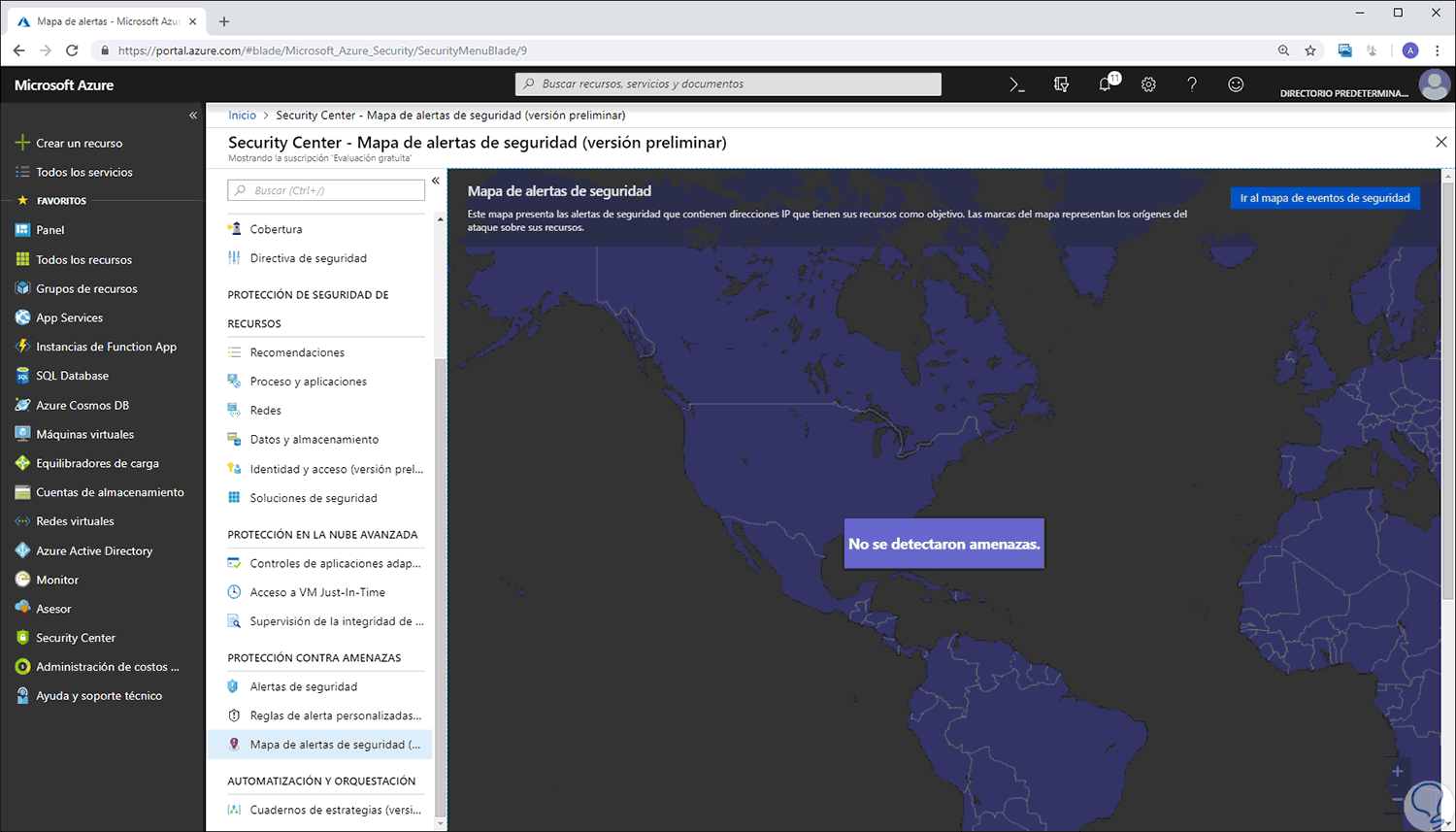

5. Cómo visualizar las amenazas detectadas con Azure Security Center

Security Center puede mostrar alertas de detección de amenazas con la cual, como administradores, podremos contar con un recurso adicional de gestión. Esta característica de alertas de seguridad se encarga de añadir los datos recopilados de cada máquina virtual, de los registros de redes de Azure y de las soluciones de asociados conectados con el fin de detectar las amenazas de seguridad de los recursos de Azure.

Esta característica usa tres parámetros básicos que son:

- Ejecución de procesos sospechosos.

- Desplazamiento lateral y reconocimiento interno.

- Malware oculto e intentos de aprovechamiento.

- Malware oculto e intentos de aprovechamiento.

- Ataques de salida.

Para activar esta función, debemos ir al Security Center y allí ir a la sección "Directiva de seguridad", luego vamos a "Configuración" y allí seleccionamos "Plan de tarifa" donde veremos lo siguiente. Seleccionamos el plan "Estándar" y pulsamos en "Guardar" para aplicar los cambios.

Cuando se haya cambiado el plan de tarifa, el gráfico de alertas de seguridad dará inicio al proceso de relleno de alertas a medida que se detecten amenazas de seguridad.

De esta forma, Azure Security Center es una solución integral y completa para todas las tareas de gestión y control de seguridad en los recursos de Azure facilitando las acciones administrativas de cualquier tipo de organización.