La protección de la seguridad de la información es más que esencial e importante en el entorno empresarial actual, en la introducción a la seguridad informática empresarial, ya se vieron los puntos importantes a tener en cuenta para tomar en serio la seguridad IT empresarial hoy en día.

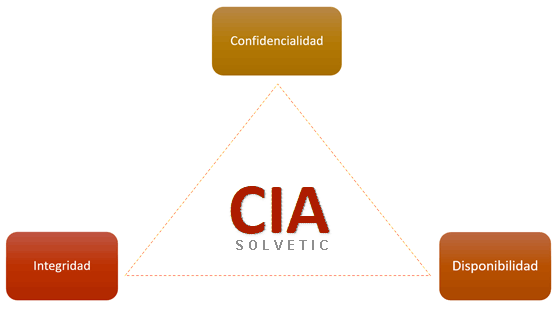

La información es valiosa y sensible, siempre lo ha sido, no es nada nuevo y menos a nivel empresarial, eso fue lo que se explicó en anteriores capítulos como fue la introducción a la Seguridad Informática para empresas pero ahora la tenemos en formato digital y por ello se encuentra en constante riesgo de exposición, alteración o pérdida. Para garantizar una protección adecuada de la información, es necesario comprender inicialmente y que podamos aplicar los principios básicos de la seguridad de la información. Estos son conocidos como el triángulo CIA, que lo integran tres principios: Confidencialidad, Integridad y Disponibilidad.

Si queremos empezar con orden la estrategia para afrontar la seguridad de la información empresarial, debemos no olvidar estos principios. La protección de los activos digitales de una organización debe ser uno de los principales puntos para ser abordados de forma ágil y ordenada para tener mayor éxito en la prevención de este tipo de riesgos.

Desde el punto de vista técnico, los tres principios de seguridad de la información son fundamentales para proteger activos digitales de la empresa, garantizar la continuidad de las operaciones de su día a día y mantener confianza de los clientes porque la buena imagen de seguridad al respecto es vital para la confianza de clientes y socios comerciales con las que opera habitualmente la compañía. Los principios de seguridad informática deben ser protegidos de manera conjunta si queremos lograr una protección efectiva de la información empresarial y no llevarnos sustos. Van los tres principios de la mano. No proteger alguno de ellos dejaría como punto débil finalmente los tres de forma conjunta.

Explicamos a continuación la importancia de los diferentes principios de protección de la seguridad de la información, además de las acciones recomendadas a aplicar en cada uno.

La integridad es importante para garantizar que los datos y sistemas de la empresa sean confiables frente a las modificaciones que no sean autorizadas y usurpaciones. Una alteración que no es autorizada de datos de la compañía (por mal uso de empleados inconscientemente o de forma malintencionada por gente interna o externa) pueden tener consecuencias negativas en la toma de decisiones, eficiencia operativa y calidad del producto o servicio ofrecido a clientes y socios. Técnicamente garantizarla es importante, y se deben tener conocimientos de seguridad para tener los sistemas y políticas actualizados al respecto. Además de realizar acciones que definiremos más adelante. Asegurar la autenticidad es el objetivo de la integridad.

La disponibilidad se considera también importante por asegurar que los sistemas y la información se encuentren siempre accesibles para los usuarios autorizados de la empresa cuando y donde los necesiten con los mínimos riesgos de seguridad. Que los sistemas sean escalables y puedan adaptarse a las crecientes demandas de la empresa es uno de los puntos que toda empresa debería tener muy en cuenta para llevar con éxito el principio de la disponibilidad.

Si no aportamos seguridad en la disponibilidad de la compañía podría afectar a la misma generándola interrupciones en su operativa diaria y eso implicaría pérdida de productividad, bajada de ingresos, pérdida de reputación etc. Técnicamente, mantener la disponibilidad va a necesitar acciones que detallaremos a continuación.

La consideración conjunta de estos tres principios en el enfoque técnico de la seguridad de la información permite abordar de manera integral las amenazas y vulnerabilidades a las que se enfrenta una empresa. Cada uno de estos principios se refuerza mutuamente, y la debilidad en uno de ellos puede tener un impacto negativo en los otros dos. Por ejemplo, si la confidencialidad de los datos se ve comprometida, también puede verse afectada la integridad de la información, ya que los atacantes podrían modificar los datos sin autorización. Del mismo modo, si los sistemas no están disponibles, la información confidencial podría quedar expuesta a riesgos adicionales.

En última instancia, es fundamental que las empresas adopten un enfoque técnico holístico de la seguridad de la información, considerando la importancia de la confidencialidad, integridad y disponibilidad en sus estrategias de protección de datos. Esto implica no solo la implementación de tecnologías y procesos.

La confidencialidad es la protección de la información contra el acceso no autorizado o la divulgación. El objetivo de este principio es asegurar que la información solo esté disponible para aquellos usuarios que tienen permiso para acceder a ella. El hecho de limitar el acceso a cada tipo de información a solo los equipos o personas que deban tener acceso a la misma, es un principio básico que en muchos casos se incumple dentro de las organizaciones. La confidencialidad también es importante para que la privacidad de los usuarios, la propiedad intelectual y la información empresarial sensible no se vulnere.

Veremos algunas de las acciones para garantizar la confidencialidad, las organizaciones pueden implementar medidas como son:

1. Políticas y procedimientos relacionados con Confidencialidad.

2. Control de acceso basado en roles y autenticación de usuarios.

3. Cifrado y protección de datos y comunicaciones.

4. Capacitar a los empleados sobre la importancia de la confidencialidad de la información y como practicarla a nivel corporativo. Además del cumplimiento Legal y regulatorio basado en la privacidad y protección de datos.

En plan rápido, la integridad es la protección contra modificaciones no autorizadas que puedan ser recibidas a nivel empresarial tanto de la información como de los sistemas. Puede ser vulnerada la integridad a través de accidentes corporativos o de forma malintencionada, pero deben ser ambos casos tenidos en cuenta y protegerlo activamente.

La integridad tiene como objetivo garantizar que la información sea precisa, completa y confiable. Es fundamental para garantizar la calidad y la consistencia que van a ofrecer los datos y sobre todo para mantener la confianza en los sistemas y procesos empresariales que son usados diariamente por todo el personal.

Para garantizar la integridad de la información, las organizaciones pueden realizar acciones como pueden ser los siguientes:

1. Políticas y procedimientos relacionados con la Integridad.

2. Control de acceso a los datos y uso a los sistemas de la empresa. (Autenticación y autorización).

3. Realización de auditorías y monitoreo enfocados en la integridad. Como puede ser monitoreo y auditoría de los cambios realizados en Datos de la compañía.

4. Mantenimiento y actualizaciones de sistemas en servidores, equipos y dispositivos empresariales. Aunque puede decirse que aplica también a los otros principios el realizar esta acción, en este caso enfocará hacia una más segura integridad de los sistemas y datos de la organización el tenerlo todo actualizado, con la seguridad bien implementada básica que ello implica.

5. Realizar Copias de Seguridad (Backup) de los datos de la empresa de manera regular y bien organizada que garantice la recuperación de la misma en caso de daños, pérdida o vulneración de parte de la información empresarial debido a un ataque informático.

6. Respuesta a incidentes (de los que afecten a la integridad).

Estas acciones son muy importantes para mantener la integridad, pero el quinto punto es realmente vital que sea realizado correctamente, porque realizándose se podrá tener la opción de recuperación de los datos realizados y usados por la empresa, además de no afectar su operativa, pudiendo llegar al bloqueo total de la empresa en caso de no disponer de estos medios de copia de seguridad.

Este principio de la seguridad de la información llamado: La disponibilidad, se refiere al acceso oportuno y confiable a la información y los sistemas por parte de los usuarios autorizados. El objetivo es garantizar que los recursos de información y los sistemas estén disponibles cuando y donde sean necesarios de forma rápida, efectiva pero también segura.

La disponibilidad es clave para el trabajo que realizan los empleados de la organización, pero su seguridad aplicada también lo es, por ello debe haber un equilibrio de acceso que no genere limitaciones innecesarias o bloqueos exagerados que afecten enormemente a la productividad de la empresa. Para garantizar la disponibilidad de los datos, las organizaciones pueden implementar acciones como son las siguientes que se detallan a continuación:

1. Redundancia y distribución de los sistemas e infraestructura IT de la empresa.

2. Planificación de la capacidad y la gestión de la carga de trabajo.

3. Políticas de Recuperación ante desastres y continuidad de negocio.

4. Planes respecto a la disponibilidad y continuidad de Negocio.

5. Formación y concienciación para mantener la disponibilidad adecuada de sistemas y datos por parte de la plantilla.

Como habéis visto inicialmente, para poder implementar con éxito estos principios de la seguridad de la información empresarial, es necesario llevar a cabo una serie de acciones que permitan la aplicación efectiva de la confidencialidad, integridad y disponibilidad. Girando las acciones entre estos tres principios, seguro podremos conseguir tener una estructura de seguridad correcta a nivel empresarial de los datos.

Como habréis podido comprobar que comentábamos en algunas acciones, es importante tener en cuenta que algunas pueden pertenecer a más de un principio de seguridad de la información, esto ocurre por estar interrelacionados y en algunos casos se refuerzan mutuamente al ser aplicados para cada uno de los principios.

Ej: Monitoreo y auditoría es una acción que es relevante para la integridad y confidencialidad. Las políticas y procedimientos pueden también aplicarse a los tres principios: confidencialidad, integridad y disponibilidad. También ocurre con la capacitación, al tener que realizarse diferentes formaciones para cada principio y puede aplicarse todo en uno, en términos de formación protegiendo varios principios etc.

Por todo lo aprendido, conocer los principios de protección de la seguridad de la información a nivel empresarial es esencial para prevenir brechas de seguridad, proteger datos sensibles y mantener la reputación de la empresa. La implementación adecuada de estos principios garantiza la confidencialidad, integridad y disponibilidad de la información. Además, ayuda a cumplir con regulaciones legales y estándares de la industria, evitando sanciones y pérdidas financieras. El conocimiento de estos principios permite a las empresas identificar y gestionar riesgos, adoptar medidas de seguridad adecuadas y responder eficazmente ante posibles incidentes, asegurando la continuidad del negocio y la confianza de clientes y socios.