Todavía tenemos presente los últimos ataques recibidos este año 2017, como fueron el conocido WannaCry o Petya. Tenemos en el horizonte un nuevo ataque conocido con el nombre de "Bad Rabbit", nombre que lo vincula la web Darknet en pantallazo del rescate.

En este momento Bad Rabbit ransomware ha infectado varios medios de comunicación y noticias rusos importantes, como son Interfax y Fontanka.ru. También se ha detecado en el Aeropuerto Internacional de Odessa otro ciberataque en sus sistemas, aunque se debe esperar para confirmar que este último pertenece también a Bad Rabbit.

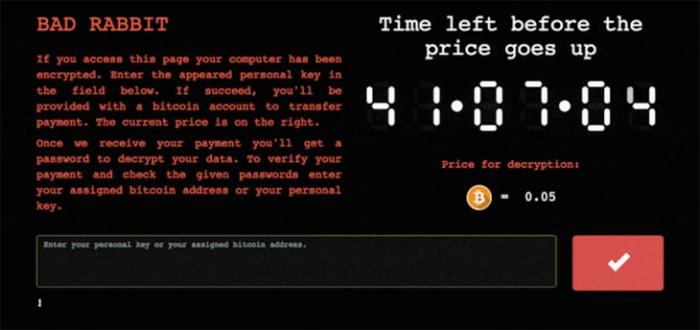

El modus operandi de este nuevo ransomware es muy similar al de WannaCry, donde se realiza un encriptado de información relevante de los equipos para luego reclamar, en este caso 0.05 bitcoin en plan rescate, que mirando al cambio en este instante de ahora estaríamos hablando de 239.55 €.

kaspersky comenta que no usa exploits, siendo un ataque drive-by donde las víctimas descargan un instalador falso de Adobe Flash de sitios web infectados y al ejecutar por su cuenta el archivo .exe se acaban infectando. Esto ya hubo otro ataque centrándose también en Flash como Zero Days. Bad Rabbit se confirma que se trata de un ataque que va enfocado a empresas. De todas formas tanto desde Kaspersky y otras compañías de seguridad, están analizando a fondo este ataque para determinar más detalles.

Lo curioso de este caso es que su origen, o donde está empezando a expandirse, es sobre todo en Rusia junto algunos otros países como son Ucrania, Turquía y Alemania.

En Kaspersky lo detectan como:

- UDS: DangerousObject.Multi.Generic (detectado por Kaspersky Security Network).

- PDM: Trojan.Win32.Generic (detectado por System Watcher).

- Trojan-Ransom.Win32.Gen.ftl.

Como podemos ver en su mensaje muestra lo siguiente:

If you access this page your computer has been encripted. Enter the appeared personal key in the field bellow. If succeed, you will be provided with a bitcoin account to transfer payment. The current price is on the right.

Once we receive your payment you´ll get a password to decrypt your data. To verify your payment and check the given passwords enter your assigned bitcoin address or your personal key.

Time left before the price goes up: 41:07:04

--------

Si accede a esta página, su computadora ha sido encriptada. Ingrese la clave personal aparecida en el campo de abajo. Si tiene éxito, se le proporcionará una cuenta de bitcoin para transferir el pago. El precio actual está a la derecha.

Una vez que recibamos su pago, obtendrá una contraseña para descifrar sus datos. Para verificar su pago y verificar las contraseñas dadas, ingrese su dirección de bitcoin asignada o su clave personal.

Tiempo restante antes de que el precio suba: 41:07:04

Si lo recibes es que por desgracia estás infectado. Para que puedas evitar convertirse en una víctima de Bad Rabbit y sus consecuencias de pérdida de información relevante ten en cuenta estos detalles:

- Asegurate con un buen antivirus y antimalware. Existen incluso gratuitos pero nunca está de más estar protegidos.

- Los puntos más débiles son la navegación por internet en sitios fraudulentos, el correo electrónico y los USB que usamos en los equipos (porque pueden venir infectados).

- Bloquea la ejecución de los archivos c:\windows\infpub.dat y c:\Windows\cscc.dat.

- Deshabilita el servicio WMI (si es posible en su entorno) para evitar que el malware se propague a través de su red.

- No olvidemos realizar copias de seguridad de los datos de la compañía o personales. Esto es la clave de todo, ya que información una vez cifrada, a no ser que tuviera un punto débil en el password o algoritmo usado, sería practicamente inviable poder recuperar la información.

- No pagues el rescate. Así de claro y directo, realmente no vais a recibir nada a cambio, o por lo menos el porcentaje de no recibir nada es muy elevado. Además estaríamos financiando este tipo de prácticas para que se sigan lanzando a más niveles y más cantidades.

- Como última recomendación, recordar que en internet siempre, siempre, siempre (y nos quedamos cortos en repetirlo) debéis desconfiar en caso de tener cierta duda si algo será real o no. "En internet piensa mal y acertarás". Para resolver dudas recordar que tenéis 24 / 7 a Solvetic para ayudaros.

Fuente: Kaspersky Blog

2 Comentarios

Marcos Riera

oct 25 2017 15:34

Nestor1

oct 25 2017 17:27

Tener cuidado que esto en Europa ya lo tenemos encima. Buenas recomendaciones habeis dado.

Saludos.