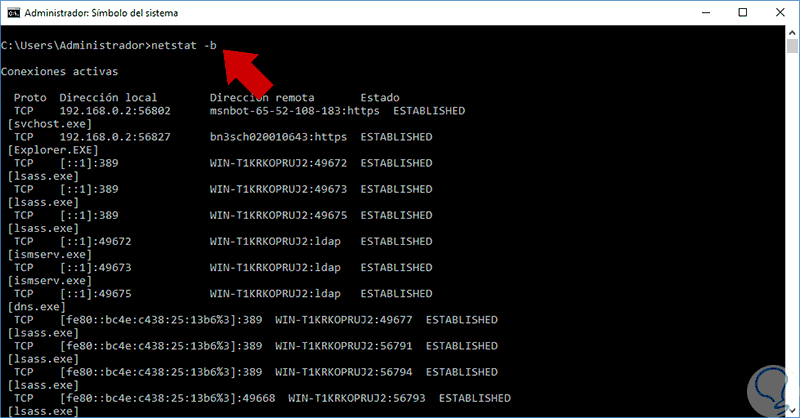

Dentro de las diversas tareas administrativas que debemos ejecutar como personal del área de IT está la de supervisar y controlar los accesos que se generan a los servidores esto con el fin de prevenir ataques, conexiones no autorizadas o el envío de información de usuarios que no están con los permisos necesarios para tal fin.

Aunque existen herramientas que nos permiten realizar este tipo de tareas hoy veremos cómo podemos usar la herramienta propia de Windows Server 2016: NETSTAT

- Protocolo usado

- Dirección IP local

- Dirección IP de destino

- Estado de la conexión

Esto es vital para conocer tanto el origen como el destino de las conexiones. Para este tutorial usaremos Windows Server 2016.

1. Cómo ejecutar NETSTAT en Windows Server 2016

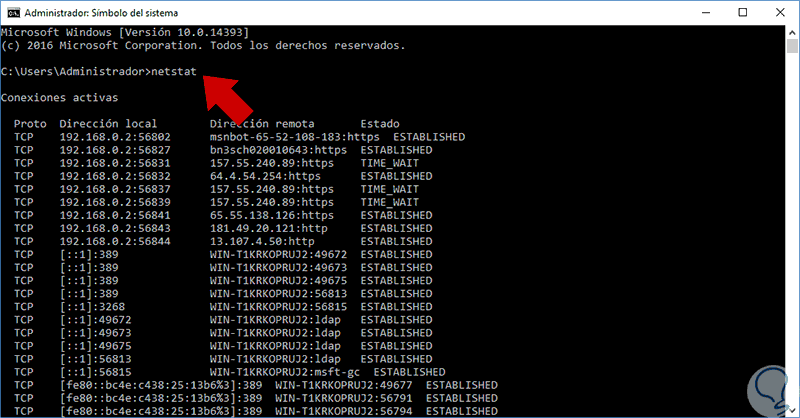

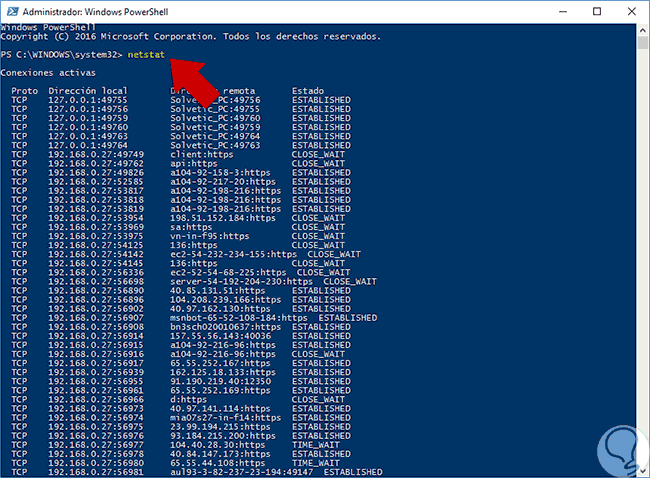

Para ejecutar el comando NETSTAT en Windows Server 2016 es importante que ejecutemos el Símbolo del sistema como administradores (Clic derecho / Ejecutar como administrador) y una vez abierta la terminal ingresamos el comando netstat y obtendremos el siguiente resultado.

Allí podemos visualizar todo lo relacionado a las conexiones entrantes y salientes de Windows Server 2016 y su respectivo estado. Algunos de los estados que podremos visualizar son los siguientes:

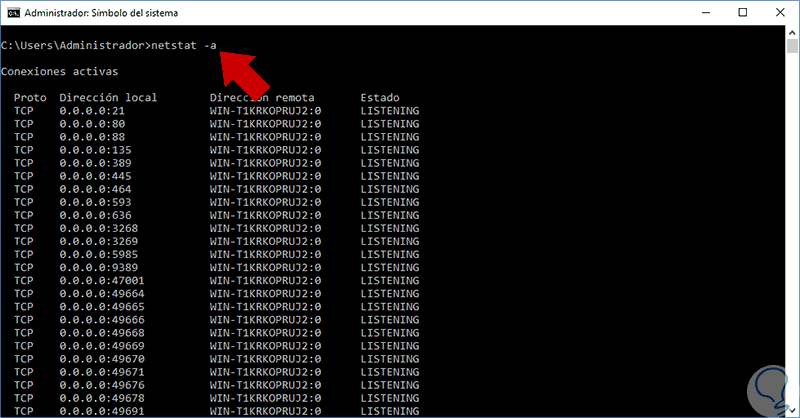

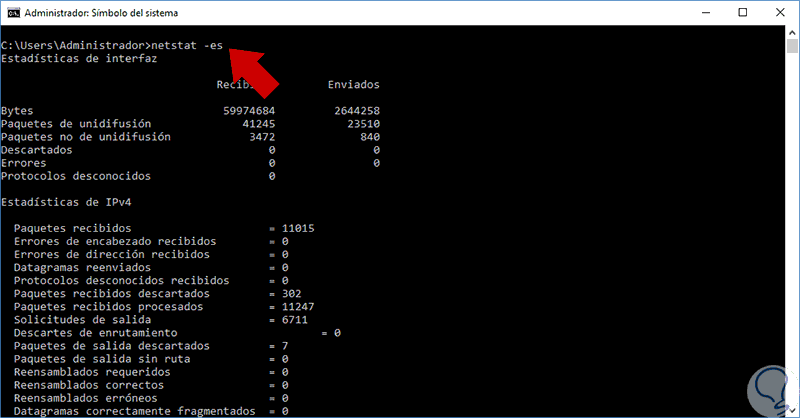

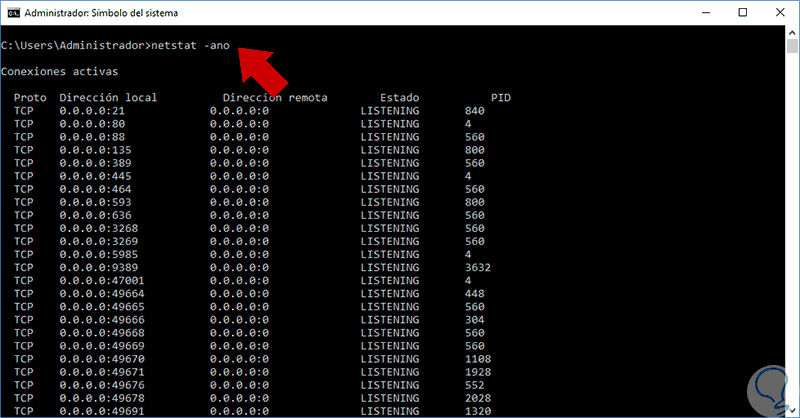

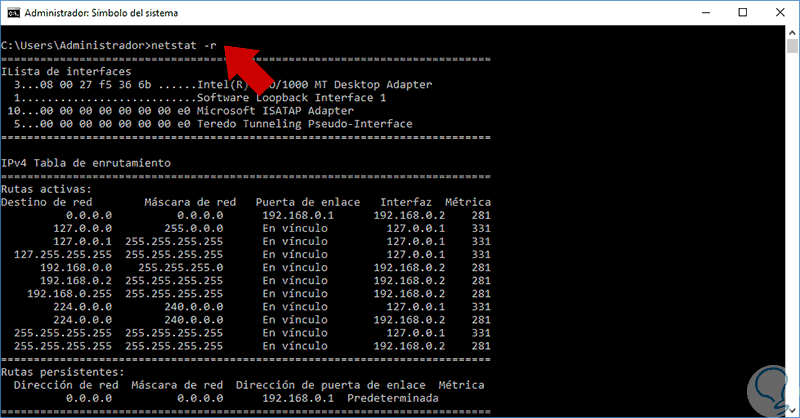

2. Parámetros para usar con NETSTAT en Windows Server 2016

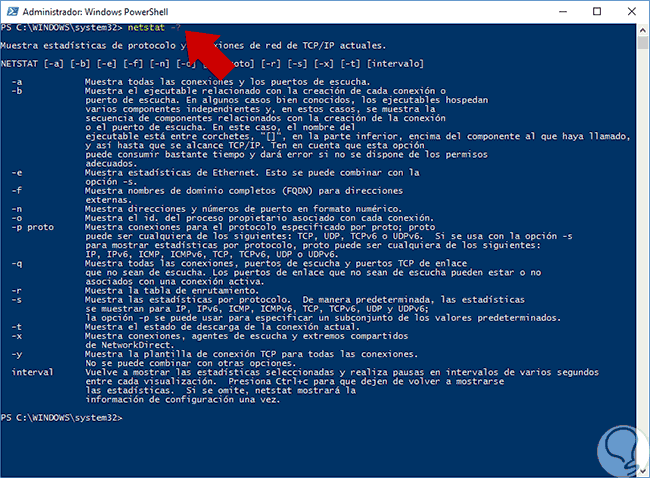

Como vemos la información desplegada con el comando netstat es bastante amplia y contamos con algunos parámetros que nos brindan la posibilidad de filtrar este tipo de información. Para consultar todas las opciones disponibles podemos usar el comando siguiente:

netstat –?

3. Parámetros para usar con NETSTAT en Windows Server 2016

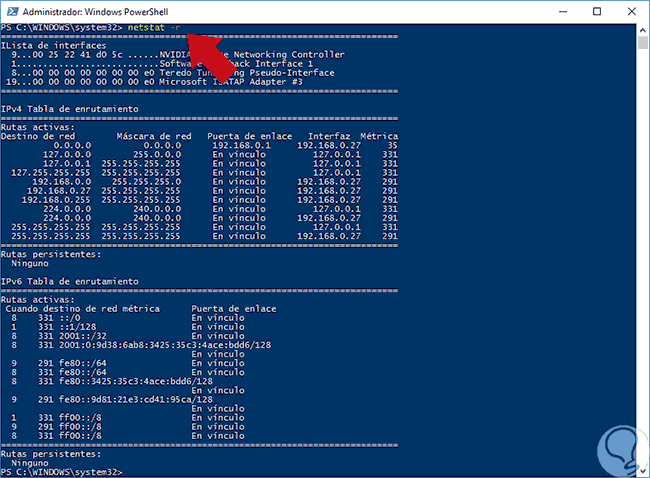

De la misma manera podemos usar Windows PowerShell (Debe ejecutarse como administrador) para la visualización de los diferentes parámetros que nos ofrece NETSTAT.

Para obtener el listado completo de parámetros a usar con Windows PowerShell usaremos el comando siguiente.

netstat -?

A partir de este punto y dependiendo el tipo de información requerida podemos hacer uso de los parámetros de NETSTAT en Windows Server 2016 usando PowerShell.

Como vemos podemos usar el Símbolo de sistema o Windows PowerShell para acceder a eta información completa y actualizada del estado de red en nuestros equipos. Además de Windows Server, este comando es muy útil en otros sistemas y por eso también queremos que aprendas a usar NETSTAT en Windows 10 y Linux.