El Network Access Protection (NAP) nos permite configurar una serie de elementos con los cuales vamos a limitar el acceso a las redes a las máquinas clientes que cumplan con unos requerimientos de seguridad, estos requerimientos pueden incluir una serie de verificaciones, como que la máquina cliente tenga un software de protección antivirus, que este actualizada y/o que tenga el firewall de Windows activado.

Aplicación con DHCP

Este es el primer caso que veremos, cuando configuramos esta aplicación del NAP los clientes solo obtendrán una dirección IP para acceder a la red luego que hayan cumplido las políticas de salud configuradas en el NAP, si el cliente no cumple con dichos requerimientos podemos configurar la aplicación para que se le pueda dar una dirección IP para que puedan acceder a una red aislada que no ponga en riesgo nuestra red principal.

Cada vez que el cliente intente conectarse a nuestra red, su política de salud será evaluada, esto significa que cuando intente conectarse o cuando renueve dirección IP, el NAP estará ejecutando las verificaciones correspondientes. Es importante acotar que esta aplicación solo funciona en un entorno que utilice IPv4, esto significa que para IPv6 no está disponible.

Haciendo Deploy de la aplicación DHCP

Para hacer deploy de esta aplicación necesitamos seguir los siguientes pasos:

Eso es todo en este tutorial, como vimos tenemos herramientas muy eficientes para poder restringir y condicionar el acceso utilizando las direcciones IP dinámicas, esto nos ayuda de forma tal que ya no necesitaríamos establecer manualmente direcciones y podríamos configurar varios escenarios para zonas donde se conecten múltiples clientes.

Aplicación con DHCP

Este es el primer caso que veremos, cuando configuramos esta aplicación del NAP los clientes solo obtendrán una dirección IP para acceder a la red luego que hayan cumplido las políticas de salud configuradas en el NAP, si el cliente no cumple con dichos requerimientos podemos configurar la aplicación para que se le pueda dar una dirección IP para que puedan acceder a una red aislada que no ponga en riesgo nuestra red principal.

Cada vez que el cliente intente conectarse a nuestra red, su política de salud será evaluada, esto significa que cuando intente conectarse o cuando renueve dirección IP, el NAP estará ejecutando las verificaciones correspondientes. Es importante acotar que esta aplicación solo funciona en un entorno que utilice IPv4, esto significa que para IPv6 no está disponible.

Haciendo Deploy de la aplicación DHCP

Para hacer deploy de esta aplicación necesitamos seguir los siguientes pasos:

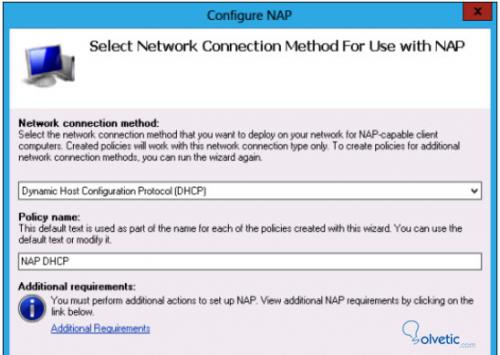

- Crear una política de solicitud de conexión y una política de red en el servidor con un rol NPS instalado. Esto podemos hacerlo con el asistente de configuración de NAP, seleccionando DHCP como el método de conexión.

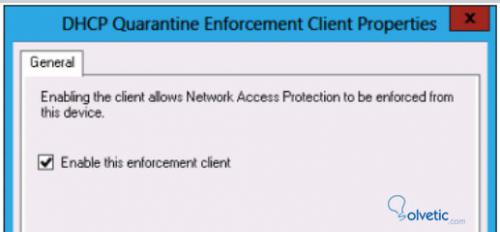

- Configurar la política de grupo para permitir la aplicación de NAP DHCP, y el servicio NAP en las máquinas que serán clientes NAP. Para ello utilizaremos el DHCP Quarantine Enforcement Client que está disponible en la ruta Computer Configuration\Policies\Windows Settings\Security Settings\Network Access Protection\NAP Client Configuration\Enforcement Clients del nodo del cliente.

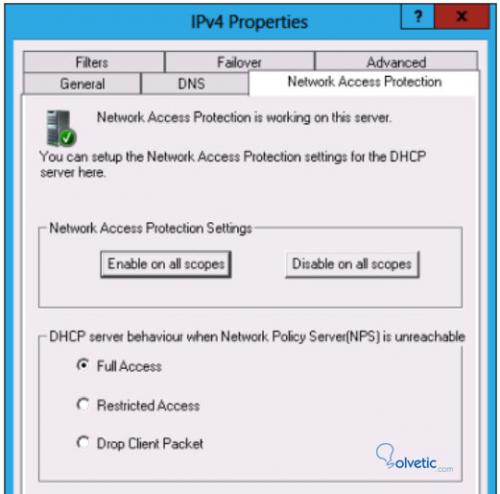

- Habilitamos NAP para rangos individuales de DHCP o para todos los rangos configurados en el servidor DHCP, para configurar el DHCP a nivel de servidor podemos ir a la pestaña IPv4 de la pestaña Network Access Protection. Al configurar el servidor DHCP con NAP debemos establecer que sucederá si no puede alcanzar el servidor con el rol NPS, estas opciones son permitir el normal acceso, dar acceso a los clientes a una red restringida o ignorar la solicitud del cliente.

- Por último debemos asegurarnos de configurar el Windows Security Health Validator (WSHV), que no es más que una herramienta que nos permite validar la salud del cliente que nos hace las peticiones de conexión o configurar System Health Agents (SHAs) y System Health Validators (SHVs).

Eso es todo en este tutorial, como vimos tenemos herramientas muy eficientes para poder restringir y condicionar el acceso utilizando las direcciones IP dinámicas, esto nos ayuda de forma tal que ya no necesitaríamos establecer manualmente direcciones y podríamos configurar varios escenarios para zonas donde se conecten múltiples clientes.