IPsec es una tecnología que permite que las comunicaciones sean autenticadas y encriptadas, cuando se configura correctamente cualquier computador que utilice las comunicaciones con la tecnología IPsec podrá comunicarse solo con hosts que pueda autenticar, inclusive podemos configurar IPsec para utilizar certificados digitales para autenticarse.

Funcionamiento de IPsec

En vez de que al cliente se le suministre un certificado especial para utilizarlo en la autenticación con IPsec, al cliente le es dado un certificado para autenticarse con el IPsec desde un servidor de certificados de salud.

Estos servidores de certificados de salud solo serán suministrados en caso que la máquina cliente pueda demostrar que cumple con todos los requerimientos previamente configurados con el NAP, una vez emitido este certificado, él estará disponible mientras la máquina cliente pueda demostrar que sigue cumpliendo los requerimientos, el cliente NAP deshabilita el uso del certificado cuando el cliente no cumple los requerimientos.

Este método permite tener el certificado verificado al momento que la aplicación DHCP que se realiza, necesita que la dirección IP necesite ser renovada.

Configuración IPsec

Para realizar la configuración con la aplicación de IPsec debemos seguir los siguientes pasos:

La gran ventaja de utilizar la tecnología IPsec para autenticar el acceso a redes con NAP radica en lo siguiente.

Veamos un ejemplo para explicar lo antes mencionado: si un tercero intercepta los paquetes de las redes, no podría leerlos ya que IPsec se encarga de encriptar el contenido del tráfico de red, lo que hace que dichos datos sean ilegibles. Este agregado de seguridad aparte de la característica que nos permite revocar el acceso en cualquier momento en el que las máquinas clientes no cumplan los requerimientos de salud hace de esta aplicación una de las más recomendables para nuestros entornos de red.

Con esto finalizamos este tutorial, habiendo recorrido el funcionamiento de IPsec y su configuración, con lo que ya estaríamos preparados para configurar esta aplicación para NAP en nuestro entorno de red y probar las ventajas que la misma nos ofrece.

Funcionamiento de IPsec

En vez de que al cliente se le suministre un certificado especial para utilizarlo en la autenticación con IPsec, al cliente le es dado un certificado para autenticarse con el IPsec desde un servidor de certificados de salud.

Estos servidores de certificados de salud solo serán suministrados en caso que la máquina cliente pueda demostrar que cumple con todos los requerimientos previamente configurados con el NAP, una vez emitido este certificado, él estará disponible mientras la máquina cliente pueda demostrar que sigue cumpliendo los requerimientos, el cliente NAP deshabilita el uso del certificado cuando el cliente no cumple los requerimientos.

Este método permite tener el certificado verificado al momento que la aplicación DHCP que se realiza, necesita que la dirección IP necesite ser renovada.

Configuración IPsec

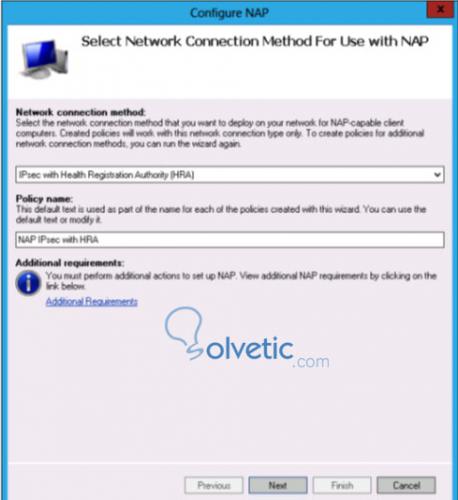

Para realizar la configuración con la aplicación de IPsec debemos seguir los siguientes pasos:

- En el servidor que tenga el rol NPS instalado, configurar una política de solicitud de conexión a redes, una política de redes y una política de salud NAP. Para hacer esto podemos utilizar el asistente de configuración de NAP y elegir la opción IPsec With Health Registration Authority (HRA) en el método de conexión.

- Hacer el deploy del servicio de rol NPS Health Registration Authority, este deploy lo podemos hacer en la máquina con el rol NPS instalado.

- Hacer deploy de un enterprise root o subordinar un servidor con Active Directory Certificate Services (AD CS); esto nos permite configurar plantillas personalizadas de certificados.

- Configurar la política IPsec Relying Party Properties para de esta forma habilitar el servicio NAP en los clientes, la politica IPsec Relying Party Properties está ubicada en la ruta Computer Configuration\Policies\Windows Settings\Security Settings\Network Access Protection\NAP Client Configuration\Enforcement en el nodo cliente.

- Asegurarnos que hemos configurado correctamente el Windows Security Health Validator (WSHV) o en su defecto haber configurado correctamente System Health Agents (SHAs) y System Health Validators (SHVs).

La gran ventaja de utilizar la tecnología IPsec para autenticar el acceso a redes con NAP radica en lo siguiente.

Veamos un ejemplo para explicar lo antes mencionado: si un tercero intercepta los paquetes de las redes, no podría leerlos ya que IPsec se encarga de encriptar el contenido del tráfico de red, lo que hace que dichos datos sean ilegibles. Este agregado de seguridad aparte de la característica que nos permite revocar el acceso en cualquier momento en el que las máquinas clientes no cumplan los requerimientos de salud hace de esta aplicación una de las más recomendables para nuestros entornos de red.

Con esto finalizamos este tutorial, habiendo recorrido el funcionamiento de IPsec y su configuración, con lo que ya estaríamos preparados para configurar esta aplicación para NAP en nuestro entorno de red y probar las ventajas que la misma nos ofrece.