Instalación y uso Arachni

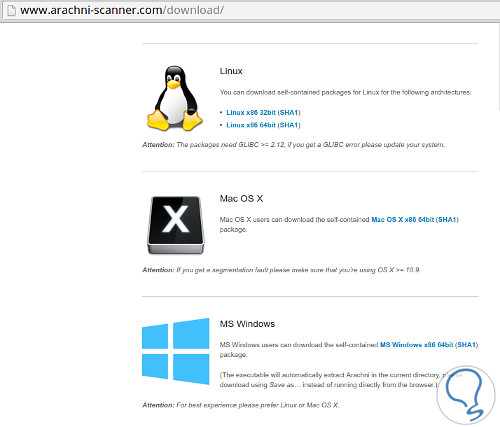

A continuación vamos a descargar Arachni desde su página oficial, según la versión para el sistema operativo que nos interese.

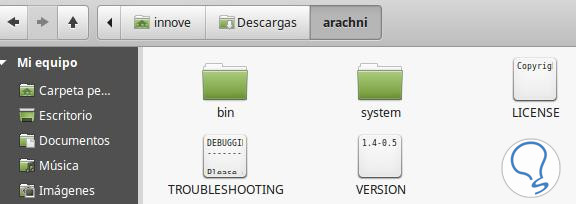

En este tutorial veremos la versión para Linux ya que nos permitirá ejecutarla en cualquier servidor que contenga Linux. Después de descargar el archivo lo descomprimimos y tendremos los siguiente archivos.

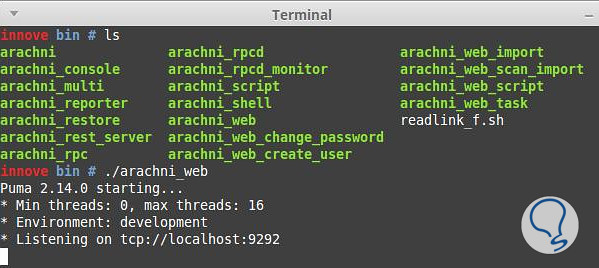

A continuación abrimos la terminal y desde la linea de comandos vamos a la carpeta bin y ejecutamos como administradores el siguiente comando para activar el puerto del escaner:

./arachni_web

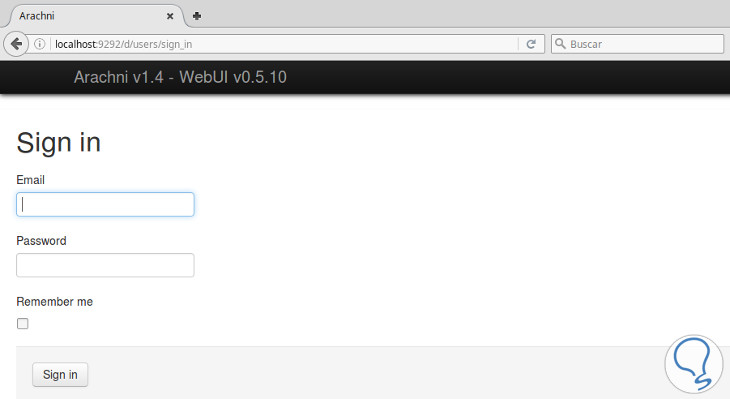

Podremos ver que que escuchando el puerto 9292 de localhost o nuestro servidor en caso de que lo tengamos instalado en forma remota. A continuación abrimos un navegador y pondremos la dirección web que nos indica, en este caso http://localhost:9292, e ingresaremos a la pantalla de login de Arachni.

Para ingresar la primera vez como administradores de la plataforma, utilizaremos los siguientes datos:

E-mail: admin@admin.admin

Password: administrator

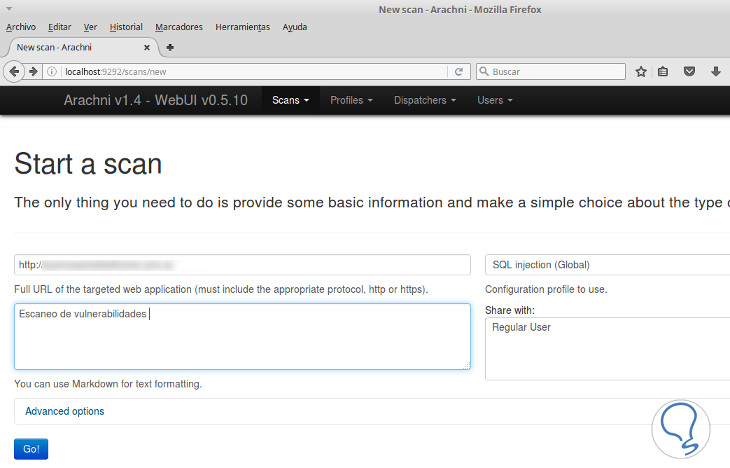

También podemos crear usuarios para que vean sus propios escaneos y el administrador los ve a todos. Vamos a configurar un caso de análisis desde el escritorio vamos a al menú Scan > New

Indicaremos la url del sitio web a escanear, también indicaremos el tipo de escaneo si es una búsqueda global de vulnerabilidad o solo alguna vulnerabilidad determinada, además podremos compartir el resultado con un usuario seleccionado de la lista de usuarios.

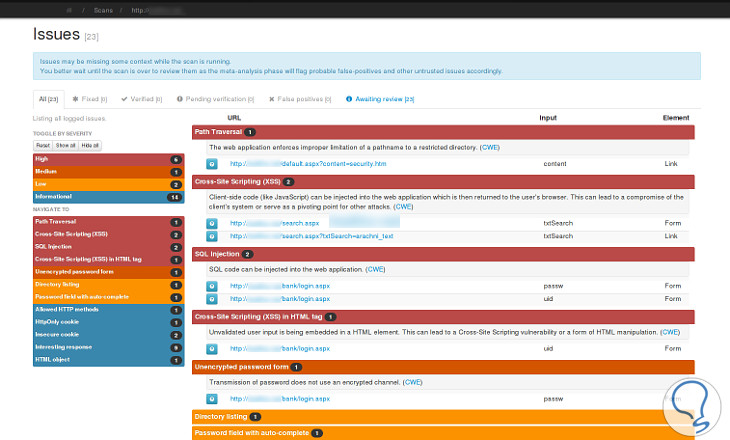

En el momento que finalice el escaneo veremos un informe con las vulnerabilidades encontradas, organizadas por categorías y por color de riesgos.

A diferencia de otros escáneres, que toma en cuenta la naturaleza dinámica de las aplicaciones web, puede detectar cambios causados durante por la misma dinámica y la complejidad de una aplicación web, por ejemplo si una web muestra contenido diferente según algún cambio en la web, este escaner es capaz de ajustarse y actuar en consecuencia.

De esta manera pude ampliar su rango de ataque y de intentos de penetración de entrada que de otro modo sería indetectable, también puede generar alguna detección errónea conocida como falso positivo, aunque es muy baja su incidencia.

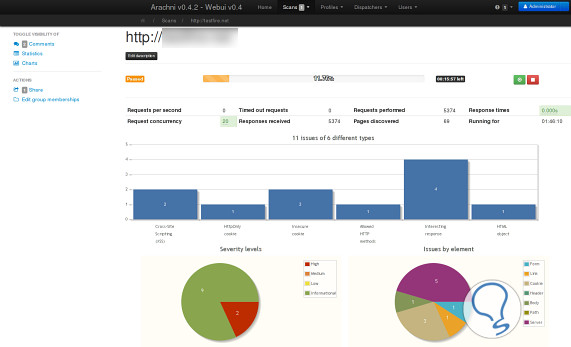

Por otra parte, la herramienta que se obtiene ofrece un gran rendimiento que utiliza los recursos de un servidor y el protocolo http y cuando se combina con una configuración de red de alto rendimiento, le permite combinar los recursos de múltiples nodos para las exploraciones a muy alta velocidad. Por lo tanto, sólo estará limitado por la capacidad de respuesta del servidor bajo auditaría.

También permite ver estadísticas de las incidencias encontradas en un sitio web o en un servidor.

Tutorial que me he logado para dar punto positivo. Gracias Sergio.