Seguridad

- Regístrate para pedir Tutoriales!

- Marcar esta categoria como leído?

|

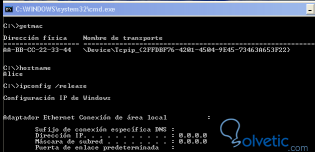

Ataque DHCP Spoofing SimpleEste tutorial muestra cómo mediante DHCP es posible inducir una situación de intermediario o ataq...

Actualizado: 03 dic 2016 por

Silvestre Figueroa

|

7

|

|

|

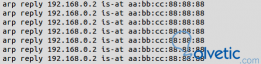

Ataque Man in the Middle MitM (ARP Spoofing) simpleTutorial de Seguridad IT que describe la mecánica de un ataque del tipo Hombre en el Medio (MitM)...

Actualizado: 31 oct 2016 por

Silvestre Figueroa

|

||

|

Ataque Port Stealing SimpleTutorial sobre Seguridad IT explicando el ataque Port Stealing, detallando en qué consiste. Y vie...

Actualizado: 28 oct 2014 por

Silvestre Figueroa

|

||

|

Como Instalar y configurar el firewall ShorewallAquí detallo como poder instalar y configurar el Firewall Shorewall (Shoreline Firewall) es una p...

Publicado: 30 sep 2014 por

Cibs

|

||

|

Keylogger para Linux / UnixLos Keylogger: Snoopylogger y Sudosh guardan las acciones de tus usuarios en Linux, en este tutor...

Actualizado: 25 sep 2014 por

Cesar77

|

||

|

Objetivos de Seguridad – Acceso Físico (Parte 2)Este tutorial está dirigido a aquellos que buscan entender un poco más sobre los conceptos básico...

Actualizado: 30 jul 2014 por

MPachano

|

||

|

Objetivos de Seguridad – Acceso FísicoEste tutorial está dirigido a aquellos que buscan entender un poco más sobre los conceptos básico...

Actualizado: 26 nov 2014 por

MPachano

|

12,612

Tutoriales

48

Categorías

4,160

Comentarios

350,937,326

Soluciones

16,152

Votos