Seguridad

Antimalware Service Executable Windows 11 | Consume Mucha RAM

Si te consume mucha memoria RAM: Antimalware Service Excecutable Windows 11, no te pierdas este video para solucionar tu error de forma u...

Cómo instalar NESSUS en Windows

Tutorial con vídeo para saber cómo instalar NESSUS en Windows de forma completa.

Cómo instalar NESSUS en Linux

Tutorial con vídeo para saber cómo instalar NESSUS en Linux de forma completa.

Cómo saber si tengo Virus en mi PC

Tutorial con vídeo sobre cómo saber si tengo Virus en mi PC de forma completa.

- Regístrate para pedir Tutoriales!

- Marcar esta categoria como leído?

|

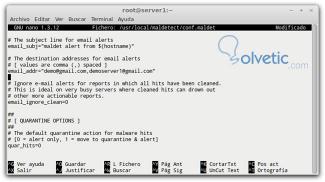

Linux Malware Detect (LMD) para securizar LinuxUno de los mayores problemas a la que se ven expuestos los servidores, servicios mail y web son l...

Actualizado: 01 dic 2015 por

Sergio Culoccioni

|

0

|

|

|

Cómo hacer tus contraseñas más seguras y fuertesTe explicamos cómo crear password completamente seguros de forma automática y te decimos que tipo...

Actualizado: 08 abr 2021 por

Solvetic Seguridad

|

||

|

Como funciona el ataque SQL InjectionVamos a ver en este Tutorial como se realiza y en qué consiste un ataque de SQL Injection con alg...

Actualizado: 04 ago 2016 por

Cesar Ortiz

|

||

|

Escanear malware con LMD y ClamAV en CentOS 7Aunque seamos de Linux, es bueno estar prevenidos y protegidos ante malware. Para ello os detalla...

Actualizado: 08 dic 2016 por

Solvetic Seguridad

|

||

|

Auditoria de Linux con Lynis CentOS 7Cómo auditar realizando auditoria de seguridad con Lynis en equipos Linux (CentOS 7).

Actualizado: 01 may 2017 por

Cesar Ortiz

|

||

|

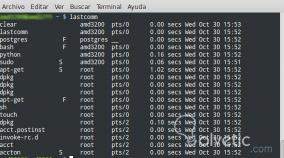

Seguridad para descubrir Intrusos mediante el análisis de huellas LinuxVamos a ver algunos métodos para detectar si hay o hubo intrusos en nuestros sistema mediante hue...

Actualizado: 13 jun 2014 por

Solvetic

|

||

|

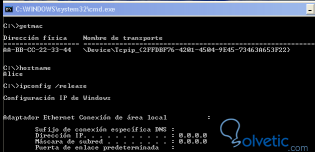

Ataque DHCP Spoofing SimpleEste tutorial muestra cómo mediante DHCP es posible inducir una situación de intermediario o ataq...

Actualizado: 03 dic 2016 por

Silvestre Figueroa

|

12,610

Tutoriales

48

Categorías

4,160

Comentarios

350,254,856

Soluciones

16,152

Votos