En nuestro medio como administradores de sistemas debemos tener muy claros los conceptos y funcionalidades que la red nos brinda, es por ello que debemos ser muy precisos en la forma cómo la información que manejamos día a día es enviada para tener éxito en nuestras tareas, de ahí la importancia de una correcta configuración en nuestros routers y switches. Puede ser de tu interés el siguiente tutorial: diferencias entre hub, switch y router.

Al momento de crear la infraestructura de nuestra red debemos tener presente algunos principios, que veremos en la siguiente tabla.

Dependiendo el tipo de red que tengamos o vayamos a establecer en nuestra organización, debemos seleccionar el tipo de switch a instalar, como administradores podemos elegir las siguientes:

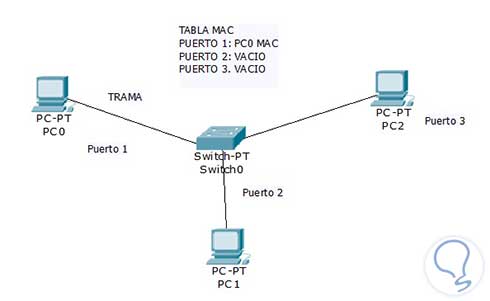

Los switches usan dos (2) criterios en su funcionamiento:

- Puerto de entrada

- Dirección de destino

Los switches poseen una tabla de enrutamiento con la cual deciden cómo reenviar las tramas entrantes usando la mejor ruta y el destinatario correcto.

Debemos configurar de manera adecuada los switchs para tener una correcta administración del mismo, podemos observar los comandos básicos de switches en otros tutoriales Solvetic, pero de una manera resumida el arranque de un switch está compuesto de la siguiente manera:

- El switch carga el POST, el cual está almacenado en la memoria ROM, este POST verifica el subsistema de la CPU.

- El switch carga el software del cargador de arranque.

- El cargador de arranque inicializa la CPU de bajo nivel, inicializa los registros de la CPU.

- El cargador de arranque inicia el sistema de archivos flash.

- El cargador de arranque ubica y carga en la memoria una imagen del software del sistema operativo IOS predeterminado.

Debemos tener presente la seguridad de los switches en nuestra organización, para ello existe un protocolo llamado SSH (Shell Seguro) el cual proporciona una conexión de administración segura en un dispositivo remoto. Existen prácticas que nos pueden ayudar a tener una mejor seguridad en nuestras redes.

- Establecer políticas de seguridad

- Desactivar puertos que no usemos

- Controlar el acceso tanto físico como remoto a los dispositivos

- Usar contraseñas seguras

- Realizar backups de manera periódica

- Cifrar y proteger los datos

- Implementar hardware y software de seguridad tal como firewall y antivirus

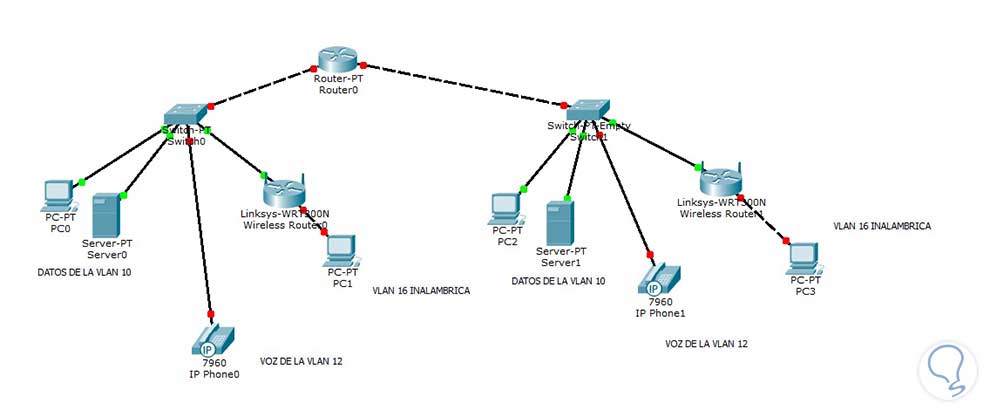

VLANs

Las VLANs nos permiten obtener un mejor rendimiento de nuestras redes ya que nos brindan la posibilidad de dividir las grandes redes en otras más pequeñas. Podemos crear una red de área local virtual (VLAN) para reducir el tamaño de los dominios y así tener una administración más centralizada.

Una VLAN crea un dominio de difusión que puede abarcar diferentes segmentos LAN físicos. Las VLAN permiten habilitar las políticas de seguridad y acceso según lo tengamos organizado en la empresa.

- Seguridad

- Rendimiento

- Reducción de costes

- Mejor eficiencia del personal encargado de TI

- Mejor administración

Conceptos de enrutamiento

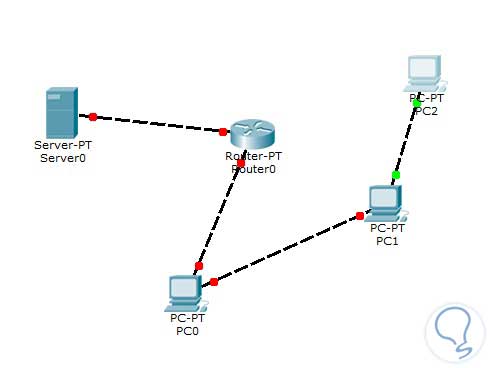

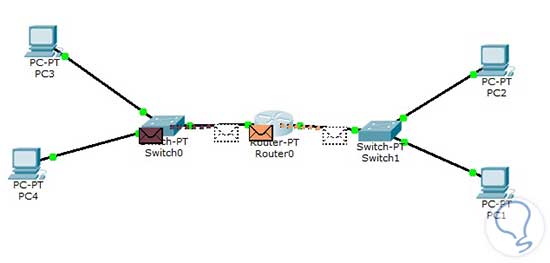

Hemos visto que los switches funcionan en la capa de enlace de datos y sirve para enviar tramas entre dispositivos de la misma red, pero cuando las IPs de origen y de destino se encuentran en redes diferentes es necesario usar un router para que éste determine la mejor ruta de envío.

El router usa su tabla de routing o enrutamiento para determinar cuál es el la mejor ruta para enviar los paquetes entrantes.

- Memoria RAM

- Memoria ROM

- Memoria NVRAM

- Flash

Un router puede conectar varias redes lo que nos indica que posee varias interfaces, y cada una de ellas pertenece a una IP diferente. Las principales funciones del router son:

- Establecer la mejor ruta para enviar un paquete

- Reenviar paquetes a su destino

Como hemos vista una de las principales funciones del router es seleccionar la mejor ruta para enviar un paquete o trama, para elegir la mejor ruta el router valida en su tabla la dirección de red que coincida con la IP de destino del paquete.

La tabla de enrutamiento basa sus resultados en tres (3) determinaciones de ruta, las cuales son:

- Red conectada directamente

- Red remota

- Ninguna red especificada

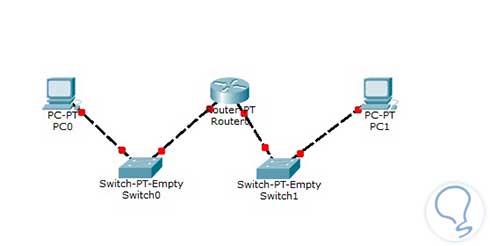

Enrutamiento estático

Hemos visto lo vital que es el enrutamiento en las redes modernas ya que es el encargado de transferir información de una red a otra. Las rutas estáticas se usan a menudo y no es necesario la misma configuración y procesos del enrutamiento dinámico.

El router pude buscar redes remotas usando dos (2) métodos:

- Manualmente: Es necesario introducir de forma manual en la tabla de rutas a través de rutas estáticas.

- Dinámicamente: Las rutas remotas se buscan de manera automática usando un protocolo de enrutamiento dinámico.

- Las rutas estáticas consumen menos ancho de banda que los protocolos dinámicos

- Son más seguras, ya que no se anuncian a través de la red

- La ruta es conocida (manual)

- La configuración es más demorada

- Podemos estar expuestos a errores al ser manual

- No es adaptable a las redes en constante crecimiento

- Requiere del conocimiento completo de toda la red para que su implementación

Las rutas estáticas pueden ser útiles en redes pequeñas con una sola ruta hacia la red externa. Existen cuatro (4) tipos de rutas estáticas:

- Rutas estáticas estándar

- Rutas estáticas predeterminadas

- Rutas estáticas resumidas

- Rutas estáticas flotantes

Enrutamiento dinámico

El propósito del enrutamiento dinámico brinda interconectividad entre redes de gran tamaño y complejidad, dentro de sus características podemos destacar las siguientes:

- Encontrar redes remotas.

- Elegir el mejor camino hacia las redes de destino.

- Encontrar en mejor camino en caso de que la ruta inicial no esté disponible.

- Mantener la información de enrutamiento actualizada.

El protocolo de routing dinámico se compone principalmente de los siguientes:

- Algoritmo

- Estructura de datos

- Mensaje del protocolo de enrutamiento

- Es compatible con todas las topologías en donde sea requerido implementar más de un router

- Es independiente del tamaño de la red

- Tiene la capacidad de adaptar automáticamente la topología para enrutar el tráfico

- Su implementación puede ser compleja

- Es menos segura

- El enrutamiento depende de la topología vigente

- Necesita RAM, CPU y ancho de banda de enlaces adicionales

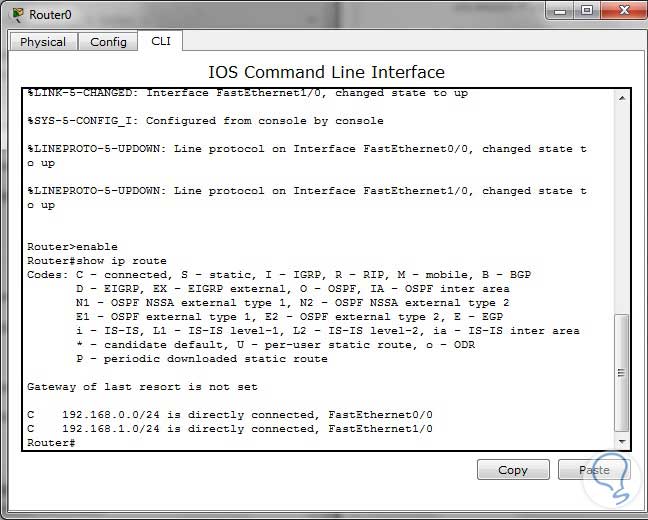

Tabla de enrutamiento

Como hemos mencionado los routers basan su función buscando en la tabla de enrutamiento la ruta más adecuada para el paquete y así podemos estar seguros que llegará al destino que debe llegar.

Como vemos la tabla de enrutamiento se compone de varios elementos, éstos son:

- Origen de la ruta

- Red de destino

- Interfaz de salida

Así mismo existen diferentes códigos para identificar el proceso interno de enrutamiento, algunos de éstos son (son las letras ubicadas al inicio de la tabla de enrutamiento):

- S: Significa que un administrador creo la ruta manualmente (Ruta estática)

- D: Significa que la ruta fue hallada de forma dinámica usando el protocolo EIGRP

- O: Significa que la ruta fue hallada de forma dinámica usando el protocolo OSPF

- R: Significa que la ruta fue hallada de forma dinámica usando el protocolo RIP

Recordemos que para ver los protocolos usados podemos usar el comando show ip protocols (IPv4) o el comando show ipv6 protocols (IPv6). Otro de los puntos que podemos analizar en nuestro enrutamiento son las ACL o Listas de Control de Acceso, las ACL son listas de instrucciones (permiten o deniegan) las cuales se aplican a los protocolos de capa superior o a las mismas direcciones; Son una gran herramienta que nos brinda la posibilidad de controlar y gestionar el tráfico hacia y desde la red. La principal característica de una ACL es brindar seguridad a la red.

- Obtener control del flujo de tráfico en la red

- Limitar el tráfico en la red para aumentar su capacidad y rendimiento

- Generar seguridad para el acceso a la red

- Filtrar el tráfico en la red

- Permitir o negar el acceso a los dispositivos a los servicios de red

Existen dos (2) tipos de ACL:

- ACL extendida

- ACL estándar

Para determinar el tipo de ACL debemos tener en cuenta aspectos como:

- Ancho de banda de las redes

- Facilidad al configurar

- Alcance del control para el administrador de la red

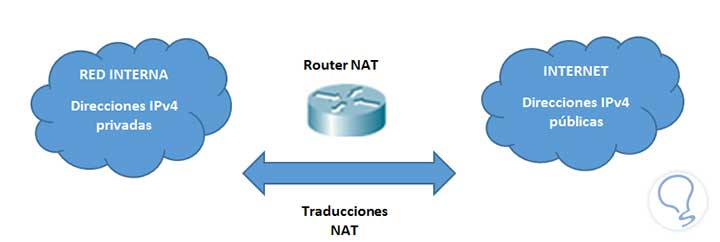

NAT (Network Address Translation)

NAT permite traducir direcciones IP privadas en públicas para tener un mayor rango de direcciones disponibles a asignar, si NAT no estuviera habilitado hace mucho tiempo hubiéramos acabado las direcciones IPv4.

Los routers con NAT habilitada pueden tener más de una dirección IPv4 pública. NAT está compuesto por cuatro (4) tipos de direcciones:

- Dirección local interna

- Dirección global interna

- Dirección local externa

- Dirección global externa

Vamos a pasar a hablar de las ventajas y desventajas que tiene NAT.

- Aumenta la flexibilidad para conectarse a una red pública.

- Conserva el esquema de direccionamiento.

- Brinda seguridad a la red.

- Puede afectar el rendimiento de la red.

- Se puede perder el direccionamiento de extremo a extremo.

- Es posible que se pueda reducir el seguimiento IPv4 entre ambos extremos.

- Puede presentar problemas con algunos protocolos como IPsec.

Como observamos tenemos mucho tema relacionado con el enrutamiento en nuestras redes, lo más importante es que tengamos una infraestructura sólida, segura y disponible 24 horas para la organización ya que de ello depende el buen funcionamiento de la misma.

Usemos todas las herramientas que tengamos y exploremos las grandes utilidades que proveen organizaciones como CISCO, HP, Avaya entre otras, para tener siempre nuestra red en las mejores condiciones.

A continuación dejamos un tutorial que puede ser de interés:

Apuntado queda, me ha entretenido para enterarme de ciertas cosas de enrutamiento. La parte de ventajas e inconvenientes es lo más destacado para mi.