Los desarrolladores deben revisar constantemente que el sitio este actualizado y buscar vulnerabilidades pero de todas maneras nadie puede garantizar que un sitio web o un servidor sea invulnerable.

En otros tutoriales vimos como asegurar sitios web y como prevenir ataques como:

- Seguridad en WordPress proteger una web de atacantes

- Medidas de seguridad y anti hackeo para Wordpress

- WPHardening: Revisar vulnerabilidades y chequeos de seguridad en web Wordpress

Si aplicamos todo lo que vimos anteriormente y por alguna razón nos atacan deberemos realizar tareas de recuperación y limpieza o bien restaurar algún backup y reparar el problema, en este tutorial veremos como recuperar y asegurar una web WordPress.

Debido a su crecimiento exponencial y su popularidad de WordPress las amenazas y los intentos de hacking son cada vez más frecuentes. Por esta razón debemos tener mucho cuidado con los plugin y componentes que utilizamos ya que cualquier fallo, podria dejar el sitio web vulnerable y no ser capaz de funcionar correctamente.

Existen dos tipos de vulnerabilidades o ataques que afectan a los sitios web desarrollados en Wordpress que debemos conocer y tener cuidado con el fin de asegurarse sean fáciles de reconocer o encontrar y no poner en peligro su seguridad del sitio web.

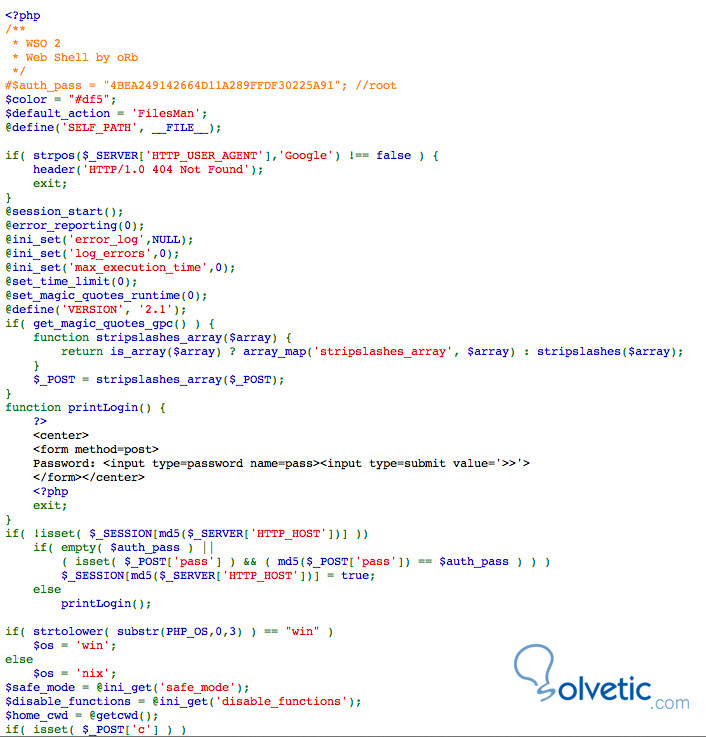

1. Puerta trasera / Backdoor

El primer tipo tiene que ver con la creación de una puerta trasera o backdoor, esto significa que el atacante deja algún código o archivo para volver a acceder y poder manipular la web. La dificultad es detectar donde se ubican estos códigos o archivos que infectan el sitio web ya que normalmente no son visible o detectables y por lo tanto puede pasar desapercibido para verdaderamente mucho tiempo.

Un ejemplo es el archivo satan.php, que es un archivo php que se aprovecha de la carpeta upgrade que debe tener permiso de escritura para poder actualizar los plugin, esta carpeta se encuentra en wp-content/upgrade.

Atención porque tiene la capacidad de revelar datos sensibles del sitio web como:

- emails

- usuarios

- contraseñas

- etc.

Ya ha ingresado en la mayoría de las bases de datos de vulnerabilidades y malware, por lo que mucho servidores bloquean la ejecución de este archivo si lo detectan. Este tipo de problemas se produce muy a menudo por problemas de permisos. Para solucionarlos podemos aplicar la herramienta WPHardening que vimos en un tutorial anterior.

2. Inyección de código

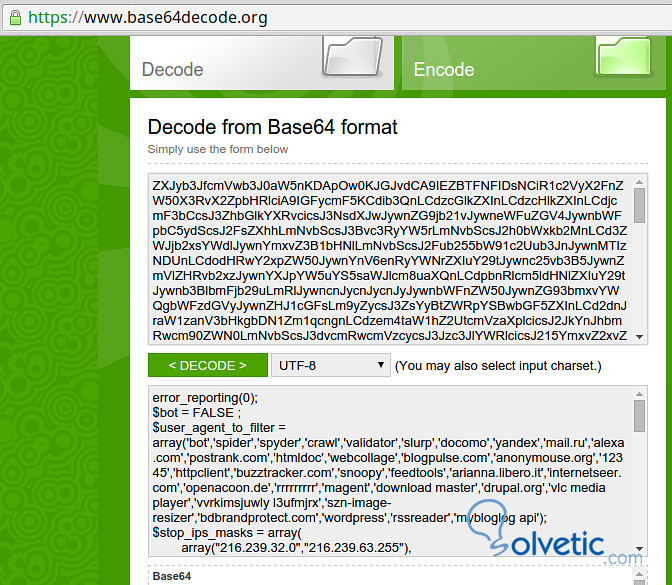

El segundo tipo consiste en la inyección de código en aquellos archivos que tienen permisos de escritura y ejecución. Es lo que se conoce como virus base64.

Es una inyección de instrucciones en pHp codificado en base64 que se replica o copia en todos los archivos con permiso de escritura.

El resultado de la inyección es que a cada archivo pHp se le añade una cabecera de código pHp codificada en base 64 que permite ejecutar acciones que el atacante quiera o leer todos los archivos buscando usuarios y claves para tomar el control de máximo nivel posible.

Tomamos un ejemplo de un virus pongo solo una parte porque es muy largo pero se puede buscar en Google y luego de decodificamos con alguna herramienta online veremos el código php.

<?php eval(base64_decode('ZXJyb3Jfcm .... sNCn0=')); ?>

Este virus intenta mediante código php ocultarse a los buscadores para no ser rastreado y pusiesen en aviso al dueño del blog mediante alarmas al correo electrónico, bloqueos de su página desde la página de resultados de búsqueda, etc. Así podía permanecer oculto sin que ninguna herramienta lo encuentre.

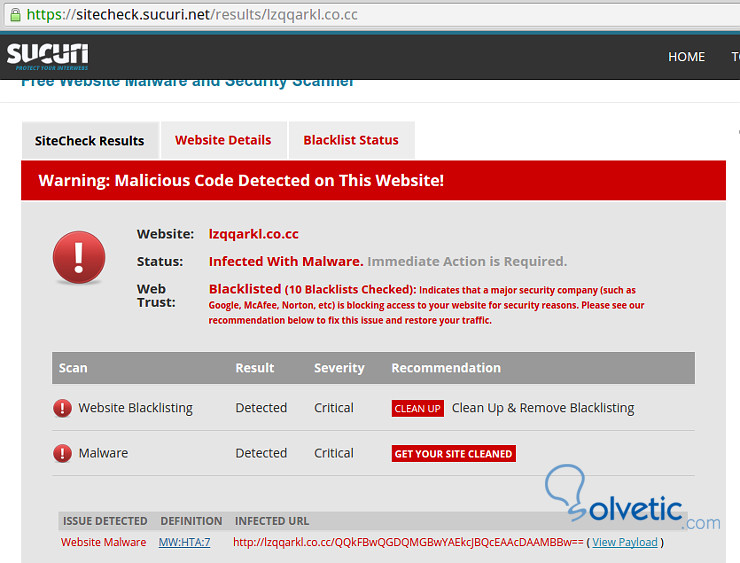

Este ataque utiliza el archivo y modifica archivos php y el archivo .htaccess para redirigir a los usuarios a un sitio que sirve de malware (o spam), en este caso redirige a la web [color=#b22222]lzqqarkl.co.cc[/color] (entre muchas otras) que se utiliza para distribuir malware.

En algunos casos, el index.php también se modifica para hacer la redirección también. Este malware ya existe en muchas base de datos para ser detectado.

Tanto con el plugin Sucuri Security, como desde su herramienta online Website Malware and Security Scanner podemos chequear si una web tiene malware.

El funcionamiento del malware permitía que el enlace insertara mas código desde el otro servidor para poder explotar aun más la seguridad del sitio web y del usuario que visitase la web.

Ahora que tenemos una idea mas detallada de que tipos de ataques puede sufrir un sitio web basado en WordPress, veremos como determinar que podemos estar bajo amenaza de ataques.

Existen muchas herramientas que pueden revelar y ofrecen alguna información muy útil para determinar si algo raro esta sucediendo y ver si el sitio web ha sido hackeado. Vamos a ver cuales son estas señales:

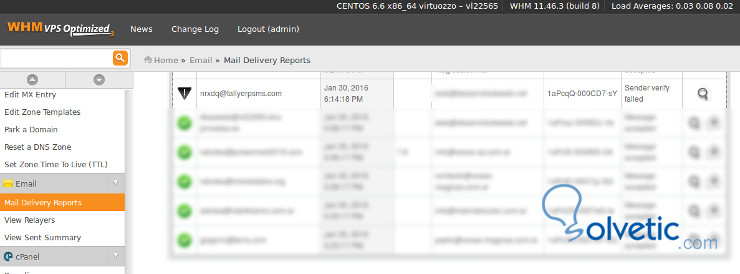

Problemas con los correos electrónicos

Los hackers comenzarán a enviar emails haciendo spam desde una cuenta y lo más probable es que tengamos problemas y nuestra ip sea bloqueada por realizar envíos de correo spam.

Por ellos si tenemos acceso al panel de control de nuestra web deberemos chequear los reportes de envíos y rebotes de correos.

Aquí podemos ver en un servidor teníamos una cuenta de email que fue atacada y utilizada para spam, podemos ver un envió desde esta cuenta de email que ya no existe, pero algún atacante intento utiliza para spam, al rebotar los emails dejaron de atacar la cuenta. Si vemos un incremento en el envío de emails nos daremos cuenta que estamos bajo ataques.

Contenido y componentes desactualizados o desconocidos

Debemos controlar cada componente, que hace y como funciona, esto es uno de los principales factores que deben instar a empezar a limpiar y actualizar.

Rendimiento lento

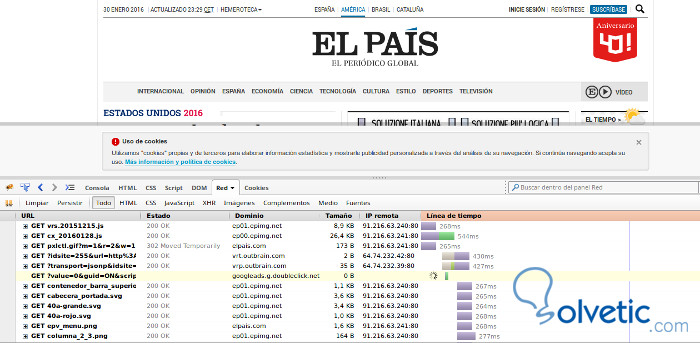

Si al instalar por primera vez la web y luego de un tiempo se vuelve lento es otro indicador de que podemos estar ejecutando procesos de un hack. Tenemos herramientas como Firebug para verificar que es lo que se carga a que velocidad.

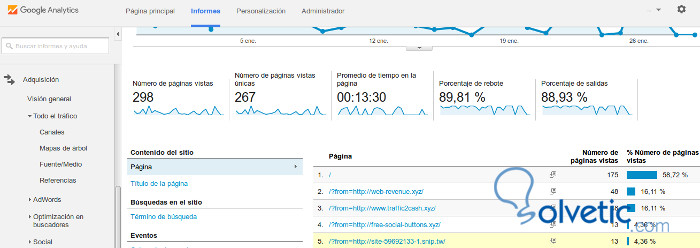

El tráfico se reduce o incrementa muy rápido

Lo más probable es observar que se obtiene no hay tráfico en absoluto o por el contrario a crecido desmesuradamente de un día para otro. En este caso deberemos ver desde donde nos visitan utilizando Google Analytics o Google Search Console.

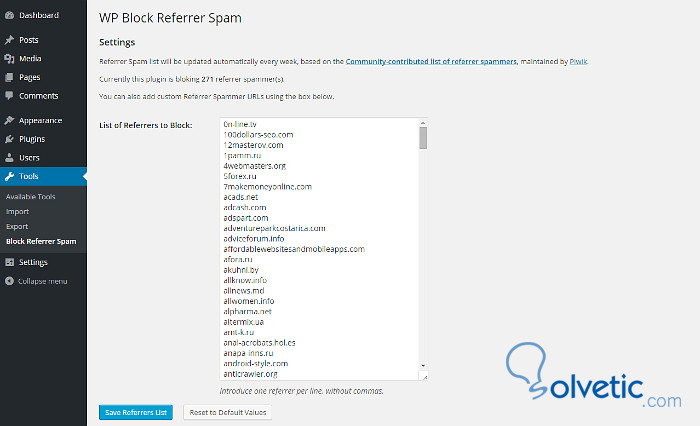

También podemos ver como crece el porcentaje de rebote y en Google Analitycs en la opción Comportamiento veremos quienes son los referidos o que paginas se visitaron y veremos que hay redirecciones o sitios desconocidos que se utilizan para spam. Deberemos bloquear estas web por su ip o bien por su dominio.

Para solucionar este problema podemos utilizar algún plugin como:

Desde el momento en que se determina que su sitio de WordPress ha sido hackeado, es necesario tomar algunas medidas inmediatas y empezar a trabajar hacia la limpieza de todo y asegurar sus instalaciones digitales. Vamos a echar un vistazo a lo que se necesita para que usted logre que:

Analizar el sitio web y el servidor en busca de vulnerabilidades. El primer lugar donde debemos buscar es el servidor para ver si tenemos vulnerabilidades y luego la web. Para ello podemos utilizar muchas herramientas como las que mencionamos al principio del tutorial y tratar de encontrar vulnerabilidades.

Debemos utilizar algún software para detectar amenazas, virus y malware también en nuestro ordenador para descartar que el contagio lo hayamos provocado nosotros mismos. En caso de que no podamos acceder al panel de administración de WordPress, por algun daño provocado por el ataque, debemos eliminar todos los plugins para desactivarlos.

Luego podemos acceder al gestor de base de datos phpMyAdmin y restablecer su usuario o cambiar usuario y clave.

Existen algunos malware que se insertan en los themes de Wordpress que modifican la contraseña al intentar loguearse para que no podamos recuperar el acceso al panel de control, si esto ocurre podemos utilizar la herramienta Emergency, si las otras soluciones enumeradas anteriormente no funcionan, descargamos y copiamos los archivos al servidor, se trata de un script PHP que restaurará el acceso.

Se puede utilizar desde el panel de control o invocándolo desde la URL directamente.

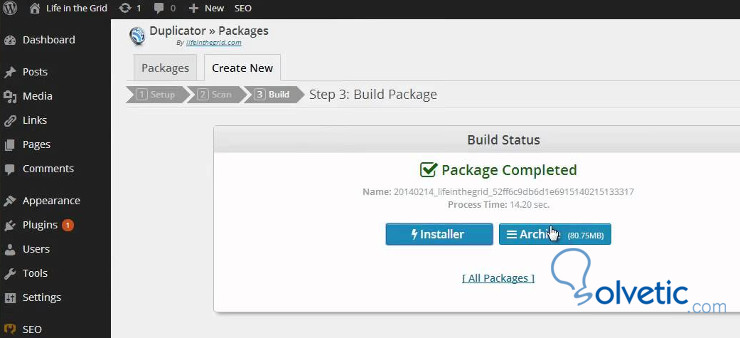

Restaurar su sitio a través de la actualización y reinstalación, utilizar una copia de seguridad y restaurar su sitio de modo que pueda seguir funcionando. Es importante que al volver a instalar todos los plugins y herramientas, debemos actualizar a la última versión y revisar el código en caso de modificaciones.

Una herramienta que podemos utilizar para hacer backup de toda la web incluido la base de datos es Duplicator.

Escanear y limpiar el sitio web, podemos utilizar herramientas como antivirus o herramientas online muy útiles como las siguientes:

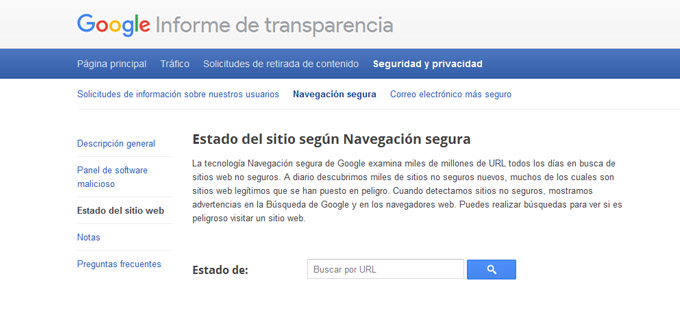

Es un servicio gratuito de Google que permite comprobar las url de un sitio web, utilizando bases de datos y las listas de vulnerabilidades en constante actualización de Google.

Esta herramienta puede actuar en forma automática, si un sitio web al ser escaneado por Google produce resultados sospechosos, envía un subconjunto de probabilidades phishing y términos de ingeniería social que se encuentra en la página de Google para obtener información adicional disponible en los servidores de Google de si el sitio web debe ser considerado malicioso, incluyendo una dirección IP y una o más cookies que se mantienen durante dos semanas para investigar el trafico de la web, si resulta positivo que la web es maliciosa entonces sera bloqueada o incluso eliminada.

Es una herramienta online gratuita que analiza los archivos y enlaces de cualquier sitios web que buscando la identificación de los virus, gusanos, troyanos y otros tipos de contenido malicioso detectado por los antivirus y los escáneres más reconocidos. Al mismo tiempo, puede ser utilizado como un medio para detectar los falsos positivos, es decir, los recursos inocuos detectado como malicioso por uno o más escáneres.

Es uno de el informe más completo de variedades de prueba de seguridad, como la inyección de SQL, Cross Site Scripting, PHP Code Injection, Inyección encabezado HTTP, Vulnerabilidades de SQL Injection y muchos más. El reporte es notificado por correo electrónico con el resumen de la vulnerabilidad.

Cambiar todos los usuarios y las contraseñas, cuando se trata de la limpieza de WordPress. Se deben cambiar todos los usuarios y contraseñas, revisar los permisos de acceso y archivos también en las cuentas de correo electrónico.

Es otra herramienta de la cual hablamos anteriormente, sirve malware y la seguridad escáner más popular. Usted puede hacer una prueba rápida para el malware, las listas negras de sitios web, SPAM y desfiguraciones inyectado.

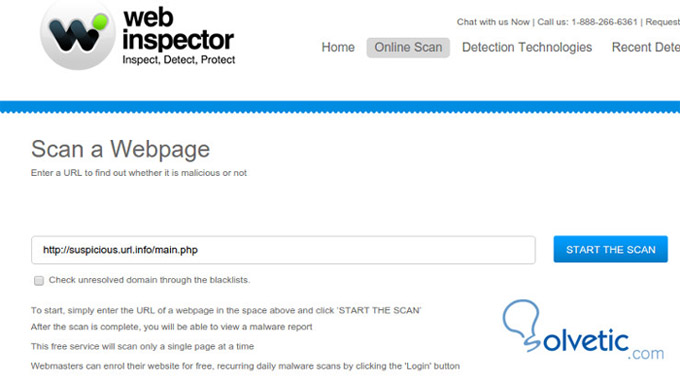

Web Inspector es una herramaienta que permite escanear un sitio web y nos brinda un informe incluyendo detección de malware, gusanos, puertas traseras, troyanos, redirecciones o conexiones sospechosas.

Una vez reparado no olvidemos el realizar una copia de seguridad, ya que una vez restaurado y reparado todo el sitio web debemos hacer otro backup del sitio web en estado limpio. Que nos servirá como base arreglada para solucionar pequeños o grandes problemas de seguridad.

Madre que colección de herramientas de seguridad para WordPress. muchas gracias Sergio.